Vinnige antwoord: LinkedIn bespeur koplose blaaiers deur 'n gelaagde stelsel wat TLS-handdrukvingerafdrukke, JavaScript-omgewingseienskappe soos ... nagaan navigator.webdriver, DOM-inspuitinghandtekeninge van blaaieruitbreidings, ontbrekende blaaierkenmerke, IP-geoligging en gedragspatrone — alles gelyktydig. Geen enkele sein aktiveer 'n vlag nie; LinkedIn evalueer die hele stapel. Om elke laag te verstaan is noodsaaklik vir enigiemand wat ... gebruik LinkedIn outomatisering veilig in 2026.

Wat is 'n koplose blaaier en waarom teiken LinkedIn dit?

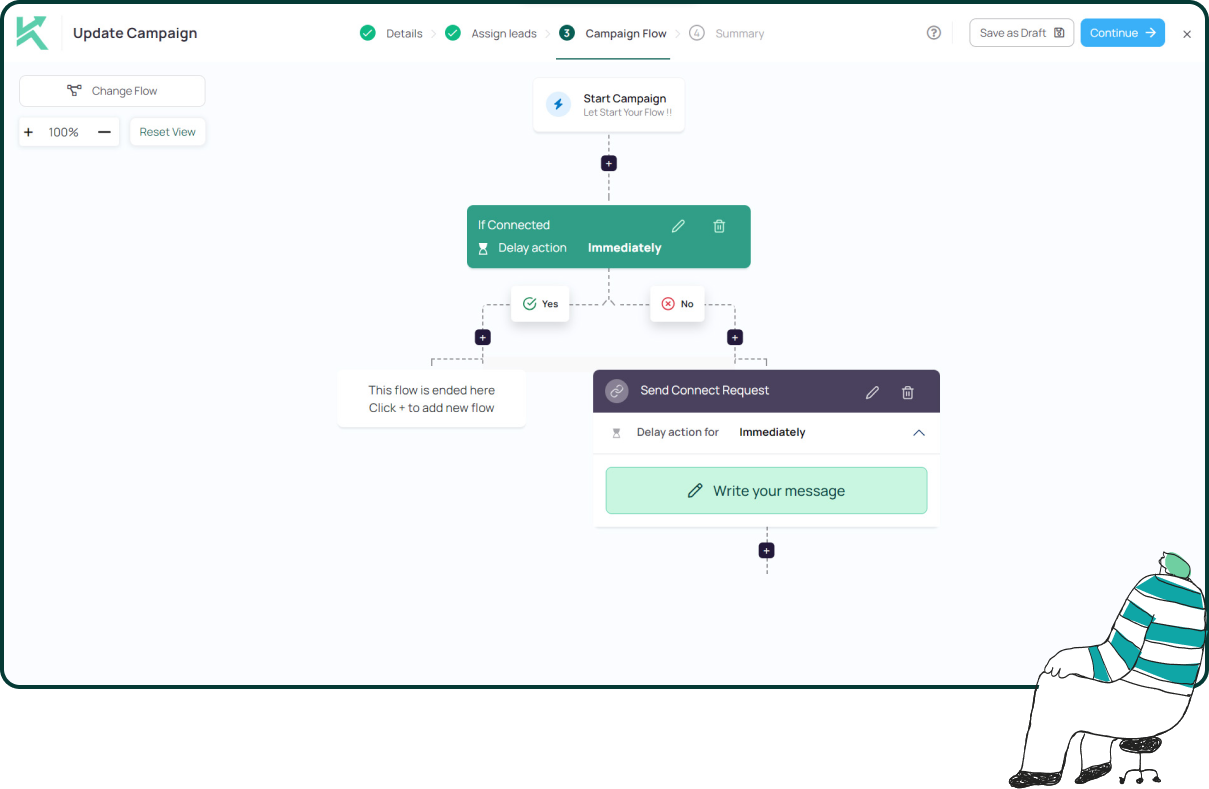

'n Koplose blaaier is 'n webblaaier wat sonder 'n grafiese gebruikerskoppelvlak loop en geheel en al deur kode beheer word. Gereedskap soos Puppeteer, Playwright en Selenium gebruik koplose Chrome om LinkedIn-aksies te outomatiseer – profiele besoek, verbindingsversoeke stuur en boodskappe stuur – teen masjienspoed.

LinkedIn verbied uitdruklik koplose blaaiers in sy Gebruikersooreenkoms. Die rede is eenvoudig: koplose uitvoering is die tegniese fondament van elke bot, skraper en strooiposinstrument op die platform. In 2026 werk LinkedIn se opsporingsinfrastruktuur gelyktydig op verskeie lae, wat naïewe koplose implementerings binne minute opspoorbaar maak.

Die ses opsporingslae wat LinkedIn in 2026 gebruik

1. TLS-vingerafdrukke

Dit is die mees onderskatte opsporingslaag. Elke blaaier laat 'n TLS-vingerafdruk — 'n handtekening van die syfersuites, uitbreidings en elliptiese krommes wat dit voorstel tydens die SSL/TLS-handdruk wanneer 'n veilige verbinding tot stand gebring word. Regte Chrome produseer 'n spesifieke, goed gedokumenteerde TLS-handtekening (JA3/JA4-hash). Headless Chrome en gereedskap wat op Node.js gebou is, gebruik standaard verskillende onderliggende TLS-biblioteekkonfigurasies, wat 'n wanpassende handdruk veroorsaak.

Krities, LinkedIn kan hierdie vingerafdruk inspekteer voordat enige bladsyinhoud laai'n Versoek wat beweer dat dit Chrome is, maar 'n nie-Chrome TLS-profiel dra, word by die netwerklaag gemerk voordat enige JavaScript loop. Dit is hoekom die blote namaak van 'n Chrome-gebruikersagentstring onvoldoende beskerming is.

2. Die navigator.webdriver Eiendom

Enige blaaier wat deur Puppeteer, Playwright of Selenium beheer word, stel outomaties in navigator.webdriver = true in die JavaScript-omgewing. LinkedIn se bladsyskripte kontroleer hierdie eienskap tydens laai. Dit is die vinnigste en mees direkte bevestiging dat 'n sessie outomaties is. Stealth-inproppe kan hierdie eienskap onderdruk, maar dit skep ander teenstrydighede wat die vingerafdruk-wanverhouding vererger.

3. Ontbrekende blaaieromgewing-eienskappe

'n Egte Chrome-blaaier wat op 'n regte toestel loop, het 'n bevolkte stel eienskappe: blaaier-inproppe, 'n regte GPU-gerenderde WebGL-renderer, standaard lettertipe-skikkings, funksionele window.chrome en window.chrome.runtime voorwerpe en realistiese skermdimensies. Headless Chrome gee standaard leë inprop-skikkings, sagteware WebGL-weergawes en afwesige of gebreekte weergawes terug. window.chrome voorwerpe. LinkedIn se JavaScript-kontroles meet hierdie seine teenoor verwagte waardes vir 'n egte Chrome-sessie en bou 'n vertrouensgradering op vir of die sessie menslik is.

4. DOM-inspuitingopsporing

Blaaieruitbreiding-gebaseer LinkedIn outomatisering gereedskap spuit vreemde kode — klasse, ID's en gebeurtenisluisteraars — direk in LinkedIn se bladsystruktuur (die Dokumentobjekmodel) in. LinkedIn se skripte skandeer hul eie bladsy vir vreemde elemente. Enige uitbreiding wat "Auto-Connect"-knoppies byvoeg of bladsygedrag wysig, laat 'n waarneembare spoor in die DOM wat LinkedIn se sekuriteitslaag intyds identifiseer.

Daarom gebruik LinkedIn se 2026-algoritme DOM-inspuitingopsporing vir blaaieruitbreidings as een van sy drie primêre opsporingsmetodes, tesame met IP-opsporing en gedragsanalise. Bespreek 'n Konnector.ai-demonstrasie om te sien hoe ons hibriede uitvoeringsmodel al drie vermy.

5. IP-geoligging en “Onmoontlike Reis”

As jou persoonlike LinkedIn-rekening gewoonlik om 9:00 vm. vanaf Dublin aanmeld, en 'n wolkgebaseerde outomatiseringsinstrument gelyktydig om 9:01 vm. vanaf 'n Frankfurt-datasentrumbediener aanmeld, merk LinkedIn dit as geografies onmoontlik vir 'n enkele menslike gebruiker. LinkedIn onderhou 'n uitgebreide IP-reputasiedatabasis. Datasentrum-IP's van AWS, Azure en Google Cloud word vooraf geklassifiseer as hoërisiko en word dikwels by die verifikasielaag geblokkeer voordat enige sessie tot stand gebring word. Residensiële IP-adresse wat ooreenstem met jou rekening se normale ligging, is die basisvereiste vir 2026 vir wolkgebaseerde gereedskap.

6. Gedragsanalise

Selfs al is alle vingerafdrukseine skoon, gedragspatrone bly waarneembaarLinkedIn ontleed tikkadens (karakters wat in 0.01 sekondes ingevoer word, is nie menslik nie), blaaipatrone, muisbewegingsbane, sessieduur, aksiedigtheid (50 aksies in 3 minute) en die konsekwentheid van tydsberekening oor sessies. 'n Koplose instrument wat aksies met masjienpresisie uitvoer - elke klik presies 30 sekondes uitmekaar gespasieer - lewer 'n statistiese verspreiding wat geen mens ooit herhaal nie. Soos ons in ons gids oor ... bespreek. of LinkedIn ewekansige vertragings opspoor, selfs ewekansige tydsberekening kan gemerk word as die verspreiding self algoritmies gegenereer word eerder as doelgedrewe.

Waarom is wolkgereedskap nie outomaties veiliger vir LinkedIn-outomatisering nie?

'n Wydverspreide wanopvatting oor LinkedIn-outomatisering is dat die oorskakeling van 'n blaaieruitbreiding na 'n wolkgebaseerde instrument die opsporingsrisiko uitskakel. Dit doen nie.

Wolkgereedskap wat koplose Chrome op gedeelde datasentrumbedieners laat loop, vervang DOM-inspuitingsrisiko met TLS-vingerafdrukrisiko, IP-reputasierisiko en sessiegeografiese risiko gelyktydig. Die gereedskapargitektuur verander; die opsporingsblootstelling verbeter nie outomaties nie. Wolkgereedskap is werklik veiliger slegs wanneer hulle toegewyde residensiële IP's, outentieke blaaiervingerafdrukke, mensagtige gedragsuitvoering en aktiwiteit beperk tot die rekening se normale geografiese ligging en werksure kombineer.

Die moeilikste argitektuur om in 2026 op te spoor, is 'n hibriede model: regte Chrome-sessie op 'n regte toestel en IP, met wolklogika wat tempo, volgordebepaling en verpersoonliking bestuur. Dit lewer 'n egte TLS-vingerafdruk, 'n regte residensiële IP en 'n volledig bevolkte blaaieromgewing wat LinkedIn se stelsels nie van handmatige aktiwiteit kan onderskei nie. Teken gratis aan by Konnector.ai — ons uitvoeringsmodel is rondom presies hierdie argitektuur gebou.

LinkedIn-outomatisering wat elke opsporingslaag slaag

Konnector.ai gebruik 'n hibriede uitvoeringsmodel – wat beheerde blaaiergebaseerde aksies in 'n regte LinkedIn-sessie kombineer met wolk-georkestreerde logika vir tempo, verpersoonliking en volgordebepaling. Geen koplose Chrome op gedeelde bedieners nie. Geen DOM-inspuiting nie. Geen datasentrum-IP's nie. Net LinkedIn-outomatisering wat presies lyk soos 'n gefokusde professionele persoon wat doelbewuste werk doen.

📅 Bespreek 'n gratis demonstrasie → Kyk hoe Konnector.ai se argitektuur elke opsporingslaag hanteer wat LinkedIn in 2026 gebruik.

⚡ Registreer Gratis → Begin vandag veilige LinkedIn-outomatisering — geen koplose blaaiers, geen verbodsrisiko nie.

11x Jou LinkedIn Uitreik Met

Outomatisering en Gen AI

Gebruik die krag van LinkedIn Automation en Gen AI om jou bereik te versterk soos nog nooit tevore nie. Betrek weekliks duisende leidrade met KI-gedrewe opmerkings en geteikende veldtogte - alles vanaf een hoof-gener kragstasie platform.

Algemene vrae

LinkedIn gebruik verskeie opsporingslae gelyktydig, insluitend TLS-vingerafdrukke, die navigator.webdriver-vlag, ontbrekende blaaier-eienskappe (inproppe, WebGL, window.chrome), DOM-inspuitingseine, IP-opsporing en gedragsanalise. Hierdie gekombineerde seine maak koplose outomatisering hoogs opspoorbaar.

Ja. Standaard Puppeteer- en Playwright-opstellings stel duidelike outomatiseringsseine bloot soos navigator.webdriver = true, leë inproplyste, sagteware-weergegee WebGL en identifiseerbare JavaScript-objekte. LinkedIn kontroleer aktief vir hierdie aanwysers intyds.

TLS-vingerafdruk ontleed hoe 'n blaaier 'n veilige verbinding begin. Koplose gereedskap produseer 'n ander handskudpatroon in vergelyking met regte blaaiers, wat LinkedIn toelaat om outomatisering op te spoor voordat die bladsy selfs laai.

Ja. LinkedIn kan wanverhoudings in IP-gedrag, TLS-vingerafdrukke en geolokasiepatrone identifiseer voordat gebruikersaksies plaasvind, wat netwerkvlak-opsporing een van die vroegste filters maak.

Nee. Wolkgebaseerde gereedskap verhoog dikwels risiko as hulle staatmaak op datasentrum-IP's, gedeelde instaanbedieners of standaardblaaierkonfigurasies. Veiligheid hang af van die kombinasie van regte blaaierseine, residensiële IP's en mensagtige gedrag.

Die veiligste benadering is 'n hibriede model wat 'n regte Chrome-blaaiersessie op jou werklike toestel en IP gebruik, gekombineer met slim outomatiseringslogika vir skedulering en volgordebepaling. Dit lewer natuurlike, mensagtige seine.

Ja. Gereelde IP-wisseling, verskillende geolokasies of "onmoontlike reis"-patrone (aanmelding vanaf verskillende lande binne kort tydsraamwerke) is sterk aanduiders van outomatisering.

Onmoontlike reis vind plaas wanneer 'n rekening blykbaar vanaf geografies verafgeleë plekke binne 'n onrealistiese tydsbestek aanmeld. LinkedIn merk dit as verdagte gedrag en mag die rekening beperk.

Ja. LinkedIn kan DOM-inspuitings en ongewone skripgedrag wat deur uitbreidings veroorsaak word, opspoor. Swak geboude gereedskap laat identifiseerbare spore in die blaaieromgewing.

Ja. LinkedIn hou kliktydsberekening, tikpatrone, blaaigedrag en interaksie-reekse dop. Perfek getimede of herhalende aksies is sterk aanduiders van outomatisering.

LinkedIn-outomatisering is nie onwettig nie, maar dit kan LinkedIn se diensbepalings oortree as dit nie-menslike gedrag naboots of ongemagtigde gereedskap gebruik. Dit kan lei tot waarskuwings, beperkings of rekeningverbod.

Ja. Gepersonaliseerde, mensagtige boodskappe verminder strooiposseine en verbeter betrokkenheid. Alhoewel dit nie die opsporingsrisiko uitskakel nie, verbeter dit die algehele veldtogprestasie aansienlik.

Residensiële IP's help om werklike gebruikersgedrag na te boots deur jou aktiwiteit met 'n konsekwente geografiese ligging in lyn te bring. Hulle verminder agterdog in vergelyking met datasentrum- of gedeelde proxy-IP's.

Ja. Vaste tussenposes, massa-uitsendings of onnatuurlike aktiwiteitspieke is maklik opspoorbaar. Natuurlike variasie in tydsberekening is noodsaaklik om menslike gedrag na te boots.

Ja. LinkedIn ontleed dieper blaaierkenmerke soos toestelkonfigurasie, weergawegedrag, geïnstalleerde inproppe en hardewareseine om 'n unieke blaaiervingerafdruk te bou.

Blaaiervingerafdrukke is die proses om 'n gebruiker te identifiseer gebaseer op unieke blaaier- en toestelkenmerke. Outomatiseringsinstrumente slaag dikwels nie daarin om hierdie akkuraat te herhaal nie, wat opsporing makliker maak.

Gebruik regte blaaiersessies, konsekwente IP-adresse, geleidelike aktiwiteitskalering, gepersonaliseerde boodskappe en natuurlike tydsvariasies. Vermy aggressiewe volume en onnatuurlike patrone.

Vertrou op volume bo kwaliteit. Hoë volume, generiese uitreik met swak tydsberekening en geen verpersoonliking is die vinnigste manier om opsporing te aktiveer en antwoordkoerse te verminder.

Ja. Gereelde aanmelding vanaf verskeie toestelle of onbekende omgewings kan sekuriteitskontroles veroorsaak en die opsporingsrisiko verhoog.

Handmatige uitreik is inherent veiliger omdat dit natuurlike menslike seine produseer. Goed gekonfigureerde outomatisering wat menslike gedrag naboots, kan egter soortgelyke veiligheidsvlakke bereik.