Tez cavab: LinkedIn, TLS əl sıxma barmaq izlərini, JavaScript mühit xüsusiyyətlərini yoxlayan çoxqatlı bir sistem vasitəsilə başsız brauzerləri aşkarlayır. navigator.webdriver, Brauzer uzantılarından DOM inyeksiya imzaları, brauzer atributlarının olmaması, IP geolokasiyası və davranış nümunələri — hamısı eyni vaxtda. Heç bir tək siqnal bayraq tetiklemir; LinkedIn bütün steki qiymətləndirir. Hər bir təbəqəni anlamaq işləyən hər kəs üçün vacibdir. LinkedIn avtomatlaşdırılması 2026-cı ildə təhlükəsiz şəkildə.

Başsız Brauzer nədir və LinkedIn niyə onu hədəf alır?

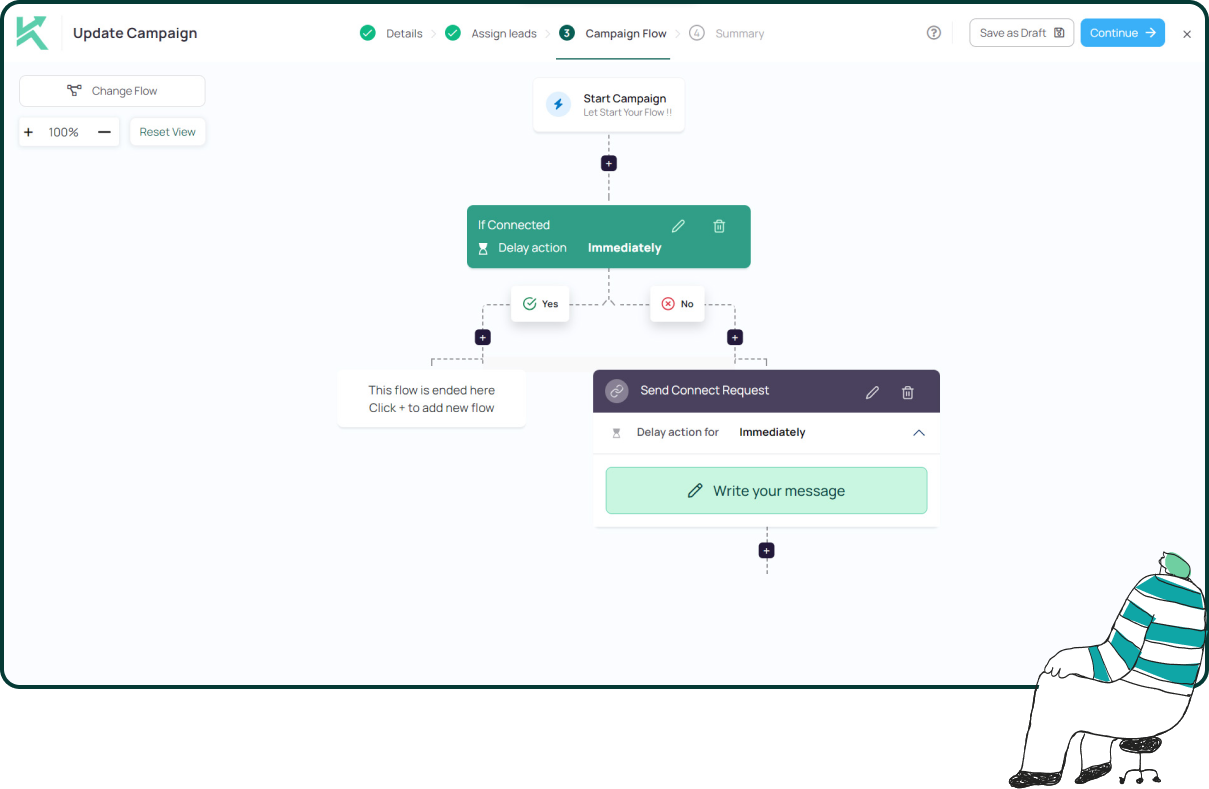

Başsız brauzer qrafik istifadəçi interfeysi olmadan işləyən və tamamilə kodla idarə olunan veb brauzerdir. Puppeteer, Playwright və Selenium kimi alətlər LinkedIn əməliyyatlarını — profillərə daxil olmaq, qoşulma sorğuları göndərmək və mesaj göndərmək — maşın sürətində avtomatlaşdırmaq üçün başsız Chrome-dan istifadə edir.

LinkedIn İstifadəçi Müqaviləsində başsız brauzerləri açıq şəkildə qadağan edir. Səbəb sadədir: başsız icra platformadakı hər bir bot, kazıyıcı və spam alətinin texniki əsasını təşkil edir. 2026-cı ildə LinkedIn-in aşkarlama infrastrukturu eyni vaxtda birdən çox təbəqədə işləyir və bu da sadəlövh başsız tətbiqləri bir neçə dəqiqə ərzində aşkarlana bilən edir.

LinkedIn-in 2026-cı ildə istifadə etdiyi altı aşkarlama təbəqəsi

1. TLS Barmaq İzi

Bu, ən az qiymətləndirilən aşkarlama təbəqəsidir. Hər brauzer bir TLS barmaq izi — təhlükəsiz əlaqə qurularkən SSL/TLS əl sıxışması zamanı təklif etdiyi şifrə dəstlərinin, genişləndirmələrin və elliptik əyrilərin imzası. Real Chrome spesifik, yaxşı sənədləşdirilmiş TLS imzası (JA3/JA4 heşi) yaradır. Başsız Chrome və Node.js üzərində qurulmuş alətlər standart olaraq fərqli əsas TLS kitabxana konfiqurasiyalarına uyğundur və bu da uyğunsuz əl sıxışmasına səbəb olur.

Tənqidi olaraq, LinkedIn səhifə məzmunu yüklənməzdən əvvəl bu barmaq izini yoxlaya bilərChrome olduğunu iddia edən, lakin Chrome olmayan TLS profili daşıyan sorğu, JavaScript işə düşməzdən əvvəl şəbəkə səviyyəsində işarələnir. Buna görə də Chrome istifadəçi agenti sətrini sadəcə saxtalaşdırmaq kifayət qədər qorunma vermir.

2. Bu navigator.webdriver Əmlak

Puppeteer, Dramaturq və ya Selenium tərəfindən idarə olunan istənilən brauzer avtomatik olaraq təyin edir navigator.webdriver = true JavaScript mühitində. LinkedIn-in səhifə skriptləri yüklənərkən bu xüsusiyyəti yoxlayır. Bu, sessiyanın avtomatlaşdırıldığının ən sürətli və birbaşa təsdiqidir. Gizli plaginlər bu xüsusiyyəti basqılaya bilər, lakin bunu etmək barmaq izi uyğunsuzluğunu daha da artıran digər uyğunsuzluqlar yaradır.

3. Brauzer Mühit Xüsusiyyətlərinin Yoxluğu

Həqiqi cihazda işləyən orijinal Chrome brauzeri bir sıra xüsusiyyətlərə malikdir: brauzer plaginləri, əsl GPU ilə işlənmiş WebGL renderer, standart şrift massivləri, funksional window.chrome və window.chrome.runtime obyektlər və real ekran ölçüləri. Başsız Chrome, standart olaraq, boş plagin massivlərini, proqram təminatı WebGL rendererlərini və yoxdur və ya nasaz olanları qaytarır. window.chrome obyektlər. LinkedIn-in JavaScript yoxlamaları bu siqnalları orijinal Chrome sessiyası üçün gözlənilən dəyərlərlə müqayisə edir və sessiyanın insan olub-olmadığına dair etibarlılıq reytinqi yaradır.

4. DOM Enjeksiyonunun Aşkarlanması

Brauzer uzantısına əsaslanan LinkedIn avtomatlaşdırılması Alətlər xarici kodu — sinifləri, ID-ləri və hadisə dinləyicilərini — birbaşa LinkedIn-in səhifə strukturuna (Sənəd Obyekt Modeli) yeridir. LinkedIn skriptləri öz səhifələrini xarici elementlər üçün skan edir. "Avtomatik Qoşul" düymələrini əlavə edən və ya səhifə davranışını dəyişdirən hər hansı bir genişləndirmə DOM-da LinkedIn-in təhlükəsizlik təbəqəsinin real vaxt rejimində müəyyən etdiyi aşkar edilə bilən bir iz buraxır.

Buna görə də LinkedIn-in 2026 alqoritmi, IP izləmə və davranış təhlili ilə yanaşı, brauzer uzantıları üçün DOM Enjeksiyon aşkarlamasından üç əsas aşkarlama metodundan biri kimi istifadə edir. Konnector.ai demosunu sifariş edin hibrid icra modelimizin hər üçünün qarşısını necə aldığını görmək üçün.

5. IP Geolokasiyası və “Mümkün olmayan Səyahət”

Əgər şəxsi LinkedIn hesabınız adətən Dublindən səhər saat 9-da daxil olursa və bulud əsaslı avtomatlaşdırma vasitəsi eyni vaxtda Frankfurt məlumat mərkəzi serverindən səhər saat 9:01-də daxil olursa, LinkedIn bunu tək bir insan istifadəçisi üçün coğrafi cəhətdən qeyri-mümkün kimi qeyd edir. LinkedIn geniş IP nüfuzu verilənlər bazasına malikdir. AWS, Azure və Google Cloud-dan olan məlumat mərkəzi IP-ləri əvvəlcədən yüksək riskli kimi təsnif edilir və tez-tez hər hansı bir sessiya qurulmazdan əvvəl identifikasiya səviyyəsində bloklanır. Hesabınızın normal yerinə uyğunlaşdırılmış yaşayış IP-ləri bulud əsaslı alətlər üçün 2026-cı il üçün əsas tələbdir.

6. Davranış Təhlili

Bütün barmaq izləri təmiz olsa belə, Davranış nümunələri aşkar edilə bilən olaraq qalırLinkedIn yazma kadensiyasını (0.01 saniyədə daxil edilən simvollar insan tərəfindən istifadə olunmur), sürüşdürmə nümunələrini, siçan hərəkət trayektoriyalarını, sessiya müddətini, hərəkət sıxlığını (3 dəqiqədə 50 hərəkət) və sessiyalar arasında vaxt ardıcıllığını təhlil edir. Maşın dəqiqliyi ilə hərəkətləri yerinə yetirən başsız bir vasitə - hər klikləmə arası tam 30 saniyə - heç bir insanın təkrarlamadığı statistik paylanma yaradır. Bələdçimizdə əhatə etdiyimiz kimi... LinkedIn-in təsadüfi gecikmələri aşkar edib-etməməsi, hətta təsadüfi zamanlama da paylanmanın özü məqsədyönlü deyil, alqoritmik şəkildə yaradılarsa qeyd edilə bilər.

Niyə Bulud Alətləri LinkedIn Avtomatlaşdırması üçün Avtomatik Təhlükəsiz Deyil?

LinkedIn avtomatlaşdırmasında geniş yayılmış bir yanlış təsəvvür, brauzer uzantısından bulud əsaslı bir alətə keçməyin aşkarlama riskini aradan qaldırmasıdır. Bu deyil.

Paylaşılan məlumat mərkəzi serverlərində başsız Chrome işlədən bulud alətləri DOM inyeksiya riskini eyni vaxtda TLS barmaq izi riski, IP nüfuz riski və sessiya coğrafiyası riski ilə əvəz edir. Alət arxitekturası dəyişir; aşkarlama məruz qalması avtomatik olaraq yaxşılaşmır. Bulud alətləri yalnız xüsusi yaşayış IP-lərini, orijinal brauzer barmaq izini, insan davranışının icrasını və hesabın normal coğrafi yeri və iş saatları ilə məhdudlaşan fəaliyyəti birləşdirdikdə həqiqətən daha təhlükəsiz olur.

2026-cı ildə aşkarlanması ən çətin olan memarlıqdır hibrid model: real cihaz və IP üzərində real Chrome sessiyası, bulud məntiqi ilə sürətləndirmə, ardıcıllıq və fərdiləşdirməni idarə edir. Bu, orijinal TLS barmaq izi, real yaşayış IP-si və LinkedIn sistemlərinin əl ilə fəaliyyətdən ayırd edə bilmədiyi tam doldurulmuş brauzer mühiti yaradır. Konnector.ai-yə pulsuz qeydiyyatdan keçin — icra modelimiz məhz bu arxitektura ətrafında qurulub.

Hər Aşkarlama Qatını Keçirən LinkedIn Avtomatlaşdırması

Konnector.ai hibrid icra modelindən istifadə edir — real LinkedIn sessiyasında idarə olunan brauzer əsaslı hərəkətləri sürətləndirmə, fərdiləşdirmə və ardıcıllıq üçün bulud tərəfindən idarə olunan məntiqlə birləşdirir. Paylaşılan serverlərdə başsız Chrome yoxdur. DOM inyeksiyası yoxdur. Məlumat mərkəzi IP-ləri yoxdur. Sadəcə məqsədyönlü iş görən diqqətli bir mütəxəssisə bənzəyən LinkedIn avtomatlaşdırması.

📅 Pulsuz Demo Rezervasiya Edin → Konnector.ai arxitekturasının LinkedIn-in 2026-cı ildə istifadə etdiyi hər bir aşkarlama təbəqəsini necə idarə etdiyinə baxın.

⚡ Pulsuz Qeydiyyat → Bu gün təhlükəsiz LinkedIn avtomatlaşdırmasına başlayın — başsız brauzerlər, qadağan riski yoxdur.

11x Sizin LinkedIn ilə əlaqəniz

Avtomatlaşdırma və Gen AI

Heç vaxt olmadığı qədər əhatə dairənizi artırmaq üçün LinkedIn Automation və Gen AI-nin gücündən istifadə edin. Süni intellektə əsaslanan şərhlər və hədəflənmiş kampaniyalarla hər həftə minlərlə potensial müştəriləri cəlb edin - hamısı bir aparıcı nəsil platformasından.

Tez-tez soruşulan suallar

LinkedIn eyni vaxtda birdən çox aşkarlama təbəqəsindən istifadə edir, o cümlədən TLS barmaq izi, navigator.webdriver bayrağı, itkin brauzer xüsusiyyətləri (plaginlər, WebGL, window.chrome), DOM inyeksiya siqnalları, IP izləmə və davranış təhlili. Bu birləşdirilmiş siqnallar başsız avtomatlaşdırmanı yüksək dərəcədə aşkarlana bilən edir.

Bəli. Standart Kuklaçı və Dramaturq quraşdırmaları navigator.webdriver = true, boş plagin siyahıları, proqram təminatı ilə göstərilən WebGL və müəyyən edilə bilən JavaScript obyektləri kimi aydın avtomatlaşdırma siqnallarını ifşa edir. LinkedIn bu göstəriciləri real vaxt rejimində aktiv şəkildə yoxlayır.

TLS barmaq izi brauzerin təhlükəsiz bağlantını necə başlatdığını təhlil edir. Başsız alətlər real brauzerlərlə müqayisədə fərqli əl sıxma nümunəsi yaradır və bu da LinkedIn-in səhifə yüklənmədən əvvəl avtomatlaşdırmanı aşkar etməsinə imkan verir.

Bəli. LinkedIn istifadəçi hərəkətləri baş verməzdən əvvəl IP davranışında, TLS barmaq izlərində və geolokasiya nümunələrində uyğunsuzluqları müəyyən edə bilər və bu da şəbəkə səviyyəli aşkarlamanı ən erkən filtrlərdən birinə çevirir.

Xeyr. Bulud əsaslı alətlər məlumat mərkəzi IP-lərinə, paylaşılan proksi-serverlərə və ya standart brauzer konfiqurasiyalarına etibar etdikdə riski artırır. Təhlükəsizlik real brauzer siqnallarının, yaşayış IP-lərinin və insan davranışının birləşməsindən asılıdır.

Ən təhlükəsiz yanaşma, planlaşdırma və ardıcıllıq üçün ağıllı avtomatlaşdırma məntiqi ilə birləşdirilmiş, faktiki cihazınızda və IP ünvanınızda real Chrome brauzer sessiyasından istifadə edən hibrid modeldir. Bu, təbii, insana bənzər siqnallar yaradır.

Bəli. Tez-tez IP ünvanlarının dəyişdirilməsi, uyğunsuz geolokasiyalar və ya "qeyri-mümkün səyahət" nümunələri (qısa müddət ərzində müxtəlif ölkələrdən daxil olmaq) avtomatlaşdırmanın güclü göstəriciləridir.

Qeyri-real vaxt çərçivəsində coğrafi cəhətdən uzaq yerlərdən hesab daxil olduqda qeyri-mümkün səyahət baş verir. LinkedIn bunu şübhəli davranış kimi qeyd edir və hesabı məhdudlaşdıra bilər.

Bəli. LinkedIn DOM inyeksiyalarını və uzantıların yaratdığı qeyri-adi skript davranışlarını aşkarlaya bilir. Zəif qurulmuş alətlər brauzer mühitində müəyyən edilə bilən izlər buraxır.

Bəli. LinkedIn klikləmə vaxtını, yazma nümunələrini, sürüşdürmə davranışını və qarşılıqlı əlaqə ardıcıllığını izləyir. Mükəmməl vaxtlı və ya təkrarlanan hərəkətlər avtomatlaşdırmanın güclü göstəriciləridir.

LinkedIn avtomatlaşdırması qanunsuz deyil, lakin qeyri-insani davranışı təqlid edərsə və ya icazəsiz alətlərdən istifadə edərsə, LinkedIn-in xidmət şərtlərini poza bilər. Bu, xəbərdarlıqlara, məhdudiyyətlərə və ya hesab qadağalarına səbəb ola bilər.

Bəli. Fərdiləşdirilmiş, insana bənzər mesajlaşma spam siqnallarını azaldır və əlaqəni artırır. Aşkarlama riskini aradan qaldırmasa da, ümumi kampaniya performansını əhəmiyyətli dərəcədə yaxşılaşdırır.

Yaşayış IP-ləri, fəaliyyətinizi ardıcıl coğrafi məkanla uyğunlaşdıraraq real istifadəçi davranışını təqlid etməyə kömək edir. Məlumat mərkəzi və ya paylaşılan proksi IP-ləri ilə müqayisədə şübhələri azaldır.

Bəli. Sabit intervallar, kütləvi göndərişlər və ya qeyri-təbii aktivlik artımları asanlıqla aşkar edilə bilər. Vaxtın təbii dəyişməsi insan davranışını təqlid etmək üçün vacibdir.

Bəli. LinkedIn unikal brauzer barmaq izi yaratmaq üçün cihaz konfiqurasiyası, göstərmə davranışı, quraşdırılmış plaginlər və aparat siqnalları kimi daha dərin brauzer atributlarını təhlil edir.

Brauzer barmaq izi unikal brauzer və cihaz xüsusiyyətlərinə əsasən istifadəçinin müəyyən edilməsi prosesidir. Avtomatlaşdırma vasitələri çox vaxt bunları dəqiq şəkildə təkrarlaya bilmir və bu da aşkarlamanı asanlaşdırır.

Real brauzer sessiyalarından, ardıcıl IP ünvanlarından, tədricən fəaliyyət miqyasından, fərdiləşdirilmiş mesajlaşmadan və təbii vaxt dəyişikliklərindən istifadə edin. Aqressiv səs həcmindən və qeyri-təbii naxışlardan çəkinin.

Keyfiyyətdən çox səsə güvənmək. Yüksək həcmli, ümumi, zəif vaxtlama və fərdiləşdirmə olmadan təbliğat aşkarlamanı aktivləşdirməyin və cavab nisbətlərini azaltmağın ən sürətli yoludur.

Bəli. Birdən çox cihazdan və ya tanımadığı mühitlərdən tez-tez daxil olmaq təhlükəsizlik yoxlamalarını tetikleyebilir və aşkarlama riskini artıra bilər.

Əl ilə əlaqə təbii insan siqnalları yaratdığı üçün daha təhlükəsizdir. Bununla belə, insan davranışını təqlid edən yaxşı qurulmuş avtomatlaşdırma oxşar təhlükəsizlik səviyyələrinə nail ola bilər.