Respuesta rápida: LinkedIn detecta navegadores sin interfaz gráfica a través de un sistema de capas que comprueba las huellas digitales del protocolo de enlace TLS, las propiedades del entorno JavaScript como navigator.webdriverFirmas de inyección DOM de extensiones de navegador, atributos de navegador faltantes, geolocalización IP y patrones de comportamiento, todo simultáneamente. Ninguna señal individual activa una bandera; LinkedIn evalúa toda la pila. Comprender cada capa es esencial para cualquiera que ejecute Automatización de LinkedIn de forma segura en 2026.

¿Qué es un navegador sin interfaz gráfica y por qué LinkedIn lo tiene en la mira?

Un navegador sin interfaz gráfica es un navegador web que se ejecuta sin una interfaz gráfica de usuario y se controla completamente mediante código. Herramientas como Puppeteer, Playwright y Selenium utilizan Chrome sin interfaz gráfica para automatizar acciones de LinkedIn (visitar perfiles, enviar solicitudes de conexión y enviar mensajes) a la velocidad de una máquina.

LinkedIn prohíbe explícitamente los navegadores sin interfaz gráfica en su Acuerdo de Usuario. La razón es sencilla: la ejecución sin interfaz gráfica es la base técnica de todos los bots, extractores de datos y herramientas de spam en la plataforma. En 2026, la infraestructura de detección de LinkedIn opera en múltiples capas simultáneamente, lo que permite detectar implementaciones sin interfaz gráfica poco sofisticadas en cuestión de minutos.

Las seis capas de detección que LinkedIn utilizará en 2026

1. Huella digital TLS

Esta es la capa de detección más subestimada. Cada navegador deja una Huella digital TLS — una firma de los conjuntos de cifrado, extensiones y curvas elípticas que propone durante el protocolo de enlace SSL/TLS al establecer una conexión segura. Chrome genera una firma TLS específica y bien documentada (hash JA3/JA4). Chrome sin interfaz gráfica y las herramientas basadas en Node.js utilizan configuraciones de biblioteca TLS subyacentes diferentes, lo que produce un protocolo de enlace incompatible.

Críticamente, LinkedIn puede inspeccionar esta huella digital antes de que se cargue cualquier contenido de la página.Una solicitud que se hace pasar por Chrome pero que utiliza un perfil TLS que no es de Chrome se detecta en la capa de red, antes de que se ejecute cualquier código JavaScript. Por eso, simplemente falsificar la cadena de agente de usuario de Chrome no ofrece suficiente protección.

2. los navigator.webdriver Propiedad

Cualquier navegador controlado por Puppeteer, Playwright o Selenium se configura automáticamente. navigator.webdriver = true En el entorno JavaScript, los scripts de la página de LinkedIn comprueban esta propiedad al cargarse. Es la confirmación más rápida y directa de que una sesión está automatizada. Los plugins ocultos pueden suprimir esta propiedad, pero al hacerlo se generan otras inconsistencias que agravan la discrepancia en la huella digital.

3. Faltan propiedades del entorno del navegador.

Un navegador Chrome genuino que se ejecuta en un dispositivo real tiene un conjunto completo de propiedades: complementos del navegador, un renderizador WebGL real renderizado por GPU, matrices de fuentes estándar, funcionalidad window.chrome y window.chrome.runtime objetos y dimensiones de pantalla realistas. Headless Chrome, por defecto, devuelve matrices de complementos vacías, renderizadores WebGL de software y ausentes o rotos window.chrome objetos. Las comprobaciones de JavaScript de LinkedIn evalúan estas señales comparándolas con los valores esperados para una sesión genuina de Chrome y generan un índice de confianza para determinar si la sesión es humana.

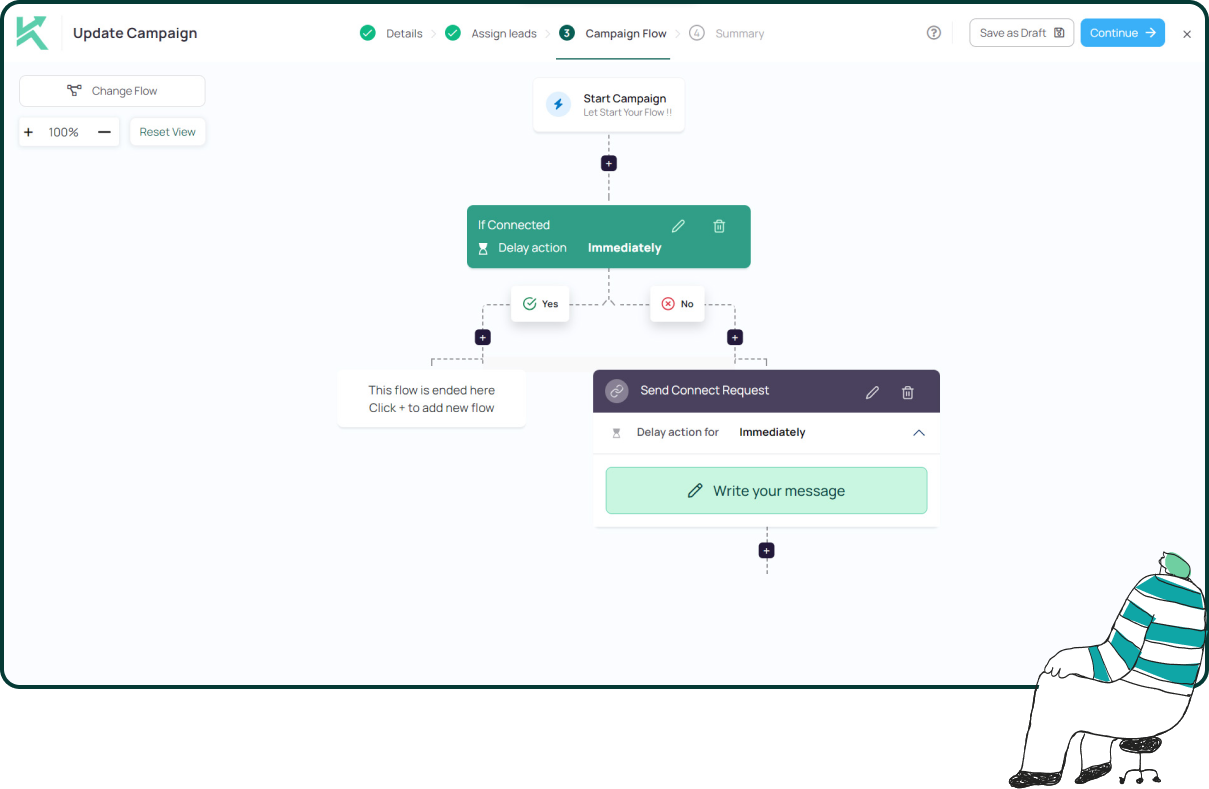

4. Detección de inyección DOM

Basado en extensiones del navegador Automatización de LinkedIn Las herramientas inyectan código externo (clases, identificadores y detectores de eventos) directamente en la estructura de la página de LinkedIn (el Modelo de Objetos del Documento). Los scripts de LinkedIn analizan su propia página en busca de elementos externos. Cualquier extensión que añada botones de "Conexión automática" o modifique el comportamiento de la página deja un rastro detectable en el DOM que la capa de seguridad de LinkedIn identifica en tiempo real.

Por este motivo, el algoritmo de LinkedIn para 2026 utiliza la detección de inyección DOM para extensiones de navegador como uno de sus tres métodos de detección principales, junto con el seguimiento de IP y el análisis del comportamiento. Reserva una demostración de Konnector.ai. para ver cómo nuestro modelo de ejecución híbrido evita los tres.

5. Geolocalización IP y “viajes imposibles”

Si tu cuenta personal de LinkedIn normalmente inicia sesión desde Dublín a las 9:00 a. m., y una herramienta de automatización en la nube inicia sesión simultáneamente desde un servidor de un centro de datos en Frankfurt a las 9:01 a. m., LinkedIn lo marca como geográficamente imposible para un solo usuario humano. LinkedIn mantiene una extensa base de datos de reputación de IP. Las direcciones IP de centros de datos de AWS, Azure y Google Cloud están preclasificadas como de alto riesgo. y a menudo se bloquea en la capa de autenticación antes de que se establezca cualquier sesión. Las direcciones IP residenciales que coincidan con la ubicación habitual de su cuenta son el requisito mínimo para las herramientas basadas en la nube en 2026.

6. Análisis de comportamiento

Aunque todas las señales de huellas dactilares estén limpias, Los patrones de comportamiento siguen siendo detectables.LinkedIn analiza la cadencia de escritura (introducir caracteres en 0.01 segundos no es humano), los patrones de desplazamiento, las trayectorias de movimiento del ratón, la duración de la sesión, la densidad de acciones (50 acciones en 3 minutos) y la consistencia de la sincronización entre sesiones. Una herramienta sin interfaz gráfica que ejecuta acciones con precisión de máquina —cada clic espaciado exactamente 30 segundos— produce una distribución estadística que ningún humano puede replicar. Como explicamos en nuestra guía sobre si LinkedIn detecta retrasos aleatoriosIncluso la sincronización aleatoria puede ser señalada si la distribución en sí se genera algorítmicamente en lugar de estar impulsada por un propósito.

¿Por qué las herramientas en la nube no son automáticamente más seguras para la automatización de LinkedIn?

Una idea errónea muy extendida en la automatización de LinkedIn es que pasar de una extensión de navegador a una herramienta basada en la nube elimina el riesgo de detección. No es asi.

Las herramientas en la nube que ejecutan Chrome sin interfaz gráfica en servidores de centros de datos compartidos reemplazan el riesgo de inyección DOM con el riesgo de huella digital TLS, el riesgo de reputación de IP y el riesgo geográfico de la sesión simultáneamente. La arquitectura de la herramienta cambia; la exposición a la detección no mejora automáticamente. Las herramientas en la nube son realmente más seguras solo cuando combinan direcciones IP residenciales dedicadas, huella digital auténtica del navegador, ejecución de comportamiento similar al humano y actividad confinada a la ubicación geográfica y el horario laboral habituales de la cuenta.

La arquitectura más difícil de detectar en 2026 es una modelo híbridoSesión real de Chrome en un dispositivo y dirección IP reales, con lógica en la nube que gestiona el ritmo, la secuenciación y la personalización. Esto genera una huella digital TLS auténtica, una dirección IP residencial real y un entorno de navegador completo que los sistemas de LinkedIn no pueden distinguir de la actividad manual. Regístrate gratis en Konnector.ai. — Nuestro modelo de ejecución se basa precisamente en esta arquitectura.

Automatización de LinkedIn que supera todas las capas de detección.

Konnector.ai utiliza un modelo de ejecución híbrido que combina acciones controladas basadas en el navegador durante una sesión real de LinkedIn con lógica orquestada en la nube para el ritmo, la personalización y la secuenciación. Sin Chrome sin interfaz gráfica en servidores compartidos. Sin inyección DOM. Sin direcciones IP de centros de datos. Simplemente automatización de LinkedIn que se ve exactamente como un profesional concentrado realizando un trabajo intencional.

📅 Reserva una demostración gratuita → Descubre cómo la arquitectura de Konnector.ai gestiona cada capa de detección que LinkedIn utiliza en 2026.

⚡ Regístrate gratis → Empiece hoy mismo a automatizar LinkedIn de forma segura: sin navegadores sin interfaz gráfica, sin riesgo de bloqueo.

Multiplique por 11 su alcance en LinkedIn con

Automatización y Gen AI

Aproveche el poder de LinkedIn Automation y Gen AI para ampliar su alcance como nunca antes. Interactúe con miles de clientes potenciales cada semana con comentarios impulsados por IA y campañas dirigidas, todo desde una potente plataforma de generación de clientes potenciales.

Preguntas frecuentes

LinkedIn utiliza múltiples capas de detección simultáneamente, incluyendo la huella digital TLS, el indicador navigator.webdriver, la falta de propiedades del navegador (plugins, WebGL, window.chrome), señales de inyección DOM, seguimiento de IP y análisis de comportamiento. Estas señales combinadas hacen que la automatización sin interfaz gráfica sea altamente detectable.

Sí. Las configuraciones predeterminadas de Puppeteer y Playwright muestran señales de automatización claras, como `navigator.webdriver = true`, listas de complementos vacías, WebGL renderizado por software y objetos JavaScript identificables. LinkedIn verifica activamente estos indicadores en tiempo real.

El análisis de huellas digitales TLS examina cómo un navegador inicia una conexión segura. Las herramientas sin interfaz gráfica generan un patrón de establecimiento de conexión diferente al de los navegadores reales, lo que permite a LinkedIn detectar la automatización incluso antes de que se cargue la página.

Sí. LinkedIn puede identificar discrepancias en el comportamiento de las direcciones IP, las huellas digitales TLS y los patrones de geolocalización antes de que se produzcan las acciones del usuario, lo que convierte la detección a nivel de red en uno de los primeros filtros.

No. Las herramientas basadas en la nube suelen aumentar el riesgo si dependen de direcciones IP de centros de datos, proxies compartidos o configuraciones predeterminadas del navegador. La seguridad depende de la combinación de señales reales del navegador, direcciones IP residenciales y un comportamiento similar al humano.

El enfoque más seguro es un modelo híbrido que utiliza una sesión real del navegador Chrome en su dispositivo y dirección IP, combinada con una lógica de automatización inteligente para la programación y secuenciación. Esto genera señales naturales, similares a las humanas.

Sí. El cambio frecuente de IP, las ubicaciones geográficas que no coinciden o los patrones de "viaje imposible" (iniciar sesión desde diferentes países en cortos periodos de tiempo) son fuertes indicadores de automatización.

Se produce un comportamiento de viaje imposible cuando una cuenta intenta iniciar sesión desde ubicaciones geográficamente distantes en un plazo de tiempo poco realista. LinkedIn lo considera un comportamiento sospechoso y puede restringir la cuenta.

Sí. LinkedIn puede detectar inyecciones DOM y comportamientos de scripts inusuales causados por extensiones. Las herramientas mal diseñadas dejan rastros identificables en el entorno del navegador.

Sí. LinkedIn registra el momento de los clics, los patrones de escritura, el comportamiento de desplazamiento y las secuencias de interacción. Las acciones repetitivas o perfectamente sincronizadas son claros indicadores de automatización.

La automatización en LinkedIn no es ilegal, pero puede infringir las condiciones de servicio de LinkedIn si imita comportamientos no humanos o utiliza herramientas no autorizadas. Esto puede acarrear advertencias, restricciones o la suspensión de la cuenta.

Sí. Los mensajes personalizados y con un tono humano reducen las señales de spam y mejoran la interacción. Si bien no eliminan el riesgo de detección, mejoran significativamente el rendimiento general de la campaña.

Las direcciones IP residenciales ayudan a simular el comportamiento de un usuario real al vincular su actividad con una ubicación geográfica consistente. Reducen las sospechas en comparación con las direcciones IP de centros de datos o proxies compartidos.

Sí. Los intervalos fijos, los envíos masivos o los picos de actividad inusuales son fácilmente detectables. La variación natural en la sincronización es esencial para imitar el comportamiento humano.

Sí. LinkedIn analiza atributos más profundos del navegador, como la configuración del dispositivo, el comportamiento de renderizado, los complementos instalados y las señales de hardware, para crear una huella digital única del navegador.

La huella digital del navegador es el proceso de identificar a un usuario basándose en las características únicas de su navegador y dispositivo. Las herramientas de automatización a menudo no logran replicar estas características con precisión, lo que facilita la detección.

Utilice sesiones de navegador reales, direcciones IP consistentes, escalado gradual de la actividad, mensajes personalizados y variaciones de tiempo naturales. Evite volúmenes excesivos y patrones poco naturales.

Priorizar la cantidad sobre la calidad. Un envío masivo y genérico, con una mala sincronización y sin personalización, es la forma más rápida de que se detecte la actividad fraudulenta y se reduzcan las tasas de respuesta.

Sí. Iniciar sesión desde varios dispositivos o entornos desconocidos con frecuencia puede activar comprobaciones de seguridad y aumentar el riesgo de detección.

La comunicación manual es intrínsecamente más segura porque produce señales humanas naturales. Sin embargo, la automatización bien configurada que imita el comportamiento humano puede alcanzar niveles de seguridad similares.