LinkedIns håndheving er raskere, smartere og vanskeligere å reversere enn noensinne. Verktøyet du velger er nå den største variabelen som avgjør om kontoen din forblir trygg.

Hvis du har automatisert kontakt med LinkedIn en stund, har du sannsynligvis lagt merke til at landskapet endrer seg under føttene dine. Grensene for tilkoblingsforespørsler er strengere.

Restriksjoner skjer raskere. Og gjenoppretting? Det har blitt en langsom og smertefull prosess uten garanti for at kontoen din blir helt i form igjen.

LinkedIns deteksjonssystemer har utviklet seg betydelig. Hva fungerte i 2023 overlevde så vidt 2024, og innen 2025 rullet plattformen ut sin Zero-Trust-sikkerhetsmodell, en arkitektur designet for å verifisere hver økt, hver handling, hver enhet. I 2026 er håndhevingen ikke bare reaktiv. Den er prediktiv.

Denne artikkelen handler ikke om hvilket verktøy som har bedre funksjoner, flere integrasjoner eller et elegantere dashbord. Den handler om noe mer grunnleggende: Hvilken arkitektur holder LinkedIn-kontoen din i live?

Her er hva folk flest ikke er klar over: De fleste advarslene om automatiseringsverktøy på LinkedIn, de som fører til midlertidige begrensninger, tilkoblingsbegrensninger og direkte utestengelser, stammer fra én spesifikk verktøykategori. Og innen slutten av denne artikkelen vil du forstå nøyaktig hvorfor.

Hvordan Chrome-utvidelser faktisk fungerer (og hva LinkedIn ser)

La oss bli tekniske et øyeblikk, i enkle ordelag.

Når du installerer en Chrome-utvidelse for LinkedIn-automatisering, injiserer den kode direkte i nettleserfanen din på LinkedIn. Den manipulerer DOM (den underliggende strukturen til nettsiden), klikker på knapper, ruller gjennom profiler og sender meldinger ved å etterligne handlingene dine i nettleseren.

Her er den kritiske delen: hver handling kjører på klientsiden. Det betyr at utvidelsen opererer fra IP-adressen din, nettleserens fingeravtrykk og øktinformasjonskapslene dine. LinkedIns front-end-deteksjonsskript kan se utvidelsens DOM-manipulasjon i sanntid.

Vanlig misforståelse

Kan LinkedIn oppdage «menneskelignende» tilfeldige forsinkelser?

Ja. Mønsteranalyse går langt utover tidsintervaller. LinkedIns deteksjonssystemer analyserer musebevegelsesbaner, rulleatferd, klikkkoordinater og handlingssekvenser. En utvidelse som legger til tilfeldige forsinkelser på 3–7 sekunder mellom handlinger, viser fortsatt maskinmønstre i alle andre dimensjoner. Forsinkelsene er en tynn forkledning av en fundamentalt detekterbar atferd.

Dette er grunnen til at Chrome-utvidelser utløser flest advarsler om automatiseringsverktøy for LinkedIn. Utvidelsen sitter bokstavelig talt innenfor LinkedIns inngangsdør og manipulerer siden mens LinkedIn ser på.

Problemet med flere kontoer

Det blir verre hvis du administrerer flere LinkedIn-kontoer. Å kjøre flere kontoer gjennom utvidelser på samme nettleser og IP-adresse er et av de største røde flaggene i LinkedIns deteksjonssystem. Samme nettleserfingeravtrykk, samme IP-adresse, forskjellige kontoer, samme oppførselsmønstre for utvidelser. For LinkedIns systemer er dette et umiskjennelig signal om misbruk av automatisering.

Hvordan skybaserte verktøy fungerer (og hvorfor arkitekturen er fundamentalt forskjellig)

Skybaserte automatiseringsverktøy for LinkedIn har en helt annen tilnærming. I stedet for å injisere kode i nettleseren din, opererer de fra en ekstern server. Nettleseren din er aldri involvert i automatiseringsprosessen.

Her er hva det betyr i praksis:

- Dedikerte IP-adresser eller roterende boligfullmakter tildeles per konto, slik at hver konto ser ut til å logge inn fra sin egen plassering på sin egen enhet.

- Sesjonshåndtering skjer på serversiden, helt utenfor LinkedIns front-end deteksjonslag

- Ingen kodeinjeksjon, ingen DOM-manipulasjon, og ingen inkonsekvenser i nettleserens fingeravtrykk

- Ingen avhengighet av at datamaskinen din er på, automatisering kjører døgnet rundt i bakgrunnen

Denne arkitekturen er i tråd med LinkedIns 2026 Zero-Trust-sikkerhetsmodell. For LinkedIn ser en skybasert økt ut som en bruker som logger inn fra en annen enhet, noe som er helt normal oppførsel i en verden der folk får tilgang til LinkedIn fra telefoner, nettbrett, bærbare datamaskiner og stasjonære datamaskiner hele dagen.

Nøkkel takeaway

Skybasert LinkedIn-automatisering regnes som den tryggere arkitekturen fordi den opererer på infrastrukturnivå, ikke nettlesernivå. Det er ingenting for LinkedIns frontend-skript å oppdage fordi automatiseringen aldri berører frontend.

Risikomatrisen for 2026: Sammenligning side om side

Slik sammenligner de to arkitekturene seg på tvers av alle viktige sikkerhetsdimensjoner:

| Risikofaktor | Chrome Extension | Skybasert verktøy |

|---|---|---|

| DOM-injeksjonsdeteksjon | Høy risiko – injiserer direkte på LinkedIns side | Ingen risiko – ingen nettleserinteraksjon |

| Nettleserens fingeravtrykk | Eksponert – bruker ditt faktiske fingeravtrykk | Isolert — dedikert skyøkt |

| IP-adresseeksponering | Din personlige/kontor-IP er synlig | Bolige eller dedikerte IP-adresser per konto |

| Sikkerhet for flere kontoer | Stort rødt flagg – samme nettleser, samme IP-adresse | Fullstendig isolerte miljøer per konto |

| Analyse av atferdsmønstre | Detekterbar — maskinmønstre synlige på klientsiden | Minimal eksponering – handlinger skjer på serversiden |

| Oppvarmingskapasitet | Krever at du er online og aktiv | Kjører automatisk i bakgrunnen |

| Nulltillitskompatibilitet | Konflikter med øktverifisering | Fremstår som en legitim tilleggsenhet |

| Restriksjonsdiagnose | Vanskelig – forvirret av personlig aktivitet | Tøm logger, dashbord og support |

«Oppvarmingsfaktoren»: Hvorfor skyverktøy har en strukturell fordel

Oppvarming er ikke valgfritt i 2026. LinkedIns algoritme flagger kontoer som går fra sovende til høyvolum over natten. Hvis kontoen din har vært stille i flere uker og plutselig sender 50 tilkoblingsforespørsler på en dag, er det et sterkt rødt signal, uavhengig av hvilket verktøy du bruker.

Slik kan du varme opp en ny LinkedIn-konto for automatisering:

Start med lavvolum, organisk utseende aktivitet: profilvisninger, innholdsengasjement, følgere og en håndfull tilkoblingsforespørsler per dag. Øk volumet gradvis over 2–3 uker til du når målaktivitetsnivået ditt. Dette lærer LinkedIns algoritme at kontoen din er aktiv og vokser naturlig.

Her blir den arkitektoniske forskjellen praktisk:

Chrome-utvidelser krever at du er online, med nettleseren åpen og utvidelsen kjørende, for at oppvarmingshandlingene skal utføres. Hvis du lukker den bærbare datamaskinen, stopper oppvarmingen. Hvis du drar på ferie, blir kontoen din inaktiv igjen.

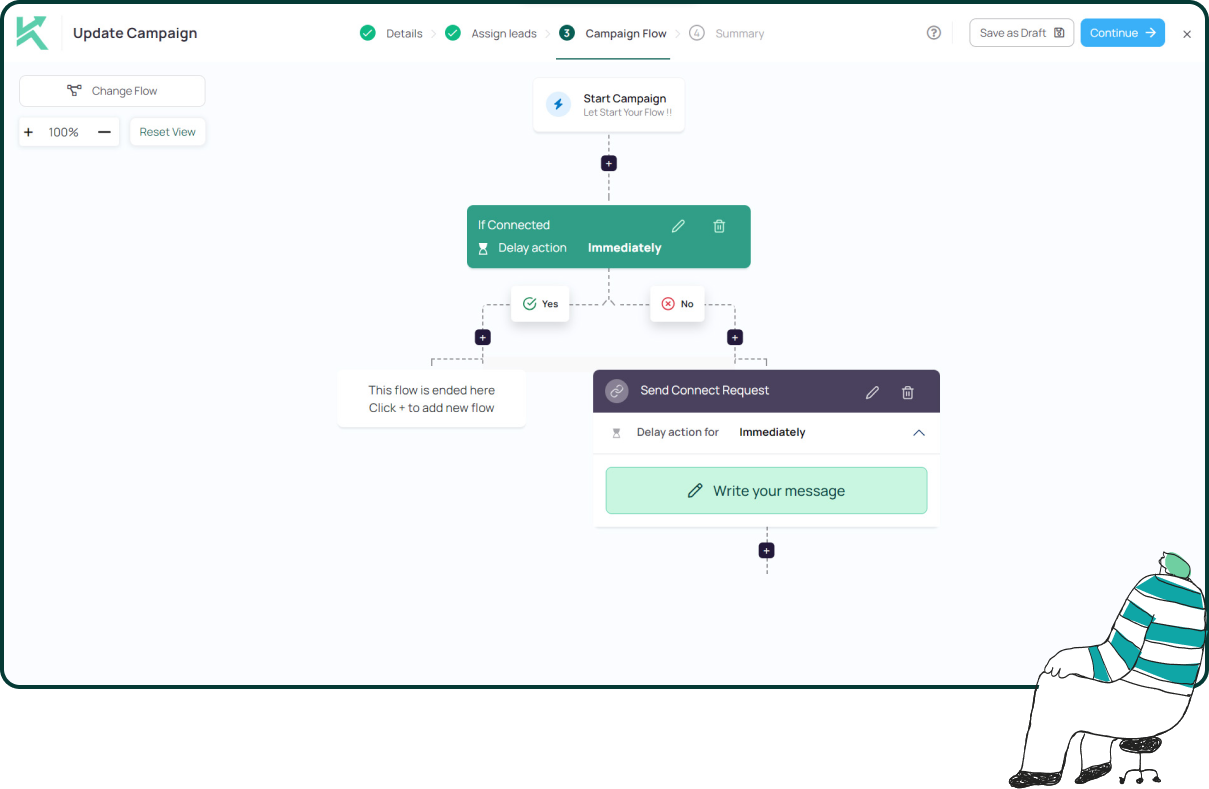

Skybaserte verktøy I likhet med Konnector.AI kjører de automatisk oppvarmingsmikrohandlinger i bakgrunnen: profilvisninger, følgere, innholdsengasjement, alt simulerer en gradvis, organisk økning over dager og uker uten manuell innsats fra din side. Kontoen din forblir aktiv enten du er ved skrivebordet eller ikke.

Hva skjer når ting går galt: Begrensning og gjenoppretting

Ingen systemer er skuddsikre. Selv med det beste verktøyet og de mest konservative innstillingene kan det oppstå begrensninger. Det som betyr noe er hvor raskt du kan diagnostisere problemet og gjenopprette det.

Hvis du lurer på hva du bør gjøre hvis LinkedIn-kontoen din blir begrenset, er det en enkel veiledning her:

Stopp all automatisering umiddelbart. Vent 24–48 timer før du foretar deg noe. Se gjennom den siste aktiviteten din for alt som kan ha utløst begrensningen: plutselige volumtopper, aggressive sekvenser eller høye spamrapporteringsrater. Hvis du bruker et skybasert verktøy, bør du sjekke aktivitetsloggene for å identifisere den nøyaktige utløseren. Gjenoppta aktiviteten gradvis med mye lavere volum.

Restriksjoner på Chrome-utvidelser er vanskeligere å diagnostisere fordi årsaken er knyttet til din personlige nettleseraktivitet. Var det utvidelsen? Var det en manuell handling du utførte? Var det en nettleseroppdatering som endret en fingeravtrykksparameter? Feilsøkingsområdet er enormt.

Skybaserte verktøy tilbyr vanligvis detaljerte aktivitetslogger, dashbord og dedikert støtte for å identifisere nøyaktig hva som utløste en restriksjon. Automatiseringen er isolert fra din personlige aktivitet, slik at årsak-virkning-forholdet er mye tydeligere.

Les mer—-> Hva bør du gjøre hvis LinkedIn-kontoen din blir begrenset?

Slik unngår du «LinkedIn-fengsel»

- Respekter ukentlige grenser for tilkoblingsforespørsler. LinkedIns grense ligger rundt 100–150 per uke for sunne, etablerte kontoer. Nye eller nylig begrensede kontoer bør holde seg godt under dette.

- Overskrid aldri daglige meldingstersker. Å holde seg under 50–70 meldinger per dag er et allment akseptert trygt område.

- Unngå aggressive sekvenser på kalde prospekter. Flere oppfølginger til noen som ikke har svart signaliserer spam-oppførsel for LinkedIns systemer.

- Overvåk akseptgraden din. Hvis færre enn 20–30 % av tilkoblingsforespørslene dine blir akseptert, er det målrettingsbehovene dine som fungerer, ikke volumet.

Endrer Sales Navigator sikkerhetsligningen?

Dette er et av de vanligste spørsmålene innen LinkedIn-automatisering, og svaret blir ofte misforstått.

Gjør bruk av Sales Navigator automatiseringen min tryggere? Nei. Sales Navigator er et data- og filtreringslag, ikke et beskyttelseslag. Det beskytter ikke kontoen din mot deteksjon eller gjør automatisering iboende mindre risikabelt.

Sales Navigator forbedrer imidlertid sikkerheten indirekteBedre målretting betyr færre irrelevante meldinger, noe som igjen betyr færre klikk på «rapporter spam» fra mottakere, noe som igjen betyr et sunnere omdømme for avsenderen. Sikkerhetsforbedringen kommer fra bedre målrettingsnøyaktighet, ikke fra selve verktøyet.

Derfor er denne kombinasjonen viktig. Skybaserte verktøy som integreres med Sales Navigator, som Konnector.AI, kombinerer bedre målretting med en tryggere infrastruktur. Du får presisjonen til Sales Navigators filtre med den arkitektoniske sikkerheten til skybasert utførelse. Sales Navigators automatiseringsverktøy fungerer best når de kombineres med skyarkitektur, ikke utvidelser.

Les mer—-> Bruk LinkedIn Sales Navigator gratis med Konnector.AI-utvidelsen

Spørsmålet om VPN og proxy

Kan LinkedIn oppdage om jeg bruker VPN eller proxy?

Ja. LinkedIn kan oppdage de fleste kommersielle VPN- og datasenter-proxy-IP-adresser. Disse IP-områdene er velkjente og flagges ofte av LinkedIns sikkerhetssystemer.

Her er grunnen til at et VPN ikke løser problemet med Chrome-utvidelser: selv med et VPN som maskerer IP-adressen din, utvidelsen injiserer fortsatt kode i DOM-enIP-laget er bare én deteksjonsvektor. LinkedIns front-end-skript kan fortsatt se DOM-manipulasjon, maskinlignende interaksjonsmønstre og inkonsekvenser i nettleserens fingeravtrykk.

Skybaserte verktøy bruker IP-adresser for private eller dedikerte brukere som er betydelig vanskeligere å flagge fordi de ser ut som vanlige internettforbindelser for forbrukere. Men enda viktigere er at de eliminerer de andre deteksjonsvektorene fullstendig: ingen DOM-injeksjon, ingen eksponering av nettleserfingeravtrykk, ingen mønsteranalyse på klientsiden.

Det virkelige poenget: Et VPN er et plaster på feil problem. Arkitekturen til verktøyet er viktigere enn IP-laget du legger foran det.

Hvorfor Konnector.AI bygde skybasert først (ikke som en ettertanke)

Konnector.AI ble designet fra dag én som en skybasert LinkedIn-automatiseringsplattform, ikke en Chrome-utvidelse som senere ble lagt til et skybasert alternativ. Denne forskjellen er viktig fordi hele produktarkitekturen, fra øktadministrasjon til IP-håndtering og oppvarmingslogikk, ble bygget rundt skybaserte sikkerhetsprinsipper.

Om Konnector Chrome-utvidelsen

Konnector har riktignok en Chrome-utvidelse, men den fungerer fundamentalt annerledes enn automatiseringsutvidelser. Konnector-utvidelsen utfører ikke nettleserautomatisering. Den opererer ikke fra IP-adressen din, nettleserens fingeravtrykk eller øktinformasjonskapslene dine. Den eksisterer utelukkende for enkelhets skyld: å koble til LinkedIn-kontoen din og enkelt samle inn lister over potensielle kunder. Selv når du bruker Konnectors Chrome-utvidelse, Alle LinkedIn-aktiviteter skjer i en dedikert skyøktIngen handlinger skjer i nettleseren din. Ingen HTML-injeksjoner. IP-adressen din brukes aldri. Nettleseren din brukes aldri.

Konnector.AI Cloud-First sikkerhetsfunksjoner

Hver funksjon er bygget rundt kontobeskyttelse, ikke boltet på senere.

Hovedforskjellen: Når LinkedIns systemer ser på en Konnector.AI-økt, ser de bare en bruker som logger inn fra en annen enhet. Det er ingen DOM-manipulasjon å oppdage, ingen utvidelseskode å flagge og ingen fingeravtrykksavvik i nettleseren som utløser et varsel. Det er strukturelt usynlig for deteksjonsvektorene som fanger opp Chrome-utvidelser.

The Verdict

Chrome-utvidelser er ikke iboende «onde». Mange ble bygget med gode intensjoner og tilbød nyttige funksjoner. Men arkitekturen deres, som injiserer kode i LinkedIns nettleserfane og opererer fra din personlige økt, utsetter deg for deteksjonsrisikoer som skyverktøy rett og slett ikke har.

I 2026, med LinkedIns nulltillitsoppdateringer og smartere deteksjonssystemer, Det sikreste automatiseringsverktøyet på LinkedIn er et som aldri berører nettleseren din.

Skybasert er den tryggere arkitekturen. Punktum.

Og blant skybaserte verktøy, de som ble bygget skybasert først, som Konnector.AI, i stedet for de som senere installerte et skybasert alternativ på utvidelsen sin. Få det beste fra begge deler og lær hvordan du automatiserer LinkedIn-oppsøkingen din på en trygg måte ved å bestille en demo med oss!

11x din LinkedIn-utvidelse med

Automatisering og Gen AI

Utnytt kraften til LinkedIn Automation og Gen AI for å forsterke rekkevidden din som aldri før. Engasjer tusenvis av potensielle kunder ukentlig med AI-drevne kommentarer og målrettede kampanjer – alt fra én plattform for potensielle kunder.

Ofte Stilte Spørsmål

Ja. Skybaserte verktøy er strukturelt tryggere fordi de kjører automatisering fra eksterne servere i stedet for nettleseren din. Dette fjerner viktige deteksjonssignaler som DOM-injeksjon, eksponering av nettleserfingeravtrykk og sporing av klientsidens atferd som utvidelser ikke kan skjule.

Ja. LinkedIn kan oppdage automatiseringsmønstre på nettlesernivå, inkludert DOM-manipulasjon, klikksekvenser, rulleoppførsel og avvik i nettleserens fingeravtrykk. Utvidelser opererer i økten din, noe som gjør dem synlige for LinkedIns front-end-overvåkingssystemer.

Restriksjoner skjer vanligvis på grunn av atferdssignaler, ikke selve verktøyet. Plutselige aktivitetstopper, aggressivt oppsøkende volum, lav akseptgrad, repeterende meldingsmønstre eller flere kontoer som bruker samme nettleser/IP-adresse kan utløse LinkedIns risikosystemer.

LinkedIns nulltillitssystem verifiserer hver påloggingsøkt, enhet og aktivitet i stedet for å anta tillit. Dette betyr at automatiseringsverktøy som etterligner nettleserhandlinger er enklere å flagge, mens automatisering på serversiden som vises som en vanlig enhetsinnlogging er mindre mistenkelig.

Nei. Et VPN maskerer bare IP-adressen din. Det skjuler ikke signaler for nettleserautomatisering, som DOM-injeksjoner, klikkmønstre eller inkonsekvenser i fingeravtrykk. Deteksjonssystemer evaluerer flere faktorer, ikke bare IP-plassering.

Start med handlinger med lavt volum, som profilvisninger, likerklikk, følgere og noen få tilkoblingsforespørsler daglig. Øk aktiviteten gradvis over 2–3 uker. Dette bygger atferdsmessige tillitssignaler som viser at LinkedIn-kontoen din er aktiv og vokser naturlig.

Nei. Sales Navigator forbedrer nøyaktigheten av målretting, men reduserer ikke risikoen for automatiseringsdeteksjon. Sikkerhet kommer fra atferdskvalitet og verktøyarkitektur, ikke fra bruk av selve Sales Navigator.

Det sikreste oppsettet kombinerer

• skybasert utførelse

• dedikerte øktmiljøer

• smarte aktivitetsgrenser

• gradvis oppvarming

• høy målrettingsnøyaktighet

Denne kombinasjonen minimerer deteksjonssignaler samtidig som den opprettholder naturlig utseende oppførsel.

Ja. Å kjøre flere kontoer fra samme nettleser eller IP-adresse er et stort risikosignal. LinkedIns systemer kan oppdage identiske fingeravtrykk og aktivitetsmønstre på tvers av kontoer, noe som ofte fører til restriksjoner.

Stopp automatiseringen umiddelbart, vent 24–48 timer, gjennomgå nylig aktivitet for triggere, reduser aktivitetsvolumet betydelig og gjenoppta gradvis. Å handle sakte signaliserer normal brukeratferd og forbedrer sjansene for å bli frisk.