Raskt svar: LinkedIn oppdager headless nettlesere gjennom et lagdelt system som sjekker TLS-håndtrykkfingeravtrykk og JavaScript-miljøegenskaper som navigator.webdriver, DOM-injeksjonssignaturer fra nettleserutvidelser, manglende nettleserattributter, IP-geolokalisering og atferdsmønstre – alt samtidig. Ingen enkeltsignaler utløser et flagg; LinkedIn evaluerer hele stakken. Å forstå hvert lag er viktig for alle som kjører LinkedIn automatisering trygt i 2026.

Hva er en headless nettleser, og hvorfor retter LinkedIn seg mot den?

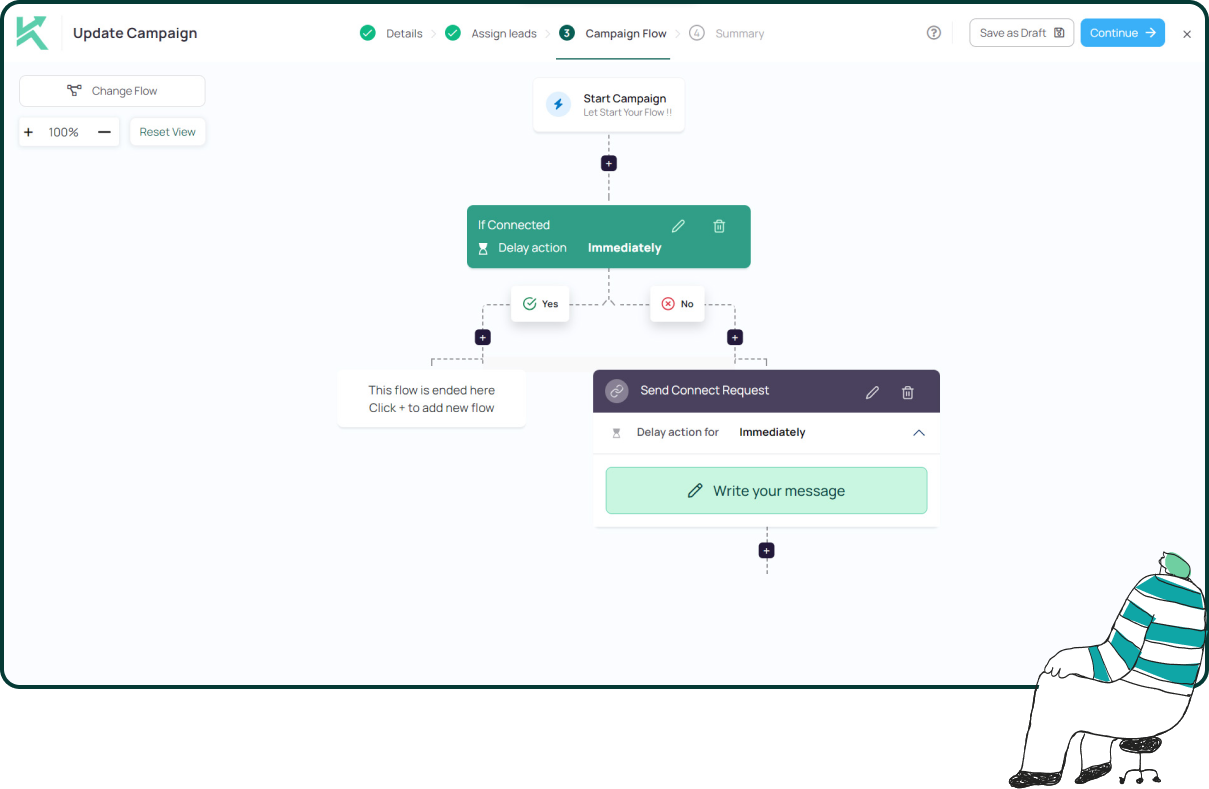

En headless browser er en nettleser som kjører uten et grafisk brukergrensesnitt, og styres utelukkende av kode. Verktøy som Puppeteer, Playwright og Selenium bruker headless Chrome til å automatisere LinkedIn-handlinger – besøke profiler, sende tilkoblingsforespørsler og sende meldinger – i maskinhastighet.

LinkedIn forbyr eksplisitt headless-nettlesere i brukeravtalen sin. Årsaken er enkel: headless-kjøring er det tekniske grunnlaget for alle bot-, skrape- og spamverktøy på plattformen. I 2026 opererer LinkedIns deteksjonsinfrastruktur på flere lag samtidig, noe som gjør naive headless-implementeringer oppdagelige i løpet av minutter.

De seks deteksjonslagene LinkedIn bruker i 2026

1. TLS-fingeravtrykk

Dette er det mest undervurderte deteksjonslaget. Hver nettleser etterlater en TLS-fingeravtrykk — en signatur av chiffersuitene, utvidelsene og elliptiske kurvene den foreslår under SSL/TLS-håndtrykket når en sikker forbindelse opprettes. Ekte Chrome produserer en spesifikk, veldokumentert TLS-signatur (JA3/JA4-hash). Headless Chrome og verktøy bygget på Node.js bruker som standard forskjellige underliggende TLS-bibliotekkonfigurasjoner, noe som produserer et uoverensstemmende håndtrykk.

Kritisk, LinkedIn kan inspisere dette fingeravtrykket før noe sideinnhold lastes innEn forespørsel som hevder å være Chrome, men som har en ikke-Chrome TLS-profil, flagges på nettverkslaget før JavaScript kjøres. Dette er grunnen til at det å forfalske en Chrome-brukeragentstreng ikke er tilstrekkelig beskyttelse.

2. Den navigator.webdriver Eiendom

Enhver nettleser som kontrolleres av Puppeteer, Playwright eller Selenium angis automatisk navigator.webdriver = true i JavaScript-miljøet. LinkedIns sideskript sjekker denne egenskapen ved lasting. Det er den raskeste og mest direkte bekreftelsen på at en økt er automatisert. Stealth-pluginer kan undertrykke denne egenskapen, men dette skaper andre inkonsekvenser som forverrer fingeravtrykksavviket.

3. Manglende egenskaper for nettlesermiljøet

En ekte Chrome-nettleser som kjører på en ekte enhet har et utfylt sett med egenskaper: nettleserprogramtillegg, en ekte GPU-gjengitt WebGL-gjengivelse, standard fontmatriser, funksjonelle window.chrome og window.chrome.runtime objekter og realistiske skjermdimensjoner. Headless Chrome returnerer som standard tomme plugin-arrayer, programvare-WebGL-renderere og fraværende eller ødelagte window.chrome objekter. LinkedIns JavaScript-sjekker vurderer disse signalene mot forventede verdier for en ekte Chrome-økt og bygger en konfidensvurdering for om økten er menneskelig.

4. DOM-injeksjonsdeteksjon

Basert på nettleserutvidelser LinkedIn automatisering Verktøy injiserer fremmedkode – klasser, ID-er og hendelseslyttere – direkte i LinkedIns sidestruktur (Document Object Model). LinkedIns skript skanner sin egen side for fremmede elementer. Enhver utvidelse som legger til «Auto-Connect»-knapper eller endrer sideoppførsel, etterlater et spor i DOM-en som LinkedIns sikkerhetslag identifiserer i sanntid.

Derfor bruker LinkedIns 2026-algoritme DOM-injeksjonsdeteksjon for nettleserutvidelser som en av sine tre primære deteksjonsmetoder, i tillegg til IP-sporing og atferdsanalyse. Bestill en Konnector.ai-demo for å se hvordan vår hybride utførelsesmodell unngår alle tre.

5. IP-geolokalisering og «umulig reise»

Hvis din personlige LinkedIn-konto vanligvis logger inn fra Dublin klokken 09:00, og et skybasert automatiseringsverktøy logger inn samtidig fra en datasenterserver i Frankfurt klokken 09:01, flagger LinkedIn dette som geografisk umulig for en enkelt menneskelig bruker. LinkedIn vedlikeholder en omfattende database med IP-omdømme. Datasenter-IP-adresser fra AWS, Azure og Google Cloud er forhåndsklassifisert som høyrisiko og blokkeres ofte på autentiseringslaget før noen økt er etablert. Bolig-IP-adresser som samsvarer med kontoens normale plassering er grunnkravet for skybaserte verktøy i 2026.

6. Atferdsanalyse

Selv om alle fingeravtrykkssignalene er rene, atferdsmønstre forblir oppdageligeLinkedIn analyserer skrivekadens (tegn som skrives inn på 0.01 sekunder er ikke menneskelige), rullemønstre, musebevegelsesbaner, øktvarighet, handlingstetthet (50 handlinger på 3 minutter) og konsistens i timing på tvers av økter. Et hodeløst verktøy som utfører handlinger med maskinpresisjon – hvert klikk med nøyaktig 30 sekunders mellomrom – produserer en statistisk fordeling som ingen mennesker noen gang replikerer. Som vi dekker i vår veiledning om om LinkedIn oppdager tilfeldige forsinkelser, kan selv tilfeldig timing flagges hvis selve fordelingen er algoritmisk generert snarere enn formålsdrevet.

Hvorfor er ikke skyverktøy automatisk tryggere for LinkedIn-automatisering?

En utbredt misforståelse innen LinkedIn-automatisering er at det å gå fra en nettleserutvidelse til et skybasert verktøy eliminerer deteksjonsrisikoen. Det gjør ikke.

Skyverktøy som kjører headless Chrome på delte datasenterservere erstatter DOM-injeksjonsrisiko med TLS-fingeravtrykksrisiko, IP-omdømmerisiko og øktgeografisk risiko samtidig. Verktøyarkitekturen endres; deteksjonseksponeringen forbedres ikke automatisk. Skyverktøy er bare genuint tryggere når de kombinerer dedikerte bolig-IP-adresser, autentisk nettleserfingeravtrykk, menneskelignende atferdsutførelse og aktivitet begrenset til kontoens normale geografiske plassering og arbeidstid.

Den vanskeligste arkitekturen å oppdage i 2026 er en hybridmodell: ekte Chrome-økt på en ekte enhet og IP-adresse, med skylogikk som administrerer tempo, sekvensering og personalisering. Dette produserer et ekte TLS-fingeravtrykk, en ekte bolig-IP-adresse og et fullstendig utfylt nettlesermiljø som LinkedIns systemer ikke kan skille fra manuell aktivitet. Registrer deg gratis på Konnector.ai – vår utførelsesmodell er bygget rundt nettopp denne arkitekturen.

LinkedIn-automatisering som passerer alle deteksjonslag

Konnector.ai bruker en hybrid utførelsesmodell – som kombinerer kontrollerte nettleserbaserte handlinger i en ekte LinkedIn-økt med skyorkestrert logikk for tempo, personalisering og sekvensering. Ingen headless Chrome på delte servere. Ingen DOM-injeksjon. Ingen datasenter-IP-er. Bare LinkedIn-automatisering som ser akkurat ut som en fokusert profesjonell som gjør et målrettet arbeid.

📅 Bestill en gratis demonstrasjon → Se hvordan Konnector.ais arkitektur håndterer alle deteksjonslagene LinkedIn bruker i 2026.

⚡ Registrer deg gratis → Start sikker LinkedIn-automatisering i dag – ingen headless nettlesere, ingen risiko for utestengelse.

11x din LinkedIn-utvidelse med

Automatisering og Gen AI

Utnytt kraften til LinkedIn Automation og Gen AI for å forsterke rekkevidden din som aldri før. Engasjer tusenvis av potensielle kunder ukentlig med AI-drevne kommentarer og målrettede kampanjer – alt fra én plattform for potensielle kunder.

Ofte Stilte Spørsmål

LinkedIn bruker flere deteksjonslag samtidig, inkludert TLS-fingeravtrykk, navigator.webdriver-flagget, manglende nettleseregenskaper (plugins, WebGL, window.chrome), DOM-injeksjonssignaler, IP-sporing og atferdsanalyse. Disse kombinerte signalene gjør headless automation svært detekterbar.

Ja. Standardoppsett for Puppeteer og Playwright eksponerer tydelige automatiseringssignaler som navigator.webdriver = true, tomme plugin-lister, programvaregjengitt WebGL og identifiserbare JavaScript-objekter. LinkedIn sjekker aktivt etter disse indikatorene i sanntid.

TLS-fingeravtrykk analyserer hvordan en nettleser starter en sikker tilkobling. Headless-verktøy produserer et annet håndtrykksmønster sammenlignet med ekte nettlesere, slik at LinkedIn kan oppdage automatisering før siden i det hele tatt lastes inn.

Ja. LinkedIn kan identifisere avvik i IP-atferd, TLS-fingeravtrykk og geolokasjonsmønstre før brukerhandlinger utføres, noe som gjør deteksjon på nettverksnivå til et av de tidligste filtrene.

Nei. Skybaserte verktøy øker ofte risikoen hvis de er avhengige av datasenter-IP-adresser, delte proxyer eller standard nettleserkonfigurasjoner. Sikkerhet avhenger av å kombinere ekte nettlesersignaler, bolig-IP-adresser og menneskelignende atferd.

Den sikreste tilnærmingen er en hybridmodell som bruker en ekte Chrome-nettleserøkt på din faktiske enhet og IP-adresse, kombinert med smart automatiseringslogikk for planlegging og sekvensering. Dette produserer naturlige, menneskelignende signaler.

Ja. Hyppig IP-bytte, uoverensstemmelser i geolokasjoner eller «umulige reisemønstre» (innlogging fra forskjellige land innen korte tidsrammer) er sterke indikatorer på automatisering.

Umulig reise oppstår når en konto tilsynelatende logger inn fra geografisk fjerne steder innenfor en urealistisk tidsramme. LinkedIn flagger dette som mistenkelig oppførsel og kan begrense kontoen.

Ja. LinkedIn kan oppdage DOM-injeksjoner og uvanlig skriptoppførsel forårsaket av utvidelser. Dårlig utbygde verktøy etterlater identifiserbare spor i nettlesermiljøet.

Ja. LinkedIn sporer klikktiming, skrivemønstre, rulleatferd og interaksjonssekvenser. Perfekt timede eller repeterende handlinger er sterke indikatorer på automatisering.

LinkedIn-automatisering er ikke ulovlig, men det kan bryte LinkedIns tjenestevilkår hvis det etterligner ikke-menneskelig atferd eller bruker uautoriserte verktøy. Dette kan føre til advarsler, restriksjoner eller kontoutestengelser.

Ja. Personlig tilpasset, menneskelignende meldingstjeneste reduserer spamsignaler og forbedrer engasjementet. Selv om det ikke eliminerer deteksjonsrisikoen, forbedrer det den generelle kampanjeytelsen betydelig.

Bolig-IP-adresser bidrar til å etterligne reell brukeratferd ved å samkjøre aktiviteten din med en konsistent geografisk plassering. De reduserer mistenksomhet sammenlignet med datasenter- eller delte proxy-IP-adresser.

Ja. Faste intervaller, massesendinger eller unaturlige aktivitetstopper er lett å oppdage. Naturlig variasjon i timing er viktig for å etterligne menneskelig atferd.

Ja. LinkedIn analyserer dypere nettleserattributter som enhetskonfigurasjon, gjengivelsesatferd, installerte programtillegg og maskinvaresignaler for å bygge et unikt nettleserfingeravtrykk.

Nettleserfingeravtrykk er prosessen med å identifisere en bruker basert på unike nettleser- og enhetsegenskaper. Automatiseringsverktøy klarer ofte ikke å gjenskape disse nøyaktig, noe som gjør det enklere å oppdage.

Bruk ekte nettleserøkter, konsistente IP-adresser, gradvis aktivitetsskalering, personlig tilpassede meldinger og naturlige tidsvariasjoner. Unngå aggressivt volum og unaturlige mønstre.

Volum fremfor kvalitet. Generisk oppsøkende virksomhet med høyt volum, dårlig timing og ingen personalisering er den raskeste måten å utløse deteksjon og redusere svarprosenten på.

Ja. Ofte pålogging fra flere enheter eller ukjente miljøer kan utløse sikkerhetskontroller og øke oppdagelsesrisikoen.

Manuell oppsøking er iboende tryggere fordi den produserer naturlige menneskelige signaler. Imidlertid kan godt konfigurert automatisering som etterligner menneskelig atferd oppnå lignende sikkerhetsnivåer.