Snabbt svar: LinkedIn upptäcker headless-webbläsare genom ett lagersystem som kontrollerar TLS-handskakningsfingeravtryck, JavaScript-miljöegenskaper som navigator.webdriver, DOM-injektionssignaturer från webbläsartillägg, saknade webbläsarattribut, IP-geolokalisering och beteendemönster – allt samtidigt. Ingen enskild signal utlöser en flagga; LinkedIn utvärderar hela stacken. Att förstå varje lager är viktigt för alla som kör LinkedIn automatisering säkert år 2026.

Vad är en headless browser och varför riktar LinkedIn in sig på den?

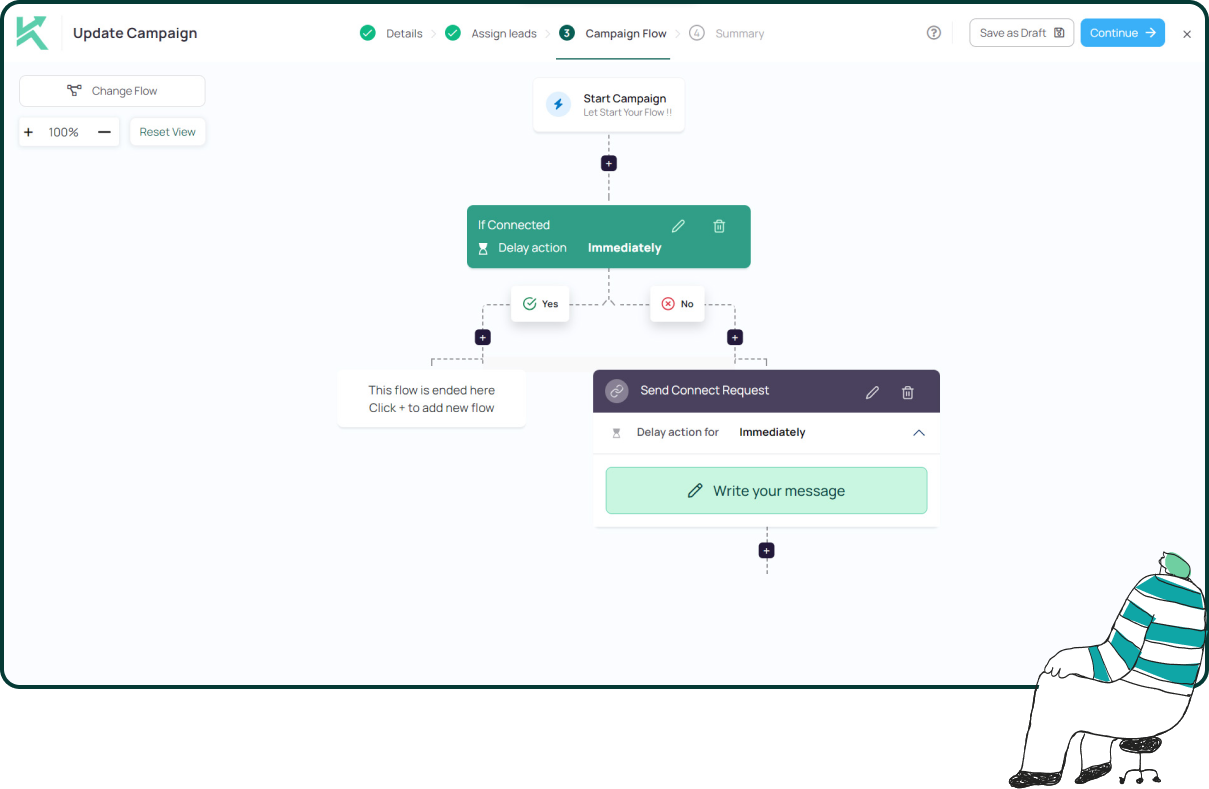

En headless browser är en webbläsare som körs utan ett grafiskt användargränssnitt och styrs helt av kod. Verktyg som Puppeteer, Playwright och Selenium använder headless Chrome för att automatisera LinkedIn-åtgärder – besöka profiler, skicka anslutningsförfrågningar och skicka meddelanden – i maskinhastighet.

LinkedIn förbjuder uttryckligen headless-webbläsare i sitt användaravtal. Anledningen är enkel: headless-körning är den tekniska grunden för varje bot, scraper och spamverktyg på plattformen. År 2026 fungerar LinkedIns detekteringsinfrastruktur på flera lager samtidigt, vilket gör naiva headless-implementeringar detekterbara inom några minuter.

De sex detektionslager som LinkedIn använder år 2026

1. TLS-fingeravtryck

Detta är det mest underskattade detekteringslagret. Varje webbläsare lämnar en TLS-fingeravtryck — en signatur för chiffersviterna, tilläggen och elliptiska kurvor som föreslås under SSL/TLS-handskakningen vid upprättande av en säker anslutning. Real Chrome producerar en specifik, väl dokumenterad TLS-signatur (JA3/JA4-hash). Headless Chrome och verktyg byggda på Node.js använder som standard olika underliggande TLS-bibliotekskonfigurationer, vilket ger en ojämn handskakning.

Kritiskt, LinkedIn kan inspektera detta fingeravtryck innan något sidinnehåll laddasEn begäran som påstår sig vara Chrome men har en TLS-profil som inte är från Chrome flaggas på nätverkslagret innan något JavaScript körs. Det är därför det inte räcker med skyddet att bara förfalska en Chrome-användaragentsträng.

2. Den navigator.webdriver Fast egendom

Alla webbläsare som styrs av Puppeteer, Playwright eller Selenium ställs in automatiskt navigator.webdriver = true i JavaScript-miljön. LinkedIns sidskript kontrollerar den här egenskapen vid laddning. Det är den snabbaste och mest direkta bekräftelsen på att en session är automatiserad. Stealth-plugins kan undertrycka den här egenskapen, men det skapar andra inkonsekvenser som förvärrar fingeravtrycksavvikelsen.

3. Saknade egenskaper för webbläsarmiljön

En äkta Chrome-webbläsare som körs på en riktig enhet har en ifylld uppsättning egenskaper: webbläsartillägg, en riktig GPU-renderad WebGL-renderare, standardteckensnittsmatriser, funktionella window.chrome och window.chrome.runtime objekt och realistiska skärmdimensioner. Headless Chrome returnerar som standard tomma plugin-arrayer, programvaru-WebGL-renderare och frånvarande eller trasiga window.chrome objekt. LinkedIns JavaScript-kontroller poängsätter dessa signaler mot förväntade värden för en äkta Chrome-session och bygger upp en konfidensbedömning för huruvida sessionen är mänsklig.

4. DOM-injektionsdetektering

Baserat på webbläsartillägg LinkedIn automatisering Verktyg injicerar främmande kod – klasser, ID:n och händelselyssnare – direkt i LinkedIns sidstruktur (Document Object Model). LinkedIns skript skannar sin egen sida efter främmande element. Alla tillägg som lägger till "Auto-Connect"-knappar eller modifierar sidans beteende lämnar ett detekterbart spår i DOM:en som LinkedIns säkerhetslager identifierar i realtid.

Det är därför LinkedIns 2026-algoritm använder DOM-injektionsdetektering för webbläsartillägg som en av sina tre primära detekteringsmetoder, tillsammans med IP-spårning och beteendeanalys. Boka en Konnector.ai-demo för att se hur vår hybridexekveringsmodell undviker alla tre.

5. IP-geolokalisering och "omöjligt resande"

Om ditt personliga LinkedIn-konto normalt loggar in från Dublin klockan 9:00, och ett molnbaserat automatiseringsverktyg samtidigt loggar in från en datacenterserver i Frankfurt klockan 9:01, flaggar LinkedIn detta som geografiskt omöjligt för en enskild mänsklig användare. LinkedIn upprätthåller en omfattande databas med IP-rykte. Datacenter-IP-adresser från AWS, Azure och Google Cloud är förklassificerade som högrisk och blockeras ofta på autentiseringslagret innan någon session upprättas. Bostads-IP-adresser som matchar ditt kontos normala plats är baskravet för molnbaserade verktyg från 2026.

6. Beteendeanalys

Även om alla fingeravtryckssignaler är rena, beteendemönster förblir detekterbaraLinkedIn analyserar skrivkadens (tecken som matas in på 0.01 sekunder är inte mänskliga), rullningsmönster, musrörelsebanor, sessionslängd, handlingstäthet (50 åtgärder på 3 minuter) och konsekvens av timing över sessioner. Ett headless-verktyg som utför åtgärder med maskinprecision – varje klick med exakt 30 sekunders mellanrum – producerar en statistisk fördelning som ingen människa någonsin replikerar. Som vi tar upp i vår guide om om LinkedIn upptäcker slumpmässiga fördröjningar, även slumpmässig timing kan flaggas om själva distributionen är algoritmiskt genererad snarare än syftesdriven.

Varför är molnverktyg inte automatiskt säkrare för LinkedIn-automation?

En utbredd missuppfattning inom LinkedIn-automation är att en övergång från ett webbläsartillägg till ett molnbaserat verktyg eliminerar risken för upptäckt. Det gör det inte.

Molnverktyg som kör headless Chrome på delade datacenterservrar ersätter DOM-injektionsrisken med TLS-fingeravtrycksrisk, IP-ryktesrisk och sessionsgeografisk risk samtidigt. Verktygsarkitekturen ändras; detekteringsexponeringen förbättras inte automatiskt. Molnverktyg är verkligen säkrare endast när de kombinerar dedikerade IP-adresser för bostäder, autentiskt webbläsarfingeravtryck, människoliknande beteendeexekvering och aktivitet begränsad till kontots normala geografiska plats och arbetstider.

Den svårast upptäckta arkitekturen år 2026 är en hybridmodell: verklig Chrome-session på en verklig enhet och IP-adress, med molnlogik som hanterar tempo, sekvensering och anpassning. Detta skapar ett genuint TLS-fingeravtryck, en verklig IP-adress för privatpersoner och en fullständig webbläsarmiljö som LinkedIns system inte kan skilja från manuell aktivitet. Registrera dig gratis på Konnector.ai — vår exekveringsmodell är byggd kring just denna arkitektur.

LinkedIn-automatisering som passerar varje detektionslager

Konnector.ai använder en hybrid exekveringsmodell – en kombination av kontrollerade webbläsarbaserade åtgärder i en riktig LinkedIn-session med molnorkestrerad logik för tempo, personalisering och sekvensering. Ingen headless Chrome på delade servrar. Ingen DOM-injektion. Inga IP-adresser i datacenter. Bara LinkedIn-automation som ser ut precis som en fokuserad yrkesperson som utför avsiktligt arbete.

📅 Boka en gratis demo → Se hur Konnector.ais arkitektur hanterar alla detekteringslager som LinkedIn använder år 2026.

⚡ Registrera dig gratis → Starta säker LinkedIn-automatisering idag – inga headless-webbläsare, ingen risk för avstängning.

11x Din LinkedIn Outreach med

Automation och Gen AI

Utnyttja kraften i LinkedIn Automation och Gen AI för att förstärka din räckvidd som aldrig förr. Engagera tusentals potentiella kunder varje vecka med AI-drivna kommentarer och riktade kampanjer – allt från en och samma kraftfulla plattform.

Vanliga frågor

LinkedIn använder flera detekteringslager samtidigt, inklusive TLS-fingeravtryck, navigator.webdriver-flaggan, saknade webbläsaregenskaper (plugins, WebGL, window.chrome), DOM-injektionssignaler, IP-spårning och beteendeanalys. Dessa kombinerade signaler gör headless automation mycket detekterbar.

Ja. Standardinställningarna för Puppeteer och Playwright exponerar tydliga automatiseringssignaler som navigator.webdriver = true, tomma plugin-listor, programvarurenderad WebGL och identifierbara JavaScript-objekt. LinkedIn söker aktivt efter dessa indikatorer i realtid.

TLS-fingeravtryck analyserar hur en webbläsare initierar en säker anslutning. Headless-verktyg producerar ett annat handskakningsmönster jämfört med riktiga webbläsare, vilket gör att LinkedIn kan upptäcka automatisering innan sidan ens laddas.

Ja. LinkedIn kan identifiera avvikelser i IP-beteende, TLS-fingeravtryck och geolokaliseringsmönster innan användaråtgärder sker, vilket gör nätverksnivådetektering till ett av de tidigaste filtren.

Nej. Molnbaserade verktyg ökar ofta risken om de förlitar sig på datacenter-IP-adresser, delade proxyservrar eller standardkonfigurationer för webbläsare. Säkerhet beror på att kombinera verkliga webbläsarsignaler, IP-adresser från bostäder och mänskligt beteende.

Det säkraste tillvägagångssättet är en hybridmodell som använder en riktig Chrome-webbläsarsession på din faktiska enhet och IP-adress, kombinerat med smart automatiseringslogik för schemaläggning och sekvensering. Detta producerar naturliga, människoliknande signaler.

Ja. Frekvent IP-byte, felaktiga geolokaliseringar eller "omöjliga resmönster" (inloggning från olika länder inom korta tidsramar) är starka indikatorer på automatisering.

Omöjligt resande inträffar när ett konto verkar logga in från geografiskt avlägsna platser inom en orealistisk tidsram. LinkedIn flaggar detta som misstänkt beteende och kan begränsa kontot.

Ja. LinkedIn kan upptäcka DOM-injektioner och ovanligt skriptbeteende orsakat av tillägg. Dåligt byggda verktyg lämnar identifierbara spår i webbläsarmiljön.

Ja. LinkedIn spårar klicktiming, skrivmönster, skrollningsbeteende och interaktionssekvenser. Perfekt tidsinställda eller repetitiva handlingar är starka indikatorer på automatisering.

LinkedIns automatisering är inte olagligt, men det kan bryta mot LinkedIns användarvillkor om det imiterar icke-mänskligt beteende eller använder obehöriga verktyg. Detta kan leda till varningar, begränsningar eller kontoavstängningar.

Ja. Personliga, människoliknande meddelanden minskar spamsignaler och förbättrar engagemanget. Även om det inte eliminerar risken för upptäckt, förbättrar det avsevärt den totala kampanjprestandan.

Bostads-IP-adresser hjälper till att efterlikna verkligt användarbeteende genom att anpassa din aktivitet till en enhetlig geografisk plats. De minskar misstankar jämfört med datacenter- eller delade proxy-IP-adresser.

Ja. Fasta intervall, massutskick eller onaturliga aktivitetstoppar är lätta att upptäcka. Naturlig variation i timing är avgörande för att efterlikna mänskligt beteende.

Ja. LinkedIn analyserar djupare webbläsarattribut som enhetskonfiguration, renderingsbeteende, installerade plugins och hårdvarusignaler för att skapa ett unikt webbläsarfingeravtryck.

Webbläsarfingeravtryck är processen att identifiera en användare baserat på unika webbläsar- och enhetsegenskaper. Automatiseringsverktyg misslyckas ofta med att replikera dessa korrekt, vilket gör det enklare att upptäcka.

Använd riktiga webbläsarsessioner, konsekventa IP-adresser, gradvis aktivitetsskalning, personliga meddelanden och naturliga tidsvariationer. Undvik aggressiv volym och onaturliga mönster.

Att förlita sig på volym framför kvalitet. Generisk kontakt med hög volym, dålig timing och utan personalisering är det snabbaste sättet att utlösa upptäckt och minska svarsfrekvensen.

Ja. Att logga in från flera enheter eller okända miljöer ofta kan utlösa säkerhetskontroller och öka risken för upptäckt.

Manuell uppsökande verksamhet är i sig säkrare eftersom den producerar naturliga mänskliga signaler. Välkonfigurerad automatisering som imiterar mänskligt beteende kan dock uppnå liknande säkerhetsnivåer.