L'aplicació de les normes a LinkedIn és més ràpida, més intel·ligent i més difícil de revertir que mai. L'eina que trieu és ara la variable més important a l'hora de determinar si el vostre compte es manté segur.

Si fa temps que automatitzes la difusió a LinkedIn, probablement has notat que el panorama està canviant sota els teus peus. Els límits de sol·licituds de connexió són més estrictes.

Les restriccions s'apliquen més ràpidament. I la recuperació? S'ha convertit en un procés lent i dolorós, sense cap garantia que el teu compte torni a funcionar completament.

Els sistemes de detecció de LinkedIn han evolucionat significativament. Què va funcionar a El 2023 va sobreviure amb prou feines al 2024, i el 2025, la plataforma va desplegar el seu model de seguretat Zero-Trust, una arquitectura dissenyada per verificar cada sessió, cada acció, cada dispositiu. El 2026, l'aplicació no és només reactiva. És predictiva.

Aquest article no tracta de quina eina té millors funcions, més integracions o un tauler de control més elegant. Tracta d'una cosa més fonamental: Quina arquitectura manté viu el teu compte de LinkedIn?

Això és el que la majoria de la gent no s'adona: la majoria dels avisos de les eines d'automatització de LinkedIn, els que comporten restriccions temporals, límits de connexió i prohibicions totals, provenen d'una categoria específica d'eines. I al final d'aquest article, entendreu exactament per què.

Com funcionen realment les extensions de Chrome (i què veu LinkedIn)

Parlem un moment de temes tècnics, en llenguatge planer.

Quan instal·les una extensió de Chrome per a l'automatització de LinkedIn, aquesta injecta codi directament a la pestanya del navegador de LinkedIn. Manipula el DOM (l'estructura subjacent de la pàgina web), fa clic als botons, es desplaça pels perfils i envia missatges imitant les teves accions dins del navegador.

Aquí teniu la part crítica: cada acció s'executa al costat del client. Això vol dir que l'extensió funciona a partir de la vostra adreça IP, l'empremta digital del navegador i les galetes de sessió. Els scripts de detecció front-end de LinkedIn poden veure la manipulació del DOM de l'extensió en temps real.

Concepció errònia comuna

Pot LinkedIn detectar retards aleatoris "semblants als humans"?

Sí. L'anàlisi de patrons va molt més enllà dels intervals de temps. Els sistemes de detecció de LinkedIn analitzen les trajectòries del moviment del ratolí, el comportament del desplaçament, les coordenades dels clics i les seqüències d'acció. Una extensió que afegeix retards aleatoris de 3 a 7 segons entre accions encara mostra patrons de màquina en totes les altres dimensions. Els retards són una lleugera disfressa d'un comportament fonamentalment detectable.

És per això que les extensions de Chrome activen la majoria dels avisos de les eines d'automatització de LinkedIn. L'extensió està literalment situada dins la porta principal de LinkedIn, manipulant la pàgina mentre LinkedIn ho observa.

El problema dels diversos comptes

La situació empitjora si gestiones diversos comptes de LinkedIn. Executar diversos comptes a través d'extensions al mateix navegador i adreça IP és una de les principals banderes d'alerta del sistema de detecció de LinkedIn. Mateixa empremta digital del navegador, mateixa IP, comptes diferents, patrons de comportament de la mateixa extensió. Per als sistemes de LinkedIn, això és un senyal inequívoc d'abús d'automatització.

Com funcionen les eines basades en el núvol (i per què l'arquitectura és fonamentalment diferent)

Les eines d'automatització de LinkedIn basades en el núvol adopten un enfocament completament diferent. En lloc d'injectar codi al navegador, operen des d'un servidor remot. El navegador no participa mai en el procés d'automatització.

Això és el que això significa a la pràctica:

- Adreces IP dedicades o s'assignen proxies residencials rotatius per compte, de manera que cada compte sembla que inicia la sessió des de la seva pròpia ubicació al seu propi dispositiu

- La gestió de sessions es fa al costat del servidor, completament fora de la capa de detecció frontal de LinkedIn

- Sense injecció de codi, sense manipulació del DOM, i sense incoherències d'empremta digital del navegador

- Sense dependència que l'ordinador estigui encès, l'automatització funciona en segon pla les 24 hores del dia, els 7 dies de la setmana

Aquesta arquitectura s'alinea amb el model de seguretat Zero-Trust de LinkedIn del 2026. Per a LinkedIn, una sessió basada en el núvol s'assembla a un usuari que inicia la sessió des d'un altre dispositiu, cosa que és un comportament perfectament normal en un món on la gent accedeix a LinkedIn des de telèfons, tauletes, ordinadors portàtils i ordinadors d'escriptori durant tot el dia.

Portable de tecla

L'automatització de LinkedIn basada en el núvol es considera l'arquitectura més segura perquè opera a nivell d'infraestructura, no a nivell de navegador. No hi ha res que els scripts del front-end de LinkedIn hagin de detectar perquè l'automatització mai toca el front-end.

La matriu de riscos del 2026: comparació en paral·lel

A continuació es mostra com es comparen les dues arquitectures en totes les dimensions de seguretat importants:

| Factor de risc | Extensió de Chrome | Eina basada en el núvol |

|---|---|---|

| Detecció d'injecció de DOM | Alt risc: s'injecta directament a la pàgina de LinkedIn | Sense risc: sense interacció amb el navegador |

| Empremta digital del navegador | Exposed: utilitza la teva empremta digital real | Aïllat: sessió dedicada al núvol |

| Exposició d'adreça IP | La teva IP personal/de l'oficina és visible | IP residencials o dedicades per compte |

| Seguretat multicompte | Gran senyal de senyalització: mateix navegador, mateixa IP | Entorns totalment aïllats per compte |

| Anàlisi de patrons de comportament | Detectable: patrons de màquina visibles al costat del client | Exposició mínima: les accions es produeixen al costat del servidor |

| Capacitat d'escalfament | Requereix que estiguis en línia i actiu | S'executa automàticament en segon pla |

| Compatibilitat de confiança zero | Conflictes amb la verificació de la sessió | Apareix com un dispositiu addicional legítim |

| Diagnòstic de restricció | Difícil — embolicat amb l'activitat personal | Esborra registres, quadres de comandament i suport |

El factor "escalfament": per què les eines al núvol tenen un avantatge estructural

L'escalfament no és opcional el 2026. L'algoritme de LinkedIn marca els comptes que passen de ser inactius a ser d'alt volum durant la nit. Si el vostre compte ha estat inactiu durant setmanes i de sobte envia 50 sol·licituds de connexió en un dia, això és un senyal vermell brillant, independentment de l'eina que utilitzeu.

A continuació s'explica com podeu preparar un nou compte de LinkedIn per a l'automatització:

Comença amb una activitat de baix volum i amb aspecte orgànic: visualitzacions del perfil, interacció amb el contingut, seguidors i un grapat de sol·licituds de connexió al dia. Augmenta gradualment el volum durant 2-3 setmanes fins que arribis al nivell d'activitat objectiu. Això ensenya a l'algoritme de LinkedIn que el teu compte està actiu i creix de manera natural.

Aquí és on la diferència arquitectònica esdevé pràctica:

Extensions de Chrome requereixen que estigueu en línia, amb el navegador obert i l'extensió en execució, perquè s'executin les accions d'escalfament. Si tanqueu el portàtil, l'escalfament s'atura. Si marxeu de vacances, el vostre compte torna a estar inactiu.

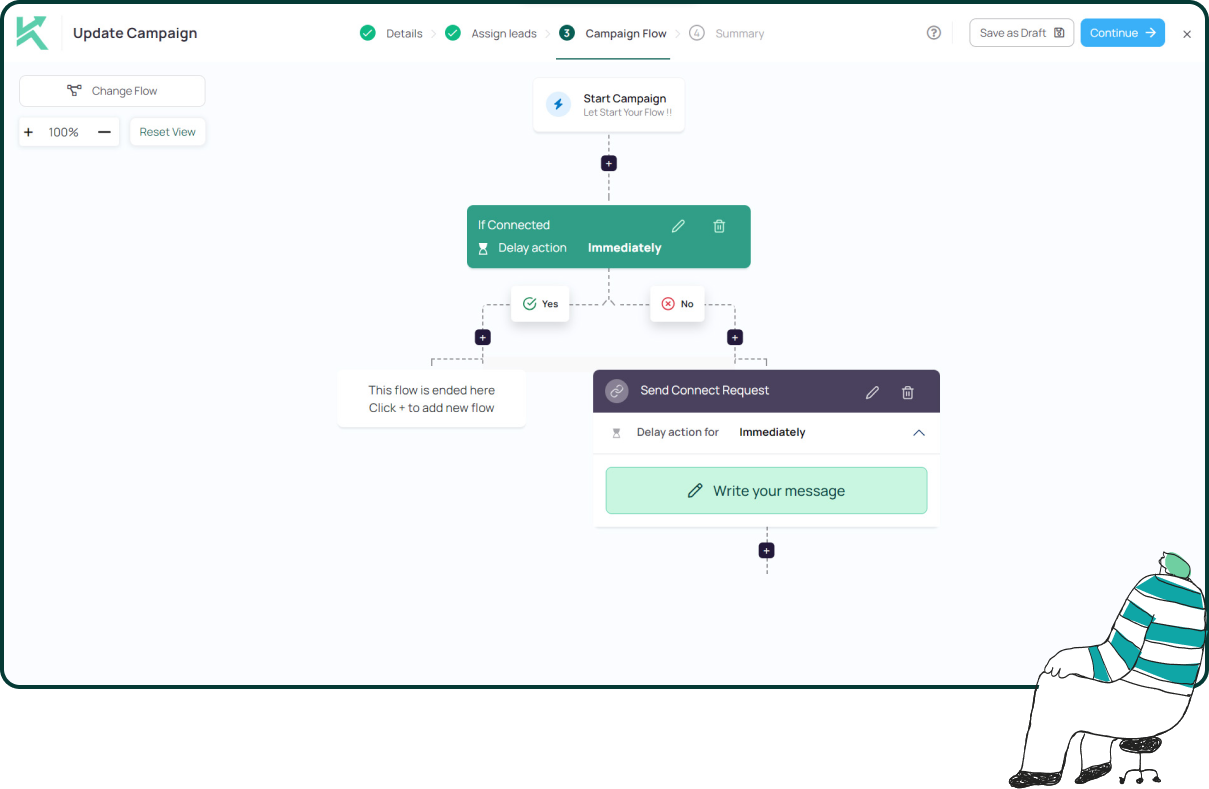

Eines basades en núvol com Konnector.AI executa microaccions d'escalfament automàticament en segon pla: visualitzacions de perfil, seguidors, interacció amb el contingut, tot simulant un augment gradual i orgànic durant dies i setmanes sense cap esforç manual per part teva. El teu compte es manté constantment actiu tant si ets a la teva taula com si no.

Què passa quan les coses van malament: restricció i recuperació

Cap sistema és infal·lible. Fins i tot amb la millor eina i la configuració més conservadora, poden sorgir restriccions. El que importa és la rapidesa amb què es pot diagnosticar el problema i recuperar-lo.

Ara, si us pregunteu què heu de fer si el vostre compte de LinkedIn es restringeix, aquí teniu una guia senzilla:

Atureu immediatament tota l'automatització. Espereu de 24 a 48 hores abans de prendre cap acció. Reviseu la vostra activitat recent per detectar qualsevol cosa que pugui haver desencadenat la restricció: pics de volum sobtats, seqüències agressives o taxes elevades de denúncies de correu brossa. Si feu servir una eina basada en el núvol, consulteu els registres d'activitat per identificar el desencadenant exacte. Repreneu gradualment l'activitat a un volum molt més baix.

Les restriccions de les extensions de Chrome són més difícils de diagnosticar perquè la causa està relacionada amb l'activitat personal del navegador. Va ser l'extensió? Va ser una acció manual que vau dur a terme? Va ser una actualització del navegador que va canviar un paràmetre de l'empremta digital? La superfície de depuració és enorme.

Les eines basades en el núvol solen oferir registres d'activitat detallats, quadres de comandament i assistència dedicada per identificar exactament què va desencadenar una restricció. L'automatització està aïllada de la vostra activitat personal, de manera que la relació causa-efecte és molt més clara.

Llegir més—-> Què has de fer si el teu compte de LinkedIn està restringit?

Com evitar la "presó de LinkedIn"

- Respecteu els límits setmanals de sol·licituds de connexió. El llindar de LinkedIn se situa al voltant de 100-150 per setmana per a comptes sans i establerts. Els comptes nous o recentment restringits haurien de mantenir-se molt per sota d'aquest.

- No superis mai els llindars de missatges diaris. Mantenir-se per sota dels 50-70 missatges al dia és un rang segur àmpliament acceptat.

- Eviteu seqüències agressives en clients potencials freds. Diversos seguiments a algú que no ha respost indiquen un comportament de correu brossa als sistemes de LinkedIn.

- Monitoritza la teva taxa d'acceptació. Si s'accepten menys del 20-30% de les vostres sol·licituds de connexió, és necessari que funcioni la vostra segmentació, no el vostre volum.

Sales Navigator canvia l'equació de seguretat?

Aquesta és una de les preguntes més freqüents sobre l'automatització de LinkedIn, i la resposta sovint es malinterpreta.

L'ús de Sales Navigator fa que la meva automatització sigui més segura? No. Sales Navigator és una capa de dades i filtres, no una capa de protecció. No protegeix el vostre compte de la detecció ni fa que l'automatització sigui inherentment menys arriscada.

No obstant això, Sales Navigator millora la seguretat indirectamentUna millor orientació significa menys missatges irrellevants, cosa que significa menys clics a "denunciar correu brossa" dels destinataris, cosa que significa una millor reputació del remitent. La millora de la seguretat prové de millor precisió de focalització, no de l'eina en si.

Per això és important la combinació. Les eines basades en el núvol que s'integren amb Sales Navigator, com ara Konnector.AI, combinen una millor segmentació amb una infraestructura més segura. Obteniu la precisió dels filtres de Sales Navigator amb la seguretat arquitectònica de l'execució basada en el núvol. Les eines d'automatització de Sales Navigator funcionen millor quan es combinen amb l'arquitectura del núvol, no amb extensions.

Llegir més—-> Utilitzeu LinkedIn Sales Navigator gratuïtament amb l'extensió Konnector.AI

La qüestió de la VPN i el proxy

Pot LinkedIn detectar si estic utilitzant una VPN o un proxy?

Sí. LinkedIn pot detectar la majoria d'IPs de proxy de centres de dades i VPN comercials. Aquests rangs d'IP són ben coneguts i els sistemes de seguretat de LinkedIn els marquen amb freqüència.

Aquí teniu per què una VPN no resol el problema de les extensions de Chrome: fins i tot amb una VPN que emmascara la vostra IP, l'extensió encara està injectant codi al DOMLa capa IP és només un vector de detecció. Els scripts del front-end de LinkedIn encara poden veure la manipulació del DOM, els patrons d'interacció semblants a les màquines i les inconsistències de l'empremta digital del navegador.

Les eines basades en el núvol utilitzen IP residencials o dedicades que són significativament més difícils de marcar perquè semblen connexions a Internet de consum normals. Però el més important és que eliminen completament els altres vectors de detecció: sense injecció de DOM, sense exposició d'empremtes digitals del navegador, sense anàlisi de patrons del costat del client.

El punt real: Una VPN és una solució fàcil per al problema equivocat. L'arquitectura de l'eina importa més que la capa IP que hi poses al davant.

Per què Konnector.AI va construir el núvol primer (no com una idea de darrer moment)

Konnector.AI es va dissenyar des del primer dia com una plataforma d'automatització de LinkedIn basada en el núvol, no com una extensió de Chrome que posteriorment va incorporar una opció de núvol. Aquesta distinció és important perquè tota l'arquitectura del producte, des de la gestió de sessions fins a la gestió d'IP i la lògica d'escalfament, es va construir al voltant de principis de seguretat natius del núvol.

Sobre l'extensió Konnector per a Chrome

Konnector té una extensió de Chrome, però funciona fonamentalment de manera diferent de les extensions d'automatització. L'extensió Konnector no realitza automatització del navegador. No funciona a partir de la vostra adreça IP, l'empremta digital del navegador ni les galetes de sessió. Existeix purament per comoditat: connectar el vostre compte de LinkedIn i recopilar llistes de clients potencials fàcilment. Fins i tot quan feu servir l'extensió de Chrome de Konnector, totes les activitats de LinkedIn tenen lloc en una sessió dedicada al núvolNo es produeix cap acció al navegador. No s'injecten HTML. La teva IP no s'utilitza mai. El teu navegador no s'utilitza mai.

Funcions de seguretat centrades en el núvol de Konnector.AI

Totes les funcions estan construïdes al voltant de la protecció del compte, no incorporades més tard.

La diferència clau: quan els sistemes de LinkedIn examinen una sessió de Konnector.AI, tot el que veuen és un usuari que inicia la sessió des d'un altre dispositiu. No hi ha cap manipulació del DOM per detectar, cap codi d'extensió per marcar i cap anomalia d'empremta digital del navegador per activar una alerta. És estructuralment invisible per als vectors de detecció que detecten les extensions de Chrome.

The Verdict

Les extensions de Chrome no són inherentment "malvades". Moltes es van crear amb bones intencions i oferien funcions útils. Però la seva arquitectura, que injecta codi a la pestanya del navegador de LinkedIn i funciona des de la vostra sessió personal, us exposa a riscos de detecció que les eines al núvol simplement no tenen.

El 2026, amb les actualitzacions Zero-Trust de LinkedIn i sistemes de detecció més intel·ligents, L'eina d'automatització de LinkedIn més segura és aquella que mai toca el navegador.

L'arquitectura basada en el núvol és l'arquitectura més segura. I punt.

I entre les eines basades en el núvol, les que es van crear primer al núvol, com ara Konnector.AI, en lloc de les que van adaptar una opció de núvol a la seva extensió més tard. Aprofita el millor de totes dues i aprèn a automatitzar la teva difusió a LinkedIn de manera segura. reservant una demostració amb nosaltres!

11x el vostre contacte amb LinkedIn

Automatització i Gen AI

Aprofiteu el poder de LinkedIn Automation i Gen AI per ampliar el vostre abast com mai abans. Implica milers de clients potencials setmanalment amb comentaris basats en IA i campanyes orientades, tot des d'una plataforma potent de generació de contactes.

Preguntes freqüents

Sí. Les eines basades en el núvol són estructuralment més segures perquè executen l'automatització des de servidors remots en lloc del navegador. Això elimina els principals senyals de detecció com ara la injecció de DOM, l'exposició d'empremtes digitals del navegador i el seguiment del comportament del costat del client que les extensions no poden amagar.

Sí. LinkedIn pot detectar patrons d'automatització a nivell de navegador, com ara la manipulació del DOM, les seqüències de clics, el comportament del desplaçament i les anomalies de l'empremta digital del navegador. Les extensions funcionen dins de la sessió, fent-les visibles als sistemes de supervisió frontal de LinkedIn.

Les restriccions solen produir-se a causa de senyals de comportament, no de l'eina en si. Els pics d'activitat sobtats, el volum de contacte agressiu, les baixes taxes d'acceptació, els patrons de missatgeria repetitius o diversos comptes que utilitzen el mateix navegador/IP poden activar els sistemes de risc de LinkedIn.

El sistema Zero-Trust de LinkedIn verifica cada sessió d'inici de sessió, dispositiu i activitat en lloc de suposar confiança. Això significa que les eines d'automatització que imiten les accions del navegador són més fàcils de marcar, mentre que l'automatització del costat del servidor que apareix com un inici de sessió normal d'un dispositiu és menys sospitosa.

No. Una VPN només emmascara la teva adreça IP. No amaga els senyals d'automatització del navegador com ara les injeccions DOM, els patrons de comportament dels clics o les inconsistències de les empremtes dactilars. Els sistemes de detecció avaluen múltiples factors, no només la ubicació IP.

Comença amb accions de baix volum com ara visualitzacions del perfil, "m'agrada", seguidors i algunes sol·licituds de connexió diàries. Augmenta l'activitat gradualment durant 2 o 3 setmanes. Això crea senyals de confiança comportamental que mostren a LinkedIn que el teu compte està actiu i creix de manera natural.

No. Sales Navigator millora la precisió de la segmentació però no redueix el risc de detecció d'automatització. La seguretat prové de la qualitat del comportament i de l'arquitectura de les eines, no de l'ús de Sales Navigator en si.

La configuració més segura combina

• execució basada en el núvol

• entorns de sessió dedicats

• límits d'activitat intel·ligents

• escalfament gradual

• alta precisió d'orientació

Aquesta combinació minimitza els senyals de detecció alhora que manté un comportament d'aspecte natural.

Sí. Executar diversos comptes des del mateix navegador o IP és un senyal de risc important. Els sistemes de LinkedIn poden detectar empremtes dactilars de dispositius i patrons d'activitat idèntics entre comptes, cosa que sovint comporta restriccions.

Atura l'automatització immediatament, espera entre 24 i 48 hores, revisa l'activitat recent per detectar factors desencadenants, redueix significativament el volum d'activitat i reprèn-la gradualment. Actuar lentament indica un comportament normal de l'usuari i millora les possibilitats de recuperació.