Rychlá odpověď: LinkedIn detekuje headless prohlížeče pomocí vrstveného systému, který kontroluje otisky prstů TLS handshake a vlastnosti prostředí JavaScript, jako je navigator.webdriver, podpisy DOM injection z rozšíření prohlížeče, chybějící atributy prohlížeče, geolokace IP adres a vzorce chování – to vše současně. Žádný jednotlivý signál nespustí příznak; LinkedIn vyhodnocuje celý stack. Pochopení každé vrstvy je nezbytné pro každého, kdo provozuje Automatizace LinkedIn bezpečně v roce 2026.

Co je to bezhlavý prohlížeč a proč se na něj LinkedIn zaměřuje?

Bezhlavý prohlížeč je webový prohlížeč, který běží bez grafického uživatelského rozhraní a je řízen výhradně kódem. Nástroje jako Puppeteer, Playwright a Selenium používají bezhlavý Chrome k automatizaci akcí na LinkedInu – návštěvy profilů, odesílání žádostí o připojení a pouštění zpráv – rychlostí stroje.

LinkedIn ve své uživatelské smlouvě výslovně zakazuje headless prohlížeče. Důvod je prostý: headless spuštění je technickým základem každého bota, scrapera a spamového nástroje na platformě. V roce 2026 detekční infrastruktura LinkedInu funguje na více vrstvách současně, takže naivní headless implementace jsou detekovatelné během několika minut.

Šest detekčních vrstev, které LinkedIn používá v roce 2026

1. Otisky prstů TLS

Toto je nejvíce podceňovaná detekční vrstva. Každý prohlížeč zanechává Otisk prstu TLS — podpis šifrovacích sad, rozšíření a eliptických křivek, které navrhuje během handshake SSL/TLS při navazování zabezpečeného připojení. Real Chrome vytváří specifický, dobře zdokumentovaný podpis TLS (hash JA3/JA4). Headless Chrome a nástroje postavené na Node.js standardně používají různé konfigurace základních knihoven TLS, což vede k nesourodému handshake.

Kriticky, LinkedIn může tento otisk prstu zkontrolovat před načtením obsahu stránky.Požadavek, který se vydává za Chrome, ale obsahuje jiný TLS profil, než je Chrome, je označen na síťové vrstvě před spuštěním JavaScriptu. Proto pouhé falšování řetězce user-agentu Chrome není dostatečnou ochranou.

2. navigator.webdriver Vlastnictví

Jakýkoli prohlížeč ovládaný programy Puppeteer, Playwright nebo Selenium automaticky nastaví navigator.webdriver = true v prostředí JavaScriptu. Skripty stránek LinkedInu tuto vlastnost kontrolují při načítání. Je to nejrychlejší a nejpřímější potvrzení, že je relace automatizovaná. Pluginy Stealth mohou tuto vlastnost potlačit, ale tím vznikají další nekonzistence, které zhoršují nesoulad otisků prstů.

3. Chybějící vlastnosti prostředí prohlížeče

Skutečný prohlížeč Chrome běžící na reálném zařízení má nastavenou sadu vlastností: pluginy prohlížeče, skutečný renderer WebGL vykreslovaný GPU, standardní pole písem, funkční window.chrome a window.chrome.runtime objekty a realistické rozměry obrazovky. Bezhlavý Chrome ve výchozím nastavení vrací prázdná pole pluginů, softwarové renderery WebGL a chybějící nebo nefunkční window.chrome objekty. Kontroly JavaScriptu na LinkedInu porovnávají tyto signály s očekávanými hodnotami pro skutečnou relaci Chrome a vytvářejí hodnocení spolehlivosti, zda se jedná o lidskou relaci.

4. Detekce DOM injekcí

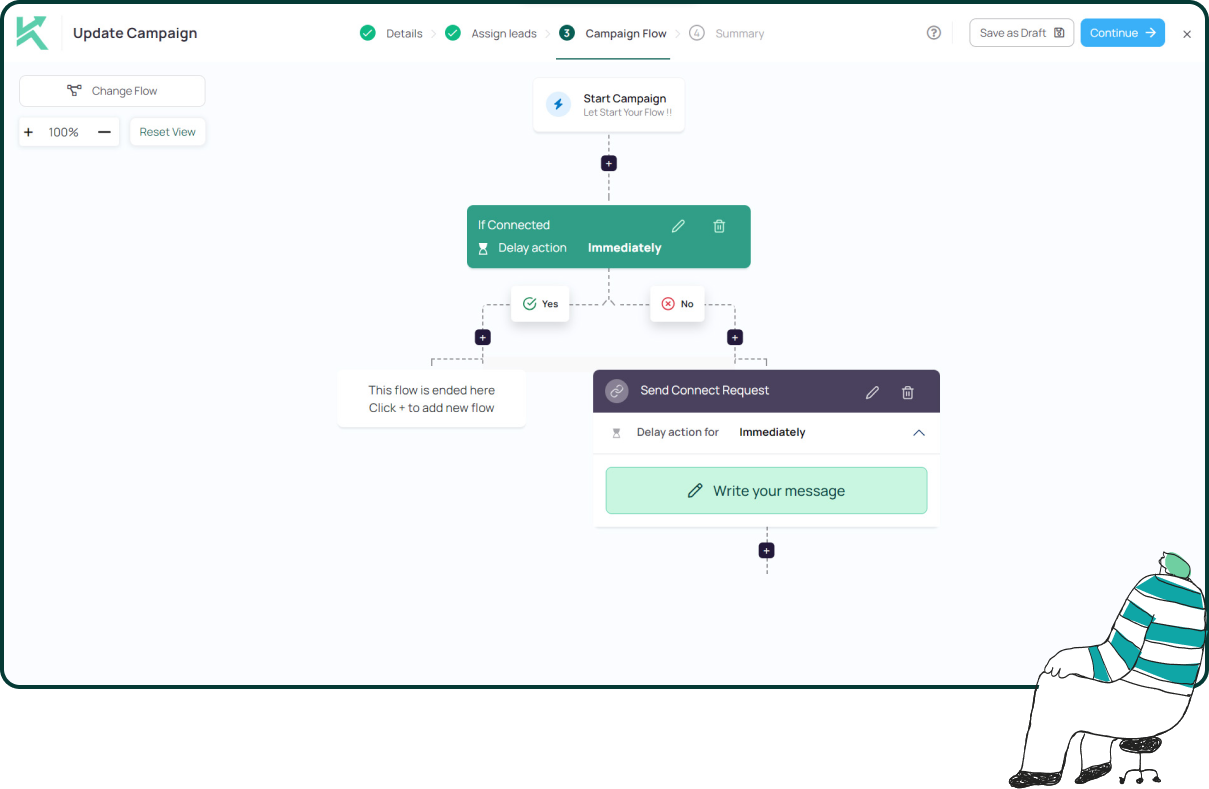

Založené na rozšířeních prohlížeče Automatizace LinkedIn Nástroje vkládají cizí kód – třídy, ID a posluchače událostí – přímo do struktury stránky LinkedInu (modelu objektů dokumentu). Skripty LinkedInu prohledávají svou vlastní stránku a hledají cizí prvky. Jakékoli rozšíření, které přidává tlačítka „Automatické připojení“ nebo upravuje chování stránky, zanechává v DOMu detekovatelnou stopu, kterou bezpečnostní vrstva LinkedInu identifikuje v reálném čase.

Proto algoritmus LinkedInu 2026 používá detekci DOM Injection pro rozšíření prohlížeče jako jednu ze svých tří primárních detekčních metod, spolu se sledováním IP adres a behaviorální analýzou. Rezervujte si demo Konnector.ai abychom viděli, jak se náš hybridní model provádění vyhýbá všem třem.

5. Geolokace IP adres a „nemožné cestování“

Pokud se váš osobní účet na LinkedInu obvykle přihlašuje z Dublinu v 9:00 a cloudový automatizační nástroj se současně přihlašuje ze serveru datového centra ve Frankfurtu v 9:01, LinkedIn to označí jako geograficky nemožné pro jednoho lidského uživatele. LinkedIn udržuje rozsáhlou databázi reputace IP adres. IP adresy datových center od AWS, Azure a Google Cloud jsou předem klasifikovány jako vysoce rizikové. a často blokovány na úrovni ověřování před navázáním jakékoli relace. Rezidenční IP adresy odpovídající běžnému umístění vašeho účtu jsou základním požadavkem pro cloudové nástroje z roku 2026.

6. Behaviorální analýza

I když jsou všechny signály otisků prstů čisté, vzorce chování zůstávají detekovatelnéLinkedIn analyzuje kadenci psaní (počet znaků zadaných za 0.01 sekundy není lidský), vzorce posouvání, trajektorie pohybu myši, trvání relace, hustotu akcí (50 akcí za 3 minuty) a konzistenci načasování napříč relacemi. Nástroj bez headlessu, který provádí akce s přesností stroje – každé kliknutí je od sebe vzdáleno přesně 30 sekund – vytváří statistické rozdělení, které žádný člověk nikdy nenapodobí. Jak uvádíme v našem průvodci na zda LinkedIn detekuje náhodná zpoždění, i náhodné načasování může být označeno, pokud je samotné rozdělení generováno algoritmicky, nikoli účelově.

Proč cloudové nástroje nejsou automaticky bezpečnější pro automatizaci LinkedInu?

Rozšířenou mylnou představou v automatizaci LinkedInu je, že přechod z rozšíření prohlížeče na cloudový nástroj eliminuje riziko detekce. To není.

Cloudové nástroje, které provozují Chrome bez headlessu na sdílených serverech datových center, nahrazují riziko DOM injection rizikem otisků prstů TLS, rizikem reputace IP adres a rizikem geografie relace současně. Architektura nástrojů se mění; expozice detekci se automaticky nezlepší. Cloudové nástroje jsou skutečně bezpečnější pouze tehdy, když kombinují dedikované rezidenční IP adresy, autentické otisky prstů prohlížeče, lidské chování a aktivitu omezenou na běžnou geografickou polohu a pracovní dobu účtu.

Nejtěžší odhalitelnou architekturou v roce 2026 je hybridní model: skutečná relace Chromu na skutečném zařízení a IP adrese, přičemž cloudová logika řídí tempo, sekvencování a personalizaci. Výsledkem je skutečný otisk prstu TLS, skutečná rezidenční IP adresa a plně osídlené prostředí prohlížeče, které systémy LinkedInu nedokážou rozlišit od manuální aktivity. Zaregistrujte se zdarma na Konnector.ai — náš model realizace je postaven přesně na této architektuře.

Automatizace LinkedInu, která prochází všemi detekčními vrstvami

Konnector.ai používá hybridní model provádění – kombinuje řízené akce založené na prohlížeči v reálné relaci LinkedIn s cloudově řízenou logikou pro tempo, personalizaci a sekvencování. Žádný headless Chrome na sdílených serverech. Žádná DOM injection. Žádné IP adresy datových center. Pouze automatizace LinkedIn, která vypadá přesně jako soustředěný profesionál vykonávající záměrnou práci.

📅 Rezervujte si bezplatnou ukázku → Podívejte se, jak architektura Konnector.ai zvládá každou detekční vrstvu, kterou LinkedIn používá v roce 2026.

⚡ Registrace zdarma → Začněte bezpečnou automatizaci LinkedInu ještě dnes – žádné headless prohlížeče, žádné riziko zablokování.

11x váš dosah na LinkedIn

Automatizace a Gen AI

Využijte sílu LinkedIn Automation a Gen AI a rozšiřte svůj dosah jako nikdy předtím. Zaujměte každý týden tisíce potenciálních zákazníků pomocí komentářů řízených umělou inteligencí a cílených kampaní – to vše z jedné platformy vedoucí k úspěchu.

Často kladené dotazy

LinkedIn používá více detekčních vrstev současně, včetně otisků prstů TLS, příznaku navigator.webdriver, chybějících vlastností prohlížeče (pluginy, WebGL, window.chrome), signálů DOM injection, sledování IP adres a behaviorální analýzy. Díky těmto kombinovaným signálům je automatizace bez headlessu snadno detekovatelná.

Ano. Výchozí nastavení Puppeteeru a Playwrightu odhalují jasné signály automatizace, jako je navigator.webdriver = true, prázdné seznamy pluginů, softwarově vykreslený WebGL a identifikovatelné objekty JavaScriptu. LinkedIn tyto indikátory aktivně kontroluje v reálném čase.

Otisky prstů TLS analyzuje, jak prohlížeč navazuje zabezpečené připojení. Nástroje bez headsellu vytvářejí odlišný vzorec handshake ve srovnání se skutečnými prohlížeči, což umožňuje LinkedInu detekovat automatizaci ještě před načtením stránky.

Ano. LinkedIn dokáže identifikovat nesrovnalosti v chování IP adres, otiscích TLS a geolokačních vzorcích ještě předtím, než dojde k akcím uživatelů, což z detekce na úrovni sítě dělá jeden z prvních filtrů.

Ne. Cloudové nástroje často zvyšují riziko, pokud se spoléhají na IP adresy datových center, sdílené proxy nebo výchozí konfigurace prohlížeče. Bezpečnost závisí na kombinaci signálů z reálných prohlížečů, rezidenčních IP adres a chování podobného lidskému.

Nejbezpečnějším přístupem je hybridní model využívající skutečnou relaci prohlížeče Chrome na vašem skutečném zařízení a IP adrese v kombinaci s inteligentní automatizační logikou pro plánování a řazení. To vytváří přirozené signály podobné lidským.

Ano. Časté přepínání IP adres, neshodné geolokace nebo vzorce „nemožného cestování“ (přihlašování z různých zemí v krátkých časových horizontech) jsou silnými indikátory automatizace.

K nemožnosti cestování dochází, když se účet zdánlivě přihlašuje z geograficky vzdálených míst v nerealistickém časovém rámci. LinkedIn to označuje jako podezřelé chování a může účet omezit.

Ano. LinkedIn dokáže detekovat DOM injections a neobvyklé chování skriptů způsobené rozšířeními. Špatně vytvořené nástroje zanechávají v prostředí prohlížeče identifikovatelné stopy.

Ano. LinkedIn sleduje načasování kliknutí, vzorce psaní, chování při posouvání a sekvence interakcí. Dokonale načasované nebo opakující se akce jsou silnými ukazateli automatizace.

Automatizace na LinkedInu není nelegální, ale může porušovat podmínky služby LinkedInu, pokud napodobuje nelidské chování nebo používá neoprávněné nástroje. To může vést k varováním, omezením nebo zablokování účtu.

Ano. Personalizované, lidsky řízené zprávy snižují spamové signály a zlepšují zapojení. I když to neodstraňuje riziko odhalení, výrazně to zlepšuje celkový výkon kampaně.

Rezidenční IP adresy pomáhají napodobovat chování skutečných uživatelů tím, že propojují vaši aktivitu s konzistentní geografickou polohou. Ve srovnání s IP adresami datových center nebo sdílených proxy snižují podezření.

Ano. Pevné intervaly, hromadné odesílání nebo nepřirozené výkyvy aktivity lze snadno odhalit. Přirozené kolísání načasování je nezbytné pro napodobení lidského chování.

Ano. LinkedIn analyzuje hlubší atributy prohlížeče, jako je konfigurace zařízení, chování při vykreslování, nainstalované pluginy a hardwarové signály, aby vytvořil jedinečný otisk prohlížeče.

Otisky prstů v prohlížeči jsou procesem identifikace uživatele na základě jedinečných charakteristik prohlížeče a zařízení. Automatizační nástroje často nedokážou tyto vlastnosti přesně replikovat, což usnadňuje detekci.

Používejte skutečné relace prohlížeče, konzistentní IP adresy, postupné škálování aktivity, personalizované zprávy a přirozené časové variace. Vyhněte se agresivnímu objemu a nepřirozeným vzorcům.

Spoléhání se na objem spíše než na kvalitu. Vysoký objem, generický oslovení se špatným načasováním a bez personalizace je nejrychlejším způsobem, jak spustit detekci a snížit míru odpovědí.

Ano. Časté přihlašování z více zařízení nebo neznámého prostředí může spustit bezpečnostní kontroly a zvýšit riziko odhalení.

Manuální dosah je ze své podstaty bezpečnější, protože produkuje přirozené lidské signály. Dobře nakonfigurovaná automatizace, která napodobuje lidské chování, však může dosáhnout podobné úrovně bezpečnosti.