LinkedIn-en betearazpena inoiz baino azkarragoa, adimentsuagoa eta alderantzikatzeko zailagoa da. Aukeratzen duzun tresna da orain zure kontua seguru mantentzen den ala ez erabakitzeko aldagairik handiena.

LinkedIn-en harremanak automatizatzen aritu bazara denbora batez, ziurrenik paisaia aldatzen ari dela ohartu zara zure oinen azpian. Konexio eskaeren mugak zorrotzagoak dira.

Murrizketak azkarrago gertatzen dira. Eta suspertzea? Prozesu motela eta mingarria bihurtu da, eta ez dago bermerik zure kontua guztiz osasuntsu egongo denik.

LinkedIn-en detekzio-sistemek nabarmen eboluzionatu dute. Zerk funtzionatu zuen... 2023ak ozta-ozta iraun zuen 2024tik, eta 2025erako, plataformak bere Zero-Trust segurtasun eredua zabaldu zuen, saio, ekintza eta gailu guztiak egiaztatzeko diseinatutako arkitektura bat. 2026an, betearazpena ez da erreaktiboa soilik izango. Aurreikuspena da.

Artikulu hau ez da zein tresnak dituen ezaugarri hobeak, integrazio gehiago edo aginte-panela dotoreagoari buruzkoa. Oinarrizkoagoa den zerbaiti buruzkoa da: Zein arkitekturak mantentzen du zure LinkedIn kontua bizirik?

Hona hemen jende gehienak ez dakiena: LinkedIn automatizazio tresnen abisu gehienak, aldi baterako murrizketak, konexio mugak eta debeku orokorrak dakartzatenak, tresna kategoria espezifiko batetik datoz. Eta artikulu honen amaieran, zehazki ulertuko duzu zergatik.

Nola funtzionatzen duten Chrome luzapenek (eta zer ikusten duen LinkedIn-ek)

Une batez, hizkuntza arruntean, gai teknikoak jorratuko ditugu.

LinkedIn automatizaziorako Chrome luzapen bat instalatzen duzunean, kodea zuzenean txertatzen du zure LinkedIn arakatzailearen fitxan. DOMa (web orriaren azpiko egitura) manipulatzen du, botoiak klikatzen ditu, profiletan zehar mugitzen da eta mezuak bidaltzen ditu arakatzailearen barruko zure ekintzak imitatuz.

Hona hemen zati kritikoa: ekintza guztiak bezeroaren aldean exekutatzen dira. Horrek esan nahi du luzapenak zure IP helbidetik, zure arakatzailearen hatz-marketik eta zure saioko cookieetatik funtzionatzen duela. LinkedIn-en frontend detekzio-skriptek luzapenaren DOM manipulazioa denbora errealean ikus dezakete.

Uste oker arrunta

LinkedIn-ek "gizakien antzeko" ausazko atzerapenak detektatu al ditzake?

Bai. Patroien analisia denbora-tarteetatik haratago doa. LinkedIn-en detekzio-sistemek saguaren mugimendu-ibilbideak, korritze-portaera, klik egiteko koordenatuak eta ekintza-sekuentziak aztertzen dituzte. Ekintzen artean 3-7 segundoko atzerapen ausazkoak gehitzen dituen luzapen batek makina-patroiak erakusten ditu oraindik ere beste dimentsio guztietan. Atzerapenak funtsean detekta daitekeen portaera baten mozorro mehea dira.

Horregatik eragiten dituzte Chrome luzapenek LinkedIn automatizazio tresnen abisu gehienak. Luzapena, literalki, LinkedIn-en atean dago, orrialdea manipulatuz LinkedIn-ek begira duen bitartean.

Kontu anitzeko arazoa

Okerrera egiten du LinkedIn kontu bat baino gehiago kudeatzen badituzu. Hainbat kontu luzapenen bidez arakatzaile eta IP helbide berean erabiltzea LinkedIn-en detekzio sistemako seinale gorri handienetako bat da. Arakatzailearen hatz-marka bera, IP bera, kontu desberdinak, luzapen berdinak. LinkedIn-en sistementzat, automatizazio gehiegikeriaren seinale nabarmena da hau.

Nola funtzionatzen duten hodeian oinarritutako tresnek (eta zergatik den arkitektura funtsean desberdina)

LinkedIn-en hodeian oinarritutako automatizazio tresnek ikuspegi guztiz desberdina hartzen dute. Zure arakatzailean kodea txertatu beharrean, urruneko zerbitzari batetik funtzionatzen dute. Zure arakatzailea ez dago inoiz automatizazio prozesuan parte hartzen.

Hona hemen horrek zer esan nahi duen praktikan:

- IP helbide dedikatuak edo errotazio bidezko etxebizitza-proxyak kontu bakoitzeko esleitzen dira, beraz, kontu bakoitza bere kokapenetik bere gailutik saioa hasten ari dela dirudi

- Saioen kudeaketa zerbitzariaren aldean gertatzen da, LinkedIn-en aurrealdeko detekzio geruzatik guztiz kanpo

- Ez kode injekziorik, ez DOM manipulaziorik, eta arakatzailearen hatz-marken inkoherentziarik ez

- Ez dago zure ordenagailua piztuta egotearen mendekotasunik, automatizazioa 24/7 atzeko planoan exekutatzen da

Arkitektura hau LinkedIn-en 2026ko Zero-Trust segurtasun ereduarekin bat dator. LinkedInentzat, hodeian oinarritutako saio bat erabiltzaile batek beste gailu batetik saioa hasten duela dirudi, eta hori portaera guztiz normala da jendeak LinkedIn-era telefono, tableta, ordenagailu eramangarri eta mahaigaineko ordenagailuetatik sartzen den mundu batean egun osoan zehar.

Eramateko giltza

Hodeian oinarritutako LinkedIn automatizazioa arkitektura seguruagotzat hartzen da, azpiegitura mailan funtzionatzen duelako, ez arakatzailearen mailan. LinkedIn-en frontend scriptek ez dute ezer detektatu behar, automatizazioak ez baitu inoiz frontend-a ukitzen.

2026ko Arriskuen Matrizea: Alboz Alboko Konparaketa

Hona hemen bi arkitekturak segurtasun-dimentsio guztietan alderatzen direnak:

| Arrisku Faktorea | Chrome Extension | Hodeian oinarritutako tresna |

|---|---|---|

| DOM injekzio detekzioa | Arrisku handikoa — zuzenean LinkedIn-en orrialdean injektatzen du | Arriskurik ez — arakatzailearen interakziorik ez |

| Arakatzailearen hatz-marka | Agerian — zure benetako hatz-marka erabiltzen du | Isolatua — hodeiko saio dedikatua |

| IP helbidearen esposizioa | Zure IP pertsonala/bulegoa ikusgai dago | Kontu bakoitzeko IP helbide erresidentzialak edo dedikatuak |

| Kontu anitzeko segurtasuna | Bandera gorri nagusia — arakatzaile bera, IP bera | Kontu bakoitzeko ingurune guztiz isolatuak |

| Portaera-ereduen azterketa | Detektagarria — makina-ereduak bezeroaren aldean ikusgai | Esposizio minimoa — ekintzak zerbitzariaren aldean gertatzen dira |

| Berotzeko gaitasuna | Linean eta aktibo egotea eskatzen dizu | Atzeko planoan automatikoki exekutatzen da |

| Zero-Trust bateragarritasuna | Saioaren egiaztapenarekin gatazkak | Gailu gehigarri legitimo gisa agertzen da |

| Murrizketa Diagnostikoa | Zaila — jarduera pertsonalekin nahastuta | Garbitu erregistroak, aginte-panelak eta laguntza |

"Berotze" faktorea: Zergatik duten hodeiko tresnek abantaila estrukturala

Berotzea ez da aukerakoa 2026an. LinkedIn-en algoritmoak gau batetik bestera inaktibo egotetik bolumen handiko egotera igarotzen diren kontuak markatzen ditu. Zure kontua asteetan isil egon bada eta bat-batean egunean 50 konexio eskaera bidaltzen baditu, seinale gorri bizia da, erabiltzen duzun tresna edozein dela ere.

Hona hemen LinkedIn kontu berri bat automatizaziorako berotzeko modua:

Hasi bolumen txikiko jarduera organikoarekin: profileko ikustaldiak, edukien parte-hartzea, jarraitzaileak eta eguneko konexio eskaera gutxi batzuk. Pixkanaka handitu bolumena 2-3 astetan zehar, zure helburuko jarduera mailara iritsi arte. Horrek LinkedIn-en algoritmoari irakasten dio zure kontua aktibo dagoela eta modu naturalean hazten ari dela.

Hemen bihurtzen da arkitektura-aldea praktikoa:

Chrome luzapenak Berotze-ekintzak exekutatzeko, sarean egon behar duzu, arakatzailea irekita eta luzapena martxan duzula. Ordenagailu eramangarria ixten baduzu, berotzea gelditu egiten da. Oporretara joaten bazara, zure kontua berriro inaktibo bihurtzen da.

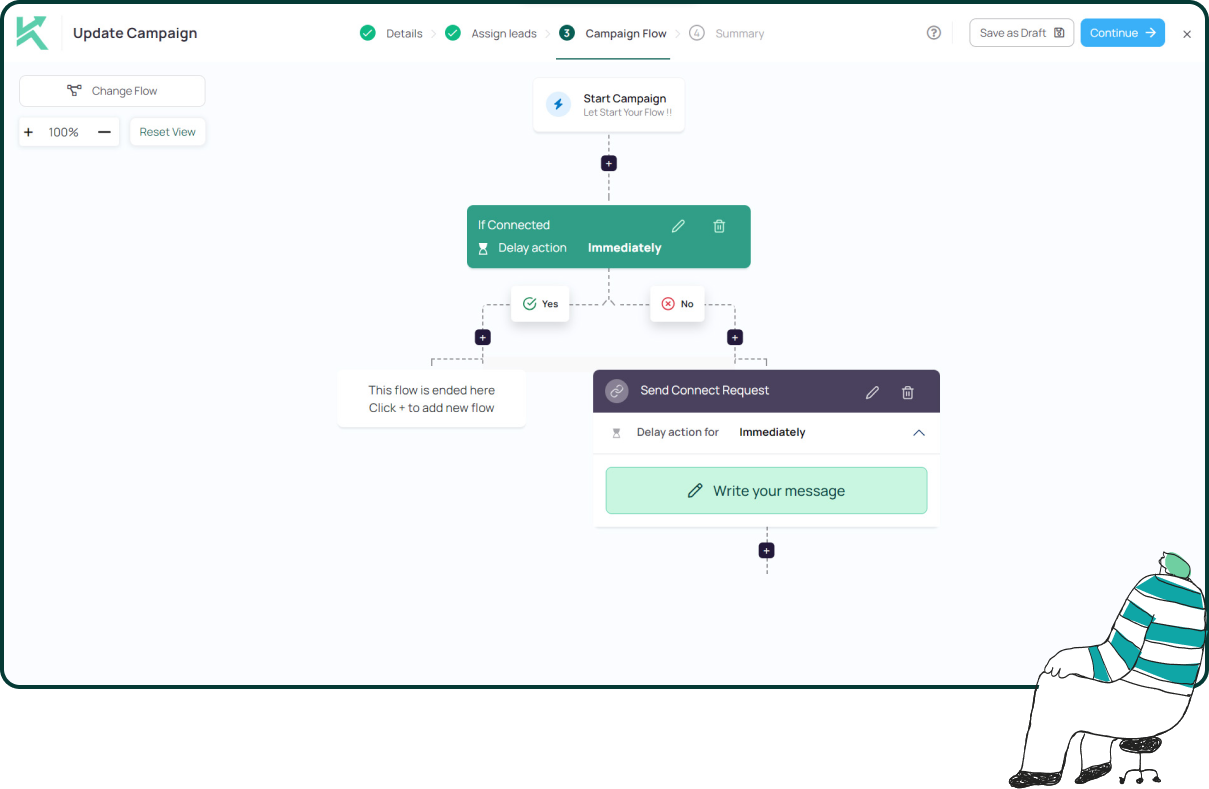

Hodeian oinarritutako tresnak Konnector.AI bezala, berotze-mikroekintzak automatikoki exekutatzen dira atzeko planoan: profileko bistak, jarraitzaileak, edukiarekiko konpromisoa, guztiak egun eta asteetan zehar pixkanaka-pixkanaka igoera organiko bat simulatuz, zure eskuzko ahaleginik gabe. Zure kontua etengabe aktibo mantentzen da, mahaian egon edo ez.

Zer gertatzen da gauzak gaizki doazenean: murrizketa eta berreskurapena

Ez dago sistemarik babesgabea. Tresna onenarekin eta ezarpen kontserbadoreenekin ere, murrizketak gerta daitezke. Garrantzitsuena arazoa zein azkar diagnostikatu eta konpondu dezakezun da.

Orain, galdetzen ari bazara zer egin beharko zenukeen zure LinkedIn kontua mugatzen bada, hona hemen gida erraz bat:

Gelditu automatizazio guztia berehala. Itxaron 24-48 ordu edozein ekintza egin aurretik. Berrikusi zure azken jarduera murrizketa eragin zezakeen edozer gauza ikusteko: bat-bateko bolumen-igoerak, sekuentzia oldarkorrak edo spam-salaketa-tasa altuak. Hodeian oinarritutako tresna bat erabiltzen baduzu, egiaztatu jarduera-erregistroak abiarazle zehatza identifikatzeko. Berrekin jarduera pixkanaka bolumen askoz txikiagoan.

Chrome luzapenen murrizketak zailagoak dira diagnostikatzen, kausa zure arakatzailearen jarduera pertsonalarekin nahastuta dagoelako. Luzapena izan al da? Eskuzko ekintza bat izan al da? Arakatzailearen eguneratze bat izan al da hatz-marken parametro bat aldatu duena? Arazketa-azalera izugarria da.

Hodeian oinarritutako tresnek jarduera-erregistro zehatzak, aginte-panelak eta laguntza dedikatua eskaintzen dituzte normalean, murrizketa bat zerk eragin duen zehazki identifikatzeko. Automatizazioa zure jarduera pertsonaletik isolatuta dago, beraz, kausa-ondorio erlazioa askoz argiagoa da.

Irakurri gehiago —-> Zer egin behar duzu zure LinkedIn kontua mugatzen badute?

Nola saihestu "LinkedIn kartzela"

- Errespetatu asteroko konexio eskaeren mugak. LinkedIn-en atalasea astean 100-150 ingurukoa da kontu osasuntsu eta finkatuentzat. Kontu berri edo duela gutxi mugatutako kontuen atalase horren azpitik egon beharko litzateke.

- Ez gainditu inoiz eguneroko mezu-atalaseak. Egunean 50-70 mezu baino gutxiago bidaltzea segurua den tarte onartua da.

- Saihestu sekuentzia oldarkorrak etorkizun hotzean. LinkedIn-en sistementzat spam portaera adierazten du erantzun ez duen norbaiti jarraipen anitzek.

- Jarrai ezazu zure onarpen-tasa. Zure konexio eskaeren % 20-30 baino gutxiago onartzen badira, zure helburu-publikoak funtzionatu behar du, ez zure bolumenak.

Sales Navigator-ek segurtasun-ekuazioa aldatzen al du?

LinkedIn automatizazioan egiten diren galdera ohikoenetako bat da hau, eta erantzuna askotan gaizki ulertzen da.

Sales Navigator erabiltzeak nire automatizazioa seguruagoa egiten al du? Ez. Sales Navigator datu eta iragazketa geruza bat da, ez babes geruza bat. Ez du zure kontua detekziotik babesten, ezta automatizazioa berez arrisku gutxiagokoa egiten ere.

Hala ere, Sales Navigator-ek segurtasuna hobetzen du zeharkaHelburu hobeak mezu gutxiago esan nahi du, eta horrek esan nahi du hartzaileengandik "spam-a salatu" klik gutxiago egin behar direla, eta horrek bidaltzailearen ospea hobetzen duela. Segurtasun hobekuntza honetatik dator: zehaztasun hobea, ez tresna berarengandik.

Horregatik da garrantzitsua konbinazioa. Sales Navigator-ekin integratzen diren hodeian oinarritutako tresnek, Konnector.AI bezalakoek, helburu hobea eta azpiegitura seguruagoa uztartzen dituzte. Sales Navigator-en iragazkien zehaztasuna lortzen duzu hodeian oinarritutako exekuzioaren arkitektura-segurtasunarekin. Sales Navigator automatizazio tresnek hobeto funtzionatzen dute hodeiko arkitekturarekin uztartuta, ez luzapenekin.

Irakurri gehiago —-> Erabili LinkedIn Sales Navigator doan Konnector.AI luzapenarekin

VPN eta proxy galdera

LinkedIn-ek VPN edo proxy bat erabiltzen ari naizen detektatu al dezake?

Bai. LinkedIn-ek VPN komertzial gehienak eta datu-zentroetako proxy IPak detektatu ditzake. IP barruti hauek ezagunak dira eta maiz markatzen dituzte LinkedIn-en segurtasun-sistemek.

Hona hemen zergatik ez duen VPN batek Chrome luzapenen arazoa konpontzen: VPN batek zure IP helbidea maskaratzen badu ere, luzapenak oraindik kodea DOM-ean txertatzen ari daIP geruza detekzio bektore bat besterik ez da. LinkedIn-en frontend script-ek DOM manipulazioa, makina-antzeko interakzio ereduak eta arakatzailearen hatz-marken inkoherentziak ikus ditzakete oraindik.

Hodeian oinarritutako tresnek IP helbide erresidentzialak edo dedikatuak erabiltzen dituzte, eta askoz zailagoak dira markatzea, ohiko kontsumitzaileen Interneteko konexioak diruditelako. Baina, are garrantzitsuagoa dena, beste detekzio bektoreak erabat ezabatzen dituzte: ez DOM injekziorik, ez nabigatzailearen hatz-marken esposiziorik, ez bezero aldeko ereduen analisirik.

Benetako puntua: VPN bat arazo okerraren konponbide bat da. Tresnaren arkitekturak garrantzi handiagoa du aurrean jartzen duzun IP geruza baino.

Zergatik eraiki zuen Konnector.AI-k hodeian lehenik (ez ondoren pentsatu bezala)

Konnector.AI lehen egunetik hodeian oinarritutako LinkedIn automatizazio plataforma gisa diseinatu zen, ez geroago hodeiko aukera bat gehitu zitzaion Chrome luzapen gisa. Bereizketa hau garrantzitsua da, produktuaren arkitektura osoa, saioen kudeaketatik hasi eta IP kudeaketaraino eta berotze logikaraino, hodeian oinarritutako segurtasun printzipioen inguruan eraiki baitzen.

Konnector Chrome luzapenari buruz

Konnector-ek Chrome luzapen bat badu, baina funtsean modu ezberdinean funtzionatzen du automatizazio luzapenekin alderatuta. Konnector luzapena ez du arakatzailearen automatizaziorik egiten. Ez du funtzionatzen zure IP helbidetik, zure arakatzailearen hatz-marketik edo zure saioko cookieetatik. Erosotasunerako soilik existitzen da: zure LinkedIn kontua lotzeko eta lead zerrendak erraz biltzeko. Konnectorren Chrome luzapena erabiltzen duzunean ere, LinkedIn-eko jarduera guztiak hodeiko saio dedikatu batean gertatzen diraEz da ekintzarik gertatzen zure arakatzailean. Ez da HTML injekziorik. Zure IP helbidea ez da inoiz erabiltzen. Zure arakatzailea ez da inoiz erabiltzen.

Konnector.AI Cloud-First Segurtasun Ezaugarriak

Kontuaren babesaren inguruan eraikitako funtzio guztiak, ez geroago gehitutakoak.

Desberdintasun nagusia: LinkedIn-en sistemek Konnector.AI saio bat aztertzen dutenean, beste gailu batetik saioa hasten duen erabiltzaile bat baino ez dute ikusten. Ez dago DOM manipulaziorik detektatzeko, ez luzapen koderik markatzeko eta ez nabigatzailearen hatz-marken anomaliarik alerta bat abiarazteko. Egituraz ikusezina da Chrome luzapenak harrapatzen dituzten detekzio bektoreentzat.

Epaia

Chrome luzapenak ez dira berez "gaiztoak". Asko asmo onekin eraiki ziren eta funtzio erabilgarriak eskaini zituzten. Baina haien arkitekturak, LinkedIn-en arakatzailearen fitxan kodea txertatzeak eta zure saio pertsonaletik funtzionatzeak, hodeiko tresnek ez dituzten detekzio arriskuetara eramaten zaitu.

2026an, LinkedIn-en Zero-Trust eguneratzeekin eta detekzio sistema adimentsuagoekin, LinkedIn automatizazio tresnarik seguruena zure arakatzailea inoiz ukitzen ez duena da.

Hodeian oinarritutako arkitektura seguruagoa da. Kito.

Eta hodeian oinarritutako tresnen artean, hodeian lehenik eraiki zirenak, Konnector.AI bezala, geroago beren luzapenean hodeiko aukera bat egokitu zutenak baino. Lortu bietatik onena eta ikasi nola automatizatu zure LinkedIn-eko harremanak modu seguruan demo bat erreserbatu gurekin!

11x Zure LinkedIn Dibulgazioa

Automatizazioa eta Gen AI

Aprobetxatu LinkedIn Automation eta Gen AI-ren indarra zure irismena inoiz ez bezala areagotzeko. Erabili astero milaka bezerori AI-k bultzatutako iruzkinekin eta zuzendutako kanpainekin, guztiak lider-genuen plataforma bakarretik.

Galdera arruntak

Bai. Hodeian oinarritutako tresnak egituraz seguruagoak dira, automatizazioa urruneko zerbitzarietatik exekutatzen baitute zure arakatzailearen ordez. Horrek detekzio-seinale nagusiak kentzen ditu, hala nola DOM injekzioa, arakatzailearen hatz-marken esposizioa eta luzapenek ezkutatu ezin dituzten bezero-aldeko portaeraren jarraipena.

Bai. LinkedIn-ek arakatzaile mailako automatizazio-ereduak detektatu ditzake, besteak beste, DOM manipulazioa, klik-sekuentziak, korritze-portaera eta arakatzailearen hatz-marken anomaliak. Luzapenak zure saioaren barruan funtzionatzen dute, LinkedIn-en aurrealdeko monitorizazio-sistementzat ikusgai bihurtuz.

Murrizketak normalean portaera-seinaleengatik gertatzen dira, ez tresna berarengatik. Bat-bateko jarduera-igoerak, irismen-bolumen oldarkorrak, onarpen-tasa baxuak, mezularitza-eredu errepikakorrak edo arakatzaile/IP bera erabiltzen duten kontu anitzek LinkedIn-en arrisku-sistemak aktibatu ditzakete.

LinkedIn-en Zero-Trust sistemak saioa hasteko saio, gailu eta jarduera guztiak egiaztatzen ditu, konfiantza eman beharrean. Horrek esan nahi du arakatzailearen ekintzak imitatzen dituzten automatizazio tresnak errazago markatzen direla, eta gailu normal baten saioa hasteko moduan agertzen den zerbitzari aldeko automatizazioa susmagarriagoa ez dela.

Ez. VPN batek zure IP helbidea soilik maskarazten du. Ez ditu nabigatzailearen automatizazio seinaleak ezkutatzen, hala nola DOM injekzioak, klik egiteko portaera ereduak edo hatz-marken inkoherentziak. Detekzio sistemek hainbat faktore ebaluatzen dituzte, ez bakarrik IP kokapena.

Hasi bolumen txikiko ekintzekin, hala nola profilaren ikustaldiak, atsegin dut-ak, jarraitzaileak eta egunero konexio eskaera batzuk. Handitu jarduera pixkanaka 2-3 astetan zehar. Horrek LinkedIn-en zure kontua aktibo dagoela eta naturalki hazten dela erakusten duten konfiantza-seinaleak sortzen ditu.

Ez. Sales Navigator-ek helburuen zehaztasuna hobetzen du, baina ez du automatizazioaren detekzio arriskua murrizten. Segurtasuna portaeraren kalitatetik eta tresnen arkitekturatik dator, ez Sales Navigator bera erabiltzeatik.

Konbinazio seguruenak konbinatzen ditu

• hodeian oinarritutako exekuzioa

• saio-ingurune dedikatuak

• jarduera-muga adimendunak

• pixkanaka berotzea

• Helburuen zehaztasun handia

Konbinazio honek detekzio-seinaleak minimizatzen ditu, portaera naturala mantenduz.

Bai. Kontu anitz arakatzaile edo IP beretik exekutatzea arrisku seinale handia da. LinkedIn-en sistemek gailuen hatz-markak eta jarduera-eredu berdinak detektatu ditzakete kontu guztietan, eta horrek askotan murrizketak dakartza.

Gelditu automatizazioa berehala, itxaron 24-48 ordu, berrikusi azken jarduera abiarazleak bilatzeko, murriztu jarduera-bolumena nabarmen eta jarraitu pixkanaka. Poliki jokatzeak erabiltzailearen portaera normala adierazten du eta berreskuratzeko aukerak hobetzen ditu.