Erantzun azkarra: LinkedIn-ek arakatzaile burugabeak detektatzen ditu TLS esku-ahatearen hatz-markak eta JavaScript ingurunearen propietateak egiaztatzen dituen geruzadun sistema baten bidez. navigator.webdriver, arakatzailearen luzapenetatik datozen DOM injekzio sinadurak, arakatzailearen atributu faltak, IP geokokapena eta portaera ereduak — dena aldi berean. Ez dago seinale bakar bat aktibatzen duenik; LinkedIn-ek pila osoa ebaluatzen du. Geruza bakoitza ulertzea ezinbestekoa da exekutatzen ari den edonorentzat LinkedIn automatizazioa segurtasunez 2026an.

Zer da bururik gabeko arakatzailea eta zergatik du LinkedIn-ek helburu?

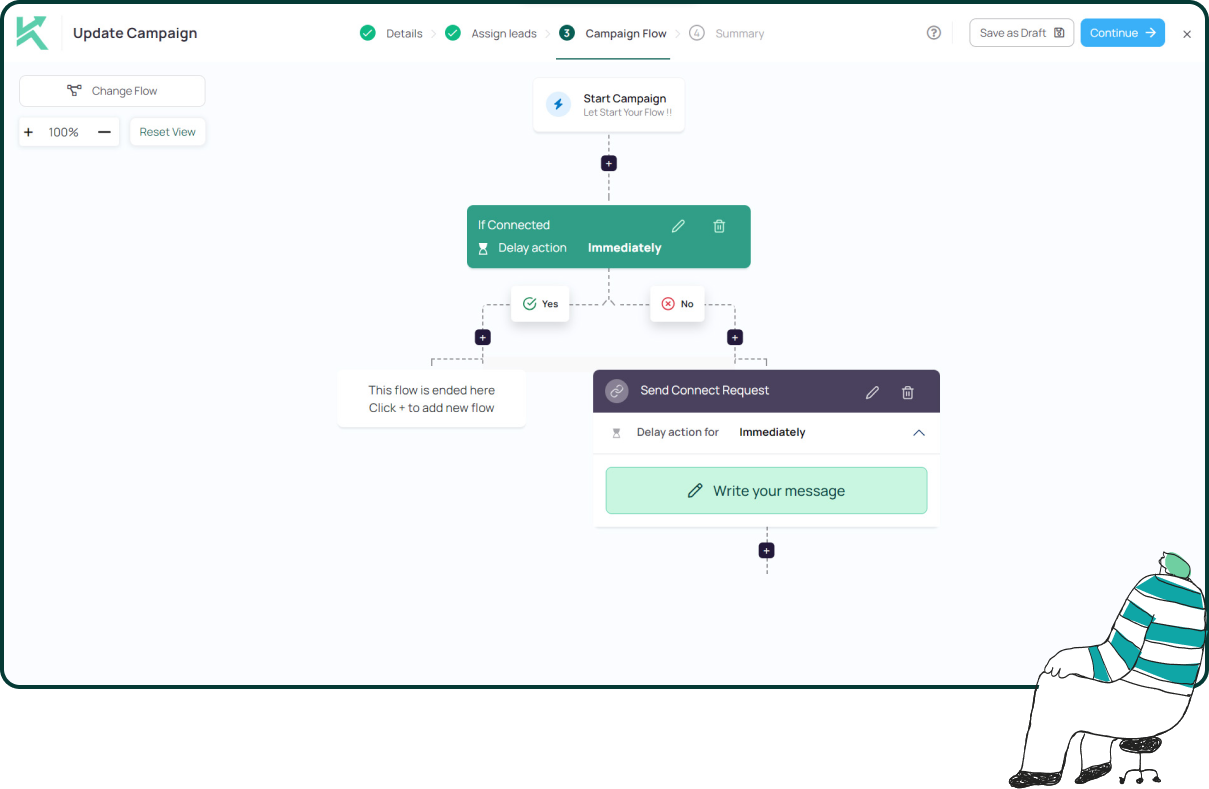

Bururik gabeko arakatzailea interfaze grafikorik gabe exekutatzen den web arakatzailea da, kodez erabat kontrolatua. Puppeteer, Playwright eta Selenium bezalako tresnek Chrome bururik gabekoa erabiltzen dute LinkedIn-en ekintzak automatizatzeko (profilak bisitatzea, konexio eskaerak bidaltzea eta mezuak bidaltzea) makinaren abiaduran.

LinkedIn-ek berariaz debekatzen ditu bururik gabeko arakatzaileak bere Erabiltzaile Hitzarmenean. Arrazoia erraza da: bururik gabeko exekuzioa da plataformako bot, scraper eta spam tresna guztien oinarri teknikoa. 2026an, LinkedIn-en detekzio azpiegiturak hainbat geruzatan funtzionatzen du aldi berean, bururik gabeko inplementazio xaloak minutu gutxitan detektagarri bihurtuz.

LinkedIn-ek 2026an erabiltzen dituen sei detekzio geruzak

1. TLS hatz-markak hartzea

Hau da gutxien baloratzen den detekzio-geruza. Nabigatzaile guztiek uzten dute TLS hatz-marka — SSL/TLS esku-ematean zehar konexio seguru bat ezartzean proposatzen dituen zifratze-multzoen, luzapenen eta kurba eliptikoen sinadura. Benetako Chrome-k TLS sinadura espezifiko eta ondo dokumentatua sortzen du (JA3/JA4 hash). Bururik gabeko Chrome-k eta Node.js-en eraikitako tresnek azpiko TLS liburutegi-konfigurazio desberdinak erabiltzen dituzte lehenespenez, esku-emate desegokia sortuz.

Kritikoki, LinkedIn-ek hatz-marka hau ikuskatu dezake edozein orrialdeko edukia kargatu aurretikChrome dela dioen baina Chrome ez den TLS profil bat daraman eskaera bat sare-geruzan markatzen da, JavaScript bat exekutatu aurretik. Horregatik, Chrome erabiltzaile-agente kate bat faltsutzea ez da nahikoa babesa.

2. The navigator.webdriver Jabetza

Puppeteer, Playwright edo Selenium-ek kontrolatutako edozein arakatzailek automatikoki ezartzen du navigator.webdriver = true JavaScript ingurunean. LinkedIn-en orrialde-skriptek propietate hau egiaztatzen dute kargatzean. Saio bat automatizatuta dagoela baieztatzeko modurik azkarrena eta zuzenena da. Stealth pluginek propietate hau kendu dezakete, baina horrek hatz-marken desadostasuna areagotzen duten beste inkoherentziak sortzen ditu.

3. Arakatzailearen ingurunearen propietateak falta dira

Benetako gailu batean exekutatzen den Chrome arakatzaile batek propietate multzo bat dauka: arakatzailearen pluginak, benetako GPU bidez errendatutako WebGL errendatzailea, letra-tipoen array estandarrak, funtzionalak... window.chrome window.chrome.runtime objektuak eta pantailaren dimentsio errealistak. Headless Chrome-k, lehenespenez, plugin array hutsak, software WebGL errendatzaileak eta ez daudenak edo hautsiak itzultzen ditu window.chrome objektuak. LinkedIn-en JavaScript egiaztapenek seinale hauek benetako Chrome saio baterako espero diren balioen arabera kalifikatzen dituzte eta saioa gizakia den ala ez jakiteko konfiantza-balorazioa sortzen dute.

4. DOM injekzioaren detekzioa

Nabigatzailearen luzapenetan oinarritutako LinkedIn automatizazioa tresnek kode arrotza txertatzen dute —klaseak, IDak eta gertaeren entzuleak— zuzenean LinkedIn-en orrialde-egituran (Dokumentu Objektu Eredua). LinkedIn-en scriptek beren orrialdea eskaneatzen dute elementu arrotzen bila. "Konektatu automatikoki" botoiak gehitzen dituen edo orrialdearen portaera aldatzen duen edozein luzapenek arrasto detektagarri bat uzten du DOM-en, eta LinkedIn-en segurtasun-geruzak denbora errealean identifikatzen du.

Horregatik, LinkedIn-en 2026 algoritmoak DOM injekzioaren detekzioa erabiltzen du nabigatzailearen luzapenetarako bere hiru detekzio-metodo nagusietako bat bezala, IP jarraipenarekin eta portaeraren analisiarekin batera. Erreserbatu Konnector.ai demo bat gure exekuzio hibrido ereduak hirurak nola saihesten dituen ikusteko.

5. IP geolokalizazioa eta “bidaia ezinezkoa”

Zure LinkedIn kontu pertsonalak normalean Dublindik saioa hasten badu goizeko 9etan, eta hodeian oinarritutako automatizazio tresna batek aldi berean Frankfurteko datu-zentroko zerbitzari batetik saioa hasten badu goizeko 9:01etan, LinkedInek geografikoki ezinezkotzat jotzen du hau erabiltzaile bakar batentzat. LinkedInek IP ospearen datu-base zabala mantentzen du. AWS, Azure eta Google Cloud-eko datu-zentroetako IPak arrisku handiko gisa sailkatuta daude aurrez. eta askotan autentifikazio-geruzan blokeatzen da edozein saio ezarri aurretik. Zure kontuaren ohiko kokapenarekin bat datozen IP helbideak dira hodeian oinarritutako tresnetarako 2026ko oinarrizko eskakizuna.

6. Portaeraren analisia

Hatz-marka seinale guztiak garbiak izan arren, portaera-ereduak detektagarriak izaten jarraitzen duteLinkedIn-ek idazketa-kadentzia (0.01 segundotan sartutako karaktereak ez dira gizakiarenak), korritze-ereduak, saguaren mugimendu-ibilbideak, saioaren iraupena, ekintza-dentsitatea (50 ekintza 3 minututan) eta saioen arteko denboraren koherentzia aztertzen ditu. Makina-zehaztasunez ekintzak exekutatzen dituen tresna burugabe batek —klik bakoitza 30 segundoko tartearekin— gizaki batek inoiz errepikatzen ez duen banaketa estatistikoa sortzen du. Gure gidan azaltzen dugun bezala... LinkedIn-ek ausazko atzerapenak detektatzen dituen ala ez, ausazko denbora ere markatu daiteke banaketa bera algoritmikoki sortzen bada, helburu batek bultzatutakoa izan beharrean.

Zergatik ez dira hodeiko tresnak automatikoki seguruagoak LinkedIn automatizaziorako?

LinkedIn automatizazioan oso zabalduta dagoen uste oker bat da arakatzailearen luzapen batetik hodeian oinarritutako tresna batera aldatzeak detekzio arriskua ezabatzen duela. Ez du.

Datu-zentroetako zerbitzari partekatuetan Chrome burugabea exekutatzen duten hodeiko tresnek DOM injekzio arriskua TLS hatz-marken arriskuarekin, IP ospearen arriskuarekin eta saioaren geografiaren arriskuarekin ordezkatzen dute aldi berean. Tresnen arkitektura aldatzen da; detekzio-esposizioa ez da automatikoki hobetzen. Hodeiko tresnak benetan seguruagoak dira soilik IP dedikatuak, arakatzailearen hatz-marken benetakoa, gizakien antzeko portaera-exekuzioa eta kontuaren ohiko kokapen geografikora eta lanorduetara mugatutako jarduera konbinatzen dituztenean.

2026an detektatzen zailena den arkitektura bat da eredu hibridoaBenetako Chrome saioa gailu eta IP batean, hodeiko logikak erritmoa, sekuentziazioa eta pertsonalizazioa kudeatzen dituelarik. Horrek benetako TLS hatz-marka bat, benetako IP helbide bat eta LinkedIn-en sistemek eskuzko jardueratik bereizi ezin duten arakatzaile-ingurune oso bat sortzen ditu. Eman izena doan Konnector.ai-n — gure exekuzio eredua arkitektura honen inguruan eraikita dago, hain zuzen ere.

LinkedIn automatizazioa detekzio geruza guztiak gainditzen dituena

Konnector.ai-k exekuzio-eredu hibrido bat erabiltzen du — benetako LinkedIn saio bateko arakatzailean oinarritutako ekintzak konbinatzen ditu erritmoa, pertsonalizazioa eta sekuentziaziorako hodeian orkestratutako logikarekin. Ez dago Chrome burugaberik zerbitzari partekatuetan. Ez dago DOM injekziorik. Ez dago datu-zentroko IPrik. LinkedIn automatizazioa besterik ez, lan intentzionala egiten duen profesional fokatu baten itxura duena.

📅 Erreserbatu doako demo bat → Ikusi nola kudeatzen dituen Konnector.ai-ren arkitekturak LinkedIn-ek 2026an erabiltzen dituen detekzio-geruza guztiak.

⚡ Eman izena doan → Hasi LinkedIn automatizazio segurua gaur — arakatzaile burugaberik gabe, debeku arriskurik gabe.

11x Zure LinkedIn Dibulgazioa

Automatizazioa eta Gen AI

Aprobetxatu LinkedIn Automation eta Gen AI-ren indarra zure irismena inoiz ez bezala areagotzeko. Erabili astero milaka bezerori AI-k bultzatutako iruzkinekin eta zuzendutako kanpainekin, guztiak lider-genuen plataforma bakarretik.

Galdera arruntak

LinkedIn-ek hainbat detekzio-geruza erabiltzen ditu aldi berean, besteak beste, TLS hatz-markak, navigator.webdriver bandera, falta diren arakatzailearen propietateak (pluginak, WebGL, window.chrome), DOM injekzio-seinaleak, IP jarraipena eta portaeraren analisia. Seinale konbinatu hauek automatizazio burugabea oso detektagarria egiten dute.

Bai. Puppeteer eta Playwright konfigurazio lehenetsiek automatizazio seinale argiak erakusten dituzte, hala nola navigator.webdriver = true, plugin zerrenda hutsak, software bidez errendatutako WebGL eta identifikagarriak diren JavaScript objektuak. LinkedIn-ek adierazle horiek denbora errealean egiaztatzen ditu aktiboki.

TLS hatz-markak arakatzaile batek konexio seguru bat nola abiarazten duen aztertzen du. Tresna burugabeak esku-emate eredu desberdina sortzen dute benetako arakatzaileekin alderatuta, LinkedIn-ek orria kargatu aurretik automatizazioa detektatzeko aukera emanez.

Bai. LinkedIn-ek IP portaeran, TLS hatz-marketan eta geokokapen ereduetan dauden desadostasunak identifikatu ditzake erabiltzaileen ekintzak gertatu aurretik, sare mailako detekzioa iragazki goiztiarrenetako bat bihurtuz.

Ez. Hodeian oinarritutako tresnek arriskua areagotzen dute datu-zentroetako IP helbideetan, proxy partekatuetan edo arakatzailearen konfigurazio lehenetsietan oinarritzen badira. Segurtasuna benetako arakatzailearen seinaleak, IP helbideak eta gizakien antzeko portaera konbinatzearen mende dago.

Planteamendurik seguruena benetako Chrome arakatzailearen saio bat zure gailuan eta IP helbidean erabiltzen duen eredu hibridoa da, programazio eta sekuentziaziorako automatizazio logika adimendunarekin konbinatuta. Horrek seinale naturalak eta gizakien antzekoak sortzen ditu.

Bai. IP helbideen aldaketa maiztasuna, kokapen geografikoaren desadostasunak edo "bidaia ezinezko" ereduak (herrialde ezberdinetatik denbora gutxian saioa hastea) automatizazioaren adierazle sendoak dira.

Bidaia ezinezkoa gertatzen da kontu batek kokapen geografikoki urrunetatik denbora-tarte ez-errealista batean saioa hasten duenean. LinkedIn-ek portaera susmagarri gisa markatzen du hau eta kontua mugatu dezake.

Bai. LinkedIn-ek DOM injekzioak eta luzapenek eragindako script-portaera ezohikoak detektatu ditzake. Gaizki eraikitako tresnek arrasto identifikagarriak uzten dituzte arakatzailearen ingurunean.

Bai. LinkedIn-ek klik egiteko denbora, idazteko ereduak, korritze-portaera eta interakzio-sekuentziak kontrolatzen ditu. Ekintza ezin hobeto neurtuak edo errepikakorrak automatizazioaren adierazle sendoak dira.

LinkedIn automatizazioa ez da legez kanpokoa, baina LinkedIn-en zerbitzu-baldintzak urra ditzake gizakiak ez diren portaerak imitatzen baditu edo baimenik gabeko tresnak erabiltzen baditu. Horrek abisuak, murrizketak edo kontuen debekuak ekar ditzake.

Bai. Mezularitza pertsonalizatu eta gizatiarrak spam seinaleak murrizten ditu eta parte-hartzea hobetzen du. Detekzio arriskua ezabatzen ez badu ere, kanpainaren errendimendu orokorra nabarmen hobetzen du.

IP erresidentzialek erabiltzaileen benetako portaera imitatzen laguntzen dute, zure jarduera kokapen geografiko koherente batekin lerrokatuz. Susmoak murrizten dituzte datu-zentroetako edo proxy partekatuetako IPekin alderatuta.

Bai. Tarte finkoak, bidalketa masiboak edo jarduera-punta ez-naturalak erraz detektatzen dira. Denboraren aldakuntza naturala ezinbestekoa da giza portaera imitatzeko.

Bai. LinkedIn-ek arakatzailearen atributu sakonagoak aztertzen ditu, hala nola gailuaren konfigurazioa, errendatze-portaera, instalatutako pluginak eta hardware-seinaleak, arakatzailearen hatz-marka bakarra sortzeko.

Nabigatzailearen hatz-markak erabiltzaile bat arakatzailearen eta gailuaren ezaugarri berezietan oinarrituta identifikatzeko prozesua da. Automatizazio tresnek askotan huts egiten dute ezaugarri horiek zehatz-mehatz erreplikatzeko, eta horrek detekzioa errazten du.

Erabili benetako arakatzaile saioak, IP helbide koherenteak, jarduera mailakatua, mezularitza pertsonalizatua eta denboraren aldaketa naturalak. Saihestu bolumen oldarkorra eta eredu ez-naturalak.

Bolumenean oinarritzea kalitatearen gainetik. Bolumen handiko eta generikoki zabaldutako hedapena, denbora eskasarekin eta pertsonalizaziorik gabe, da detekzioa abiarazteko eta erantzun-tasak murrizteko modurik azkarrena.

Bai. Hainbat gailutatik edo ingurune ezezagunetatik saioa hastean, segurtasun-egiaztapenak eragin daitezke eta detekzio-arriskua handitu.

Eskuzko laguntza berez seguruagoa da, giza seinale naturalak sortzen baititu. Hala ere, giza portaera imitatzen duen automatizazio ondo konfiguratuak antzeko segurtasun mailak lor ditzake.