Les mesures de sécurité de LinkedIn sont plus rapides, plus intelligentes et plus difficiles à contourner que jamais. L'outil que vous choisissez est désormais le facteur déterminant pour la sécurité de votre compte.

Si vous automatisez vos prises de contact sur LinkedIn depuis un certain temps, vous avez probablement constaté des changements importants. Les limites de demandes de connexion sont plus strictes.

Les restrictions s'appliquent plus rapidement. Et la récupération ? C'est devenu un processus lent et fastidieux, sans aucune garantie que votre compte retrouve son fonctionnement optimal.

Les systèmes de détection de LinkedIn ont considérablement évolué. Ce qui fonctionnait dans 2023 a à peine survécu à 2024En 2025, la plateforme a déployé son modèle de sécurité Zero Trust, une architecture conçue pour vérifier chaque session, chaque action et chaque appareil. En 2026, l'application des règles n'est plus seulement réactive, mais aussi prédictive.

Cet article ne porte pas sur l'outil qui possède les meilleures fonctionnalités, le plus d'intégrations ou un tableau de bord plus élégant. Il aborde un sujet plus fondamental : Quelle architecture permet à votre compte LinkedIn de rester actif ?

Voici ce que la plupart des gens ignorent : la majorité des avertissements concernant les outils d’automatisation LinkedIn, ceux qui entraînent des restrictions temporaires, des limites de connexion et des exclusions définitives, proviennent d’une seule et même catégorie d’outils. À la fin de cet article, vous comprendrez précisément pourquoi.

Comment fonctionnent réellement les extensions Chrome (et ce que LinkedIn voit)

Entrons un instant dans les détails techniques, en langage clair.

Lorsque vous installez une extension Chrome d'automatisation LinkedIn, celle-ci injecte du code directement dans votre onglet LinkedIn. Elle manipule le DOM (la structure sous-jacente de la page web), clique sur des boutons, fait défiler les profils et envoie des messages en imitant vos actions dans le navigateur.

Voici l'élément crucial : Chaque action s'exécute côté client. Cela signifie que l'extension fonctionne à partir de votre adresse IP, de l'empreinte numérique de votre navigateur et de vos cookies de session. Les scripts de détection front-end de LinkedIn peuvent observer en temps réel les modifications apportées au DOM par l'extension.

Idée fausse commune

LinkedIn peut-il détecter des délais aléatoires « semblables à ceux des humains » ?

Oui. L'analyse des comportements va bien au-delà des intervalles de temps. Les systèmes de détection de LinkedIn analysent les trajectoires de la souris, le comportement de défilement, les coordonnées des clics et les séquences d'actions. Une extension qui ajoute des délais aléatoires de 3 à 7 secondes entre les actions révèle toujours des comportements automatisés dans tous les autres domaines. Ces délais ne font que masquer un comportement fondamentalement détectable.

C’est pourquoi les extensions Chrome sont la principale source d’alertes des outils d’automatisation LinkedIn. L’extension est littéralement infiltrée sur la page d’accueil de LinkedIn et la manipule sous le regard de LinkedIn.

Le problème des comptes multiples

La situation s'aggrave si vous gérez plusieurs comptes LinkedIn. Utiliser plusieurs comptes via des extensions sur le même navigateur et la même adresse IP est l'un des principaux signaux d'alarme du système de détection de LinkedIn. Même empreinte du navigateur, même adresse IP, comptes différents, comportements similaires des extensions : pour les systèmes de LinkedIn, il s'agit d'un signe indéniable d'abus d'automatisation.

Comment fonctionnent les outils basés sur le cloud (et pourquoi leur architecture est fondamentalement différente)

Les outils d'automatisation LinkedIn basés sur le cloud adoptent une approche totalement différente. Au lieu d'injecter du code dans votre navigateur, ils fonctionnent depuis un serveur distant. Votre navigateur n'intervient jamais dans le processus d'automatisation.

Voici ce que cela signifie en pratique :

- Adresses IP dédiées Des proxys résidentiels rotatifs sont attribués à chaque compte, de sorte que chaque compte semble se connecter depuis son propre emplacement sur son propre appareil.

- La gestion des sessions s'effectue côté serveur., complètement en dehors de la couche de détection frontale de LinkedIn

- Aucune injection de code, aucune manipulation du DOMet aucune incohérence d'empreinte digitale du navigateur

- Aucune dépendance à l'égard de l'état de votre ordinateur.L'automatisation fonctionne 24h/24 et 7j/7 en arrière-plan.

Cette architecture est conforme au modèle de sécurité Zero Trust de LinkedIn pour 2026. Pour LinkedIn, une session dans le cloud équivaut à une connexion depuis un autre appareil, ce qui est tout à fait normal à l'heure où les utilisateurs accèdent à LinkedIn depuis leurs téléphones, tablettes, ordinateurs portables et ordinateurs de bureau tout au long de la journée.

Key A emporter

L'automatisation LinkedIn basée sur le cloud est considérée comme une architecture plus sûre car elle opère au niveau de l'infrastructure et non au niveau du navigateur. Les scripts front-end de LinkedIn n'ont rien à détecter puisque l'automatisation n'interagit jamais avec l'interface utilisateur.

Matrice des risques 2026 : Comparaison côte à côte

Voici comment les deux architectures se comparent sur tous les aspects importants en matière de sécurité :

| Facteur de risque | Extension Chrome | Outil basé sur le cloud |

|---|---|---|

| Détection d'injection DOM | Risque élevé — s'injecte directement dans la page LinkedIn | Aucun risque — aucune interaction avec le navigateur |

| Empreinte du navigateur | Exposed — utilise votre véritable empreinte digitale | Session cloud isolée et dédiée |

| Exposition de l'adresse IP | Votre adresse IP personnelle/professionnelle est visible. | Adresses IP résidentielles ou dédiées par compte |

| Sécurité multi-comptes | Signe alarmant : même navigateur, même adresse IP | Environnements entièrement isolés par compte |

| Analyse des schémas comportementaux | Détectables — schémas machine visibles côté client | Exposition minimale — les actions se déroulent côté serveur |

| Capacité d'échauffement | Vous devez être en ligne et actif. | S'exécute automatiquement en arrière-plan |

| Compatibilité Zero Trust | Conflits avec la vérification de session | Apparaît comme un appareil supplémentaire légitime |

| Diagnostic de restriction | Difficile — mêlé à des activités personnelles | Journaux, tableaux de bord et assistance clairs |

Le facteur « échauffement » : pourquoi les outils cloud ont un avantage structurel

En 2026, la phase de préparation n'est plus une option. L'algorithme de LinkedIn repère les comptes qui passent d'une activité inactive à une activité intense du jour au lendemain. Si votre compte est resté silencieux pendant des semaines et envoie soudainement 50 demandes de connexion en une journée, c'est un signal d'alarme, quel que soit l'outil utilisé.

Voici comment préparer un nouveau compte LinkedIn à l'automatisation :

Commencez par une activité discrète et naturelle : consultations de profil, interactions avec le contenu, abonnements et quelques demandes de connexion par jour. Augmentez progressivement le volume sur une période de 2 à 3 semaines jusqu’à atteindre votre objectif. L’algorithme de LinkedIn comprendra ainsi que votre compte est actif et se développe de façon naturelle.

C’est là que la différence architecturale devient concrète :

Extensions Chrome Pour que les actions de pré-initialisation s'exécutent, vous devez être connecté à Internet, votre navigateur ouvert et l'extension activée. Si vous fermez votre ordinateur portable, la pré-initialisation s'interrompt. Si vous partez en vacances, votre compte redevient inactif.

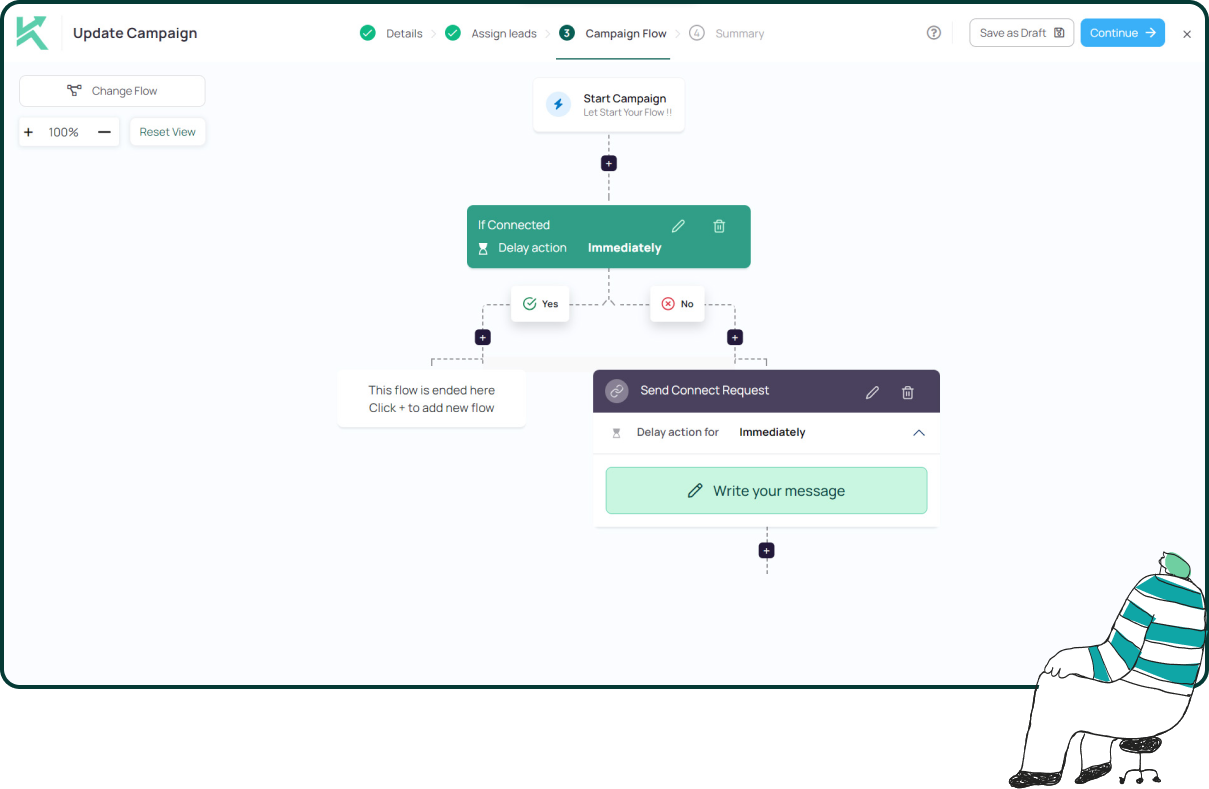

Outils basés sur le cloud Konnector.AI exécute automatiquement en arrière-plan des micro-actions préparatoires : consultations de profil, abonnements, interactions avec le contenu, le tout simulant une montée en puissance progressive et organique sur plusieurs jours et semaines, sans aucune intervention de votre part. Votre compte reste actif en permanence, que vous soyez à votre bureau ou non.

Que se passe-t-il lorsque les choses tournent mal : restriction et rétablissement

Aucun système n'est infaillible. Même avec les meilleurs outils et les paramètres les plus restrictifs, des limitations peuvent survenir. L'important est de diagnostiquer et de résoudre le problème rapidement.

Si vous vous demandez ce que vous devez faire si votre compte LinkedIn est restreint, voici un guide simple :

Arrêtez immédiatement toute automatisation. Attendez 24 à 48 heures avant d'entreprendre toute action. Analysez votre activité récente afin d'identifier tout élément susceptible d'avoir déclenché la restriction : pics de volume soudains, séquences agressives ou taux élevés de signalements de spam. Si vous utilisez un outil cloud, consultez les journaux d'activité pour identifier l'élément déclencheur précis. Reprenez progressivement votre activité à un volume nettement inférieur.

Les restrictions des extensions Chrome sont plus difficiles à diagnostiquer car leur origine est étroitement liée à votre activité de navigation. S'agit-il de l'extension elle-même ? D'une action manuelle de votre part ? D'une mise à jour du navigateur ayant modifié un paramètre d'empreinte numérique ? Le champ des possibles pour le débogage est immense.

Les outils basés sur le cloud offrent généralement des journaux d'activité détaillés, des tableaux de bord et une assistance dédiée pour identifier précisément la cause d'une restriction. L'automatisation étant indépendante de votre activité personnelle, la relation de cause à effet est beaucoup plus claire.

Lire la suite—-> Que faire si votre compte LinkedIn est restreint ?

Comment éviter la « prison LinkedIn »

- Respectez les limites hebdomadaires de demandes de connexion. Le seuil recommandé par LinkedIn se situe entre 100 et 150 visites par semaine pour les comptes actifs et bien établis. Les comptes récents ou ayant fait l'objet d'une restriction doivent rester bien en deçà de ce seuil.

- Ne jamais dépasser les seuils de messages quotidiens. Rester en dessous de 50 à 70 messages par jour est considéré comme une fourchette sûre et largement acceptée.

- Évitez les séquences agressives avec les prospects peu prometteurs. Le fait de relancer plusieurs fois une personne qui n'a pas répondu est considéré comme un comportement de spam par les systèmes de LinkedIn.

- Surveillez votre taux d'acceptation. Si moins de 20 à 30 % de vos demandes de connexion sont acceptées, c'est votre ciblage qui doit être amélioré, et non le volume.

Sales Navigator change-t-il la donne en matière de sécurité ?

C’est l’une des questions les plus fréquentes concernant l’automatisation sur LinkedIn, et la réponse est souvent mal comprise.

L'utilisation de Sales Navigator rend-elle mon automatisation plus sûre ? Non. Sales Navigator est une couche de données et de filtrage, et non une couche de protection. Il ne protège pas votre compte contre la détection et ne rend pas l'automatisation intrinsèquement moins risquée.

Cependant, Sales Navigator améliore la sécurité. indirectementUn meilleur ciblage signifie moins de messages non pertinents, donc moins de clics sur « Signaler comme spam » de la part des destinataires, et donc une meilleure réputation de l'expéditeur. Cette amélioration de la sécurité provient de une meilleure précision de ciblage, non pas grâce à l'outil lui-même.

C’est pourquoi cette combinaison est essentielle. Les outils cloud qui s’intègrent à Sales Navigator, comme Konnector.AI, allient un ciblage plus précis à une infrastructure plus sécurisée. Vous bénéficiez ainsi de la précision des filtres de Sales Navigator et de la sécurité architecturale d’une exécution dans le cloud. Les outils d’automatisation de Sales Navigator sont plus performants lorsqu’ils sont associés à une architecture cloud, et non à des extensions.

Lire la suite—-> Utilisez LinkedIn Sales Navigator gratuitement avec l'extension Konnector.AI

La question du VPN et du proxy

LinkedIn peut-il détecter si j'utilise un VPN ou un proxy ?

Oui. LinkedIn peut détecter la plupart des adresses IP des VPN commerciaux et des serveurs proxy de centres de données. Ces plages d'adresses IP sont bien connues et fréquemment signalées par les systèmes de sécurité de LinkedIn.

Voici pourquoi un VPN ne résout pas le problème des extensions Chrome : même avec un VPN masquant votre adresse IP, L'extension continue d'injecter du code dans le DOM.La couche IP ne constitue qu'un vecteur de détection parmi d'autres. Les scripts frontaux de LinkedIn peuvent toujours détecter la manipulation du DOM, les schémas d'interaction de type machine et les incohérences de l'empreinte du navigateur.

Les outils basés sur le cloud utilisent des adresses IP résidentielles ou dédiées, beaucoup plus difficiles à détecter car elles ressemblent à des connexions Internet grand public classiques. Mais surtout, ils éliminent complètement les autres vecteurs de détection : aucune injection DOM, aucune exposition de l’empreinte du navigateur, aucune analyse des comportements côté client.

Le vrai problème : Un VPN est un palliatif qui masque le problème. L'architecture de l'outil importe davantage que la couche IP placée devant lui.

Pourquoi Konnector.AI a conçu une approche axée sur le cloud (et non comme une idée de dernière minute)

Konnector.AI a été conçu dès le départ comme une plateforme d'automatisation LinkedIn basée sur le cloud, et non comme une extension Chrome à laquelle on aurait ajouté une option cloud ultérieurement. Cette distinction est importante car l'architecture complète du produit, de la gestion des sessions à la gestion des adresses IP en passant par la logique de pré-activation, a été bâtie selon des principes de sécurité natifs du cloud.

À propos de l'extension Chrome Konnector

Konnector possède bien une extension Chrome, mais son fonctionnement est fondamentalement différent de celui des extensions d'automatisation. L'extension Konnector n'effectue pas d'automatisation du navigateur. Il ne fonctionne pas à partir de votre adresse IP, de l'empreinte numérique de votre navigateur ni de vos cookies de session. Son seul but est de faciliter la connexion à votre compte LinkedIn et la collecte de listes de prospects. Même en utilisant l'extension Chrome de Konnector, Toutes les activités LinkedIn se déroulent sur une session cloud dédiéeAucune action n'est effectuée sur votre navigateur. Aucune injection HTML n'est effectuée. Votre adresse IP n'est jamais utilisée. Votre navigateur n'est jamais utilisé.

Fonctionnalités de sécurité axées sur le cloud de Konnector.AI

Chaque fonctionnalité a été conçue dès le départ pour protéger le compte, et non ajoutée ultérieurement.

La principale différence : lorsque les systèmes de LinkedIn analysent une session Konnector.AI, ils ne voient qu’un utilisateur se connectant depuis un autre appareil. Aucune manipulation du DOM n’est détectée, aucun code d’extension n’est signalé et aucune anomalie d’empreinte du navigateur ne déclenche d’alerte. La session est structurellement invisible pour les vecteurs de détection qui repèrent les extensions Chrome.

Le Verdict

Les extensions Chrome ne sont pas intrinsèquement « mauvaises ». Nombre d'entre elles ont été conçues avec de bonnes intentions et proposent des fonctionnalités utiles. Cependant, leur architecture, qui consiste à injecter du code dans l'onglet LinkedIn de votre navigateur et à fonctionner depuis votre session personnelle, vous expose à des risques de détection que les outils cloud n'ont tout simplement pas.

En 2026, grâce aux mises à jour Zero Trust de LinkedIn et à des systèmes de détection plus intelligents, L'outil d'automatisation LinkedIn le plus sûr est celui qui n'accède jamais à votre navigateur.

L'architecture basée sur le cloud est plus sûre. Point final.

Et parmi les outils cloud, privilégiez ceux conçus dès le départ pour le cloud, comme Konnector.AI, plutôt que ceux qui ont ajouté une option cloud a posteriori. Profitez du meilleur des deux mondes et découvrez comment automatiser vos prises de contact sur LinkedIn en toute sécurité. réserver une démo avec nous!

Multipliez par 11 votre portée sur LinkedIn avec

Automatisation et Gen AI

Exploitez la puissance de LinkedIn Automation et de Gen AI pour amplifier votre portée comme jamais auparavant. Engagez des milliers de prospects chaque semaine avec des commentaires pilotés par l'IA et des campagnes ciblées, le tout à partir d'une seule et même plateforme de génération de leads.

Questions fréquemment posées

Oui. Les outils basés sur le cloud sont structurellement plus sûrs car ils exécutent l'automatisation depuis des serveurs distants plutôt que depuis votre navigateur. Cela élimine les principaux signaux de détection tels que l'injection DOM, l'exposition de l'empreinte numérique du navigateur et le suivi du comportement côté client, que les extensions ne peuvent pas masquer.

Oui. LinkedIn peut détecter les schémas d'automatisation au niveau du navigateur, notamment la manipulation du DOM, les séquences de clics, le comportement de défilement et les anomalies d'empreinte du navigateur. Les extensions fonctionnent au sein de votre session et sont donc visibles par les systèmes de surveillance front-end de LinkedIn.

Les restrictions sont généralement déclenchées par des signaux comportementaux, et non par l'outil lui-même. Des pics d'activité soudains, un volume de sollicitations excessif, de faibles taux d'acceptation, des messages répétitifs ou plusieurs comptes utilisant le même navigateur/la même adresse IP peuvent activer le système de gestion des risques de LinkedIn.

Le système Zero Trust de LinkedIn vérifie chaque session de connexion, appareil et activité au lieu de présumer de la confiance. Ainsi, les outils d'automatisation qui imitent les actions du navigateur sont plus faciles à repérer, tandis que l'automatisation côté serveur qui apparaît comme une connexion normale à un appareil est moins suspecte.

Non. Un VPN masque uniquement votre adresse IP. Il ne dissimule pas les signaux d'automatisation du navigateur, tels que les injections DOM, les comportements de navigation ou les incohérences d'empreinte numérique. Les systèmes de détection évaluent de multiples facteurs, et pas seulement la localisation IP.

Commencez par des actions peu fréquentes comme consulter votre profil, aimer des publications, vous abonner à des comptes et envoyer quelques demandes de connexion par jour. Augmentez progressivement votre activité sur une période de 2 à 3 semaines. Cela permettra de créer des signaux de confiance comportementaux qui indiqueront à LinkedIn que votre compte est actif et se développe naturellement.

Non. Sales Navigator améliore la précision du ciblage, mais ne réduit pas le risque de détection par l'automatisation. La sécurité repose sur la qualité du comportement et l'architecture de l'outil, et non sur l'utilisation de Sales Navigator en elle-même.

La configuration la plus sûre combine

• exécution basée sur le cloud

• environnements de session dédiés

• limites d'activité intelligentes

• échauffement progressif

• haute précision de ciblage

Cette combinaison minimise les signaux de détection tout en conservant un comportement d'apparence naturelle.

Oui. Utiliser plusieurs comptes depuis le même navigateur ou la même adresse IP représente un risque majeur. Les systèmes de LinkedIn peuvent détecter des empreintes digitales et des schémas d'activité identiques sur plusieurs comptes, ce qui entraîne souvent des restrictions.

Arrêtez immédiatement l'automatisation, attendez 24 à 48 heures, examinez l'activité récente pour identifier les éléments déclencheurs, réduisez considérablement le volume d'activité, puis reprenez-la progressivement. Cette approche lente témoigne d'un comportement normal de l'utilisateur et augmente les chances de rétablissement.