D'Ëmsetzung vu LinkedIn ass méi séier, méi intelligent a méi schwéier réckgängeg ze maachen wéi jee virdrun. Den Tool, deen Dir wielt, ass elo déi eenzeg gréisst Variabel, déi dovun ofhält, ob Äre Kont sécher bleift.

Wann Dir d'Outreach op LinkedIn schonn eng Zäit automatiséiert, hutt Dir wahrscheinlech gemierkt, datt d'Landschaft sech ënner Äre Féiss verännert. D'Limiten fir Verbindungsufroen si méi enk.

Restriktioune geschéien méi séier. An d'Erhuelung? Et ass e luesen, schmerzhafte Prozess ginn, ouni Garantie, datt Äre Kont nees voll a ganz gesond ass.

D'Detektiounssystemer vu LinkedIn hunn sech däitlech entwéckelt. Wat huet funktionéiert an 2023 huet 2024 kaum iwwerlieft, an bis 2025 huet d'Plattform säin Zero-Trust Sécherheetsmodell agefouert, eng Architektur déi entwéckelt gouf fir all Sessioun, all Aktioun, all Apparat ze verifizéieren. Am Joer 2026 ass d'Ëmsetzung net nëmme reaktiv. Si ass prädiktiv.

Dësen Artikel geet net doriwwer, wéi en Tool besser Funktiounen, méi Integratiounen oder en eleganteren Dashboard huet. Et geet ëm eppes méi Grondleeëndes: Wéi eng Architektur hält Äre LinkedIn-Kont um Liewen?

Hei ass wat déi meescht Leit net realiséieren: Déi meescht Warnungen iwwer d'Automatiséierungstools vu LinkedIn, déi zu temporäre Restriktiounen, Verbindungslimiten a komplette Spären féieren, stamen aus enger spezifescher Kategorie vun Tools. An um Enn vun dësem Artikel wäert Dir genau verstoen firwat.

Wéi Chrome Extensiounen tatsächlech funktionéieren (a wat LinkedIn gesäit)

Loosst eis e Moment technesch ginn, a klorer Sprooch.

Wann Dir eng LinkedIn Automation Chrome Extensioun installéiert, gëtt Code direkt an Ärem LinkedIn Browser Tab bäigefüügt. Et manipuléiert den DOM (déi ënnerläit Struktur vun der Websäit), klickt op Knäppercher, scrollt duerch Profiler a schéckt Messagen andeems et Är Aktiounen am Browser imitéiert.

Hei ass den entscheedenden Deel: all Aktioun leeft op der Client-Säit. Dat heescht, d'Extensioun funktionéiert mat Ärer IP-Adress, Ärem Browser-Fangerofdrock an Äre Sessiounscookien. D'Frontend-Detektiounsskripte vu LinkedIn kënnen d'DOM-Manipulatioun vun der Extensioun a Echtzäit gesinn.

Gemeinsam Mëssverständnis

Kann LinkedIn "mënschähnlech" zoufälleg Verspéidungen erkennen?

Jo. Musteranalyse geet wäit iwwer Zäitintervaller eraus. D'Detektiounssystemer vu LinkedIn analyséieren Mausbewegungsbunnen, Scrollverhalen, Klickkoordinaten an Aktiounssequenzen. Eng Extensioun, déi zoufälleg Verspéidungen vun 3-7 Sekonnen tëscht Aktiounen derbäisetzt, weist ëmmer nach Maschinnmuster an all aner Dimensioun. D'Verspéidungen sinn eng dënn Verkleedung fir e fundamental detektéierbart Verhalen.

Dofir ausléisen Chrome-Extensiounen déi meescht Warnungen iwwer d'Automatiséierungsinstrumenter vu LinkedIn. D'Extensioun sëtzt wuertwiertlech an der Haaptentrée vu LinkedIn a manipuléiert d'Säit, während LinkedIn kuckt.

De Problem mat verschiddene Konten

Et gëtt méi schlëmm wann Dir verschidde LinkedIn Konten verwaltet. Verschidde Konten iwwer Extensiounen am selwechte Browser an IP Adress ze bedreiwen ass ee vun de gréisste Warnsignaler am Detektiounssystem vu LinkedIn. Deeselwechte Browser-Fangerofdrock, déiselwecht IP, verschidde Konten, déiselwecht Verhalensmuster vun den Extensiounen. Fir d'Systemer vu LinkedIn ass dëst en onmëssverständlecht Signal fir Mëssbrauch vun der Automatiséierung.

Wéi Cloud-baséiert Tools funktionéieren (a firwat d'Architektur fundamental anescht ass)

Cloud-baséiert LinkedIn-Automatiséierungstools hunn eng ganz aner Approche. Amplaz Code an Äre Browser ze sprëtzen, funktionéiere se vun engem externen Server aus. Äre Browser ass ni am Automatiséierungsprozess involvéiert.

Hei ass wat dat an der Praxis bedeit:

- Engagéierten IP Adressen oder rotéierend Wunn-Proxies ginn pro Kont zougewisen, sou datt all Kont sech vun senger eegener Plaz op sengem eegenen Apparat aus aloggt.

- Sessiounsverwaltung geschitt server-sidesch, komplett ausserhalb vun der Frontend-Detektiounsschicht vu LinkedIn

- Keng Code-Injektioun, keng DOM-Manipulatioun, a keng Browser-Fangerofdrock-Inkonsistenzen

- Keng Ofhängegkeet vun Ärem Computer, wann en un ass, d'Automatiséierung leeft 24/7 am Hannergrond

Dës Architektur entsprécht dem Sécherheetsmodell Zero-Trust vu LinkedIn vun 2026. Fir LinkedIn gesäit eng Cloud-baséiert Sessioun aus wéi wann e Benotzer sech vun engem aneren Apparat aloggt, wat e ganz normales Verhalen an enger Welt ass, wou d'Leit de ganzen Dag iwwer vun Telefonen, Tableten, Laptops an Desktops op LinkedIn zougräifen.

Schlëssel Takeaway

Cloud-baséiert LinkedIn-Automatiséierung gëllt als déi méi sécher Architektur, well se op Infrastrukturniveau funktionéiert, net op Browserniveau. Et gëtt näischt fir d'Frontend-Skripter vu LinkedIn ze erkennen, well d'Automatiséierung ni de Frontend beréiert.

D'Risikomatrix 2026: Vergläich niewentenee

Hei ass wéi déi zwou Architekturen sech a jiddwer wichteger Sécherheetsaspekt vergläichen:

| Risiko Faktor | Chrome Extension | Cloud-baséiert Tool |

|---|---|---|

| DOM-Injektiounsdetektioun | Héije Risiko - injizéiert direkt op d'LinkedIn Säit | Kee Risiko - keng Browserinteraktioun |

| Browser Fangerofdrock | Ausgesat — benotzt Äre richtege Fangerofdrock | Isoléiert — eng dedizéiert Cloud-Sëtzung |

| IP Adress Expositioun | Är perséinlech/Büro-IP ass sichtbar | Privat- oder dedizéiert IP-Adressen pro Kont |

| Sécherheet vu verschiddene Konten | Grouss Warnsignal - selwechte Browser, selwecht IP | Voll isoléiert Ëmfeld pro Kont |

| Verhalensmusteranalyse | Noweisbar — Maschinnemuster sichtbar op der Clientsäit | Minimal Belaaschtung - Aktiounen geschéien op der Serversäit |

| Opwiermfäegkeet | Et ass verlaangt datt Dir online an aktiv sidd | Leeft automatesch am Hannergrond |

| Null-Trust-Kompatibilitéit | Konflikter mat der Sessiounsverifizéierung | Erschéngt als e legitimen zousätzlechen Apparat |

| Diagnos vun der Restriktioun | Schwiereg - verwéckelt mat perséinlecher Aktivitéit | Protokoller, Dashboards a Support läschen |

De "Opwiermungsfaktor": Firwat Cloud-Tools e strukturelle Virdeel hunn

Opwiermen ass am Joer 2026 net optional. De LinkedIn Algorithmus signaliséiert Konten, déi iwwer Nuecht vun dormant op héich Volumen ginn. Wann Äre Kont Wochelaang roueg war a plötzlech 50 Verbindungsufroen an engem Dag schéckt, ass dat e kloert rout Signal, egal wéi en Tool Dir benotzt.

Hei ass wéi Dir en neie LinkedIn-Kont fir d'Automatiséierung virbereede kënnt:

Fänkt mat enger organescher Aktivitéit un, déi net vill ze dinn huet: Profilopruff, Inhaltsinteraktioun, Follower an eng Handvoll Verbindungsufroen pro Dag. Erhéicht de Volume graduell iwwer 2-3 Wochen, bis Dir Äert Zilaktivitéitsniveau erreecht hutt. Dëst léiert dem LinkedIn Algorithmus, datt Äre Kont aktiv ass a vun Natur aus wiisst.

Hei gëtt den architektoneschen Ënnerscheed praktesch:

Chrome Extensiounen Dir musst online sinn, Äre Browser op an d'Extensioun lafen, fir datt d'Opwiermaktiounen ausgefouert kënne ginn. Wann Dir Äre Laptop zoumaacht, stoppt d'Opwiermung. Wann Dir an d'Vakanz gitt, gëtt Äre Kont erëm inaktiv.

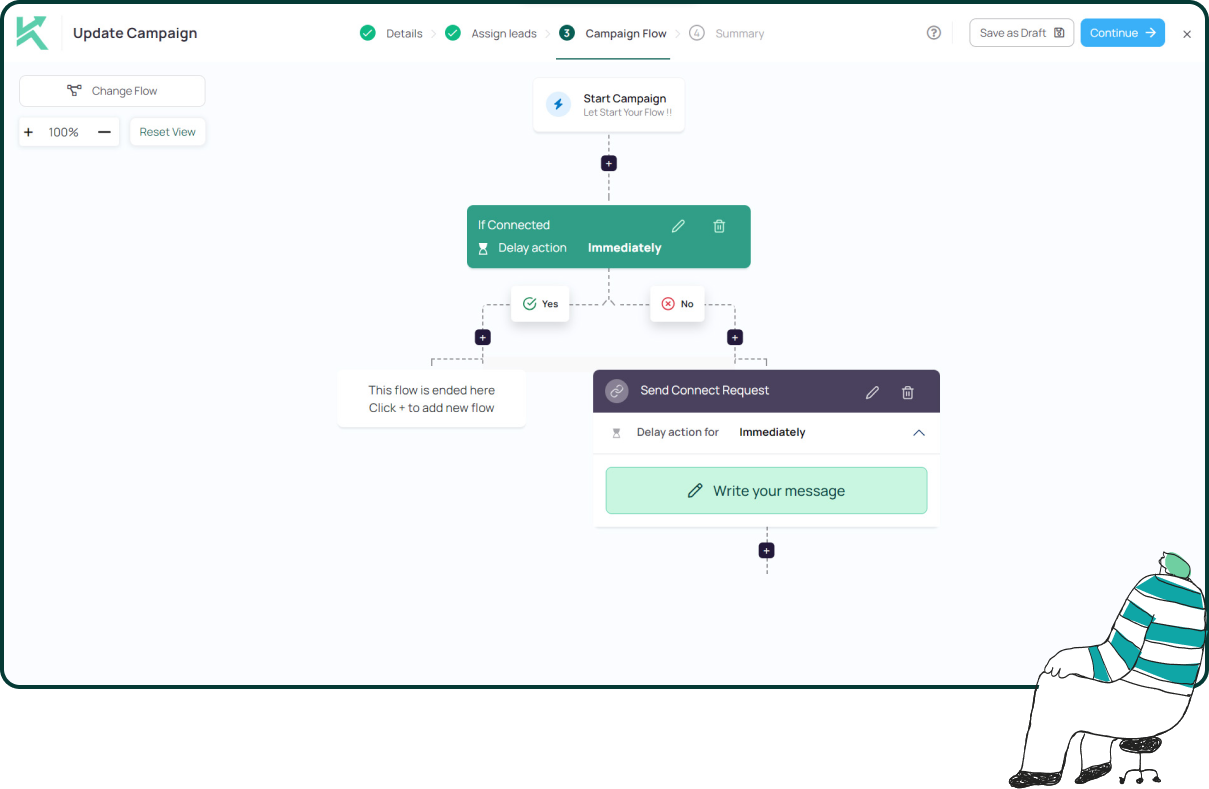

Cloud-baséiert Tools Wéi Konnector.AI, lafen automatesch Mikroaktiounen am Hannergrond fir d'Opwiermung: Profilopruff, Follower, Inhaltsinteraktioun, all simuléieren eng graduell, organesch Erhéijung iwwer Deeg a Wochen ouni manuell Ustrengung vun Ärer Säit. Äre Kont bleift konsequent aktiv, egal ob Dir um Schreifdësch sidd oder net.

Wat geschitt wann eppes falsch leeft: Restriktioun a Genesung

Kee System ass kugelsécher. Och mat dem beschten Tool an de konservativsten Astellungen kënnen Aschränkungen optrieden. Wat wichteg ass, ass wéi séier Dir de Problem diagnostizéiere kënnt a reparéiere kënnt.

Wann Dir Iech frot, wat Dir maache sollt, wann Äre LinkedIn-Kont limitéiert gëtt, hei ass eng einfach Uweisung:

Stoppt all Automatiséierung direkt. Waart 24-48 Stonnen ier Dir eppes maacht. Iwwerpréift Är rezent Aktivitéit op alles wat d'Restriktioun hätt ausgeléist kënne hunn: plötzlech Volumenspëtzten, aggressiv Sequenzen oder héich Spam-Meldungsraten. Wann Dir e Cloud-baséiert Tool benotzt, kontrolléiert d'Aktivitéitsprotokoller fir den exakten Ausléiser z'identifizéieren. Widderhuelt d'Aktivitéit graduell mat vill méi niddregem Volumen.

Restriktioune fir Chrome-Extensiounen si méi schwéier ze diagnostizéieren, well d'Ursaach mat Ärer perséinlecher Browseraktivitéit zesummenhänkt. War et d'Extensioun? War et eng manuell Aktioun, déi Dir gemaach hutt? War et en Browserupdate, deen e Fangerofdrockparameter geännert huet? D'Debugging-Uewerfläch ass enorm.

Cloud-baséiert Tools bidden typescherweis detailléiert Aktivitéitsprotokoller, Dashboards an engagéierten Support fir genee z'identifizéieren, wat eng Restriktioun ausgeléist huet. D'Automatiséierung ass vun Ärer perséinlecher Aktivitéit isoléiert, sou datt d'Ursaach-Wierkungs-Bezéiung vill méi kloer ass.

Weiderliesen—-> Wat sollt Dir maachen, wann Äre LinkedIn-Kont gespaart gëtt?

Wéi ee "LinkedIn Prisong" vermeit

- Respektéiert d'wëchentlech Limitte fir Verbindungsufroen. De Schwellwäert vu LinkedIn läit tëscht 100 an 150 pro Woch fir gesond, etabléiert Konten. Nei oder kierzlech limitéiert Konten sollten däitlech drënner bleiwen.

- Iwwerschreit ni déi deeglech Schwellwäerter fir Messagen. Ënner 50-70 Messagen pro Dag ze bleiwen ass e wäit akzeptéierte séchere Grenzwäert.

- Vermeit aggressiv Sequenzen op kale Perspektiven. Méifach Follow-ups op een, deen net geäntwert huet, signaliséieren Spamverhalen an de Systemer vu LinkedIn.

- Iwwerwaacht Är Akzeptanzquote. Wann manner wéi 20-30% vun Äre Verbindungsufroen akzeptéiert ginn, funktionéiert Är Targeting-Bedierfnesser, net Äert Volumen.

Ännert de Sales Navigator d'Sécherheetsgläichung?

Dëst ass eng vun den heefegsten Froen an der LinkedIn Automatiséierung, an d'Äntwert gëtt dacks falsch verstanen.

Mécht d'Benotzung vu Sales Navigator meng Automatiséierung méi sécher? Nee. Sales Navigator ass eng Daten- a Filterschicht, keng Schutzschicht. Et schützt Äre Kont net virun der Detektioun a mécht d'Automatiséierung net inherent manner riskant.

Sales Navigator verbessert awer d'Sécherheet indirektBesser Zilgrupp bedeit manner irrelevant Messagen, dat heescht manner Klicks op "Spam mellen" vun den Empfänger, wat e méi gesonde Ruff vum Sender bedeit. D'Sécherheetsverbesserung kënnt dovunner. besser Zilgenauegkeet, net vum Tool selwer.

Dofir ass dës Kombinatioun wichteg. Cloud-baséiert Tools, déi sech mat Sales Navigator integréieren, wéi Konnector.AI, kombinéieren eng besser Targeting-Funktioun mat enger méi sécherer Infrastruktur. Dir kritt d'Präzisioun vun de Filtere vu Sales Navigator mat der architektonescher Sécherheet vun enger Cloud-baséierter Ausféierung. D'Automatiséierungstools vu Sales Navigator funktionéieren am beschten, wa se mat enger Cloud-Architektur kombinéiert ginn, net mat Extensiounen.

Weiderliesen—-> Benotzt LinkedIn Sales Navigator gratis mat der Konnector.AI Extensioun

D'Fro iwwer VPN a Proxy

Kann LinkedIn erkennen, ob ech e VPN oder e Proxy benotzen?

Jo. LinkedIn kann déi meescht kommerziell VPN- an Datacenter-Proxy-IP-Adressen erkennen. Dës IP-Beräicher si bekannt a ginn dacks vun de Sécherheetssystemer vu LinkedIn markéiert.

Hei ass firwat e VPN de Problem mat Chrome-Extensioune net léist: och wann e VPN Är IP-Adress maskéiert, D'Extensioun sprëtzt nach ëmmer Code an den DOM.D'IP-Schicht ass nëmmen ee Detektiounsvektor. D'Frontend-Skripter vu LinkedIn kënnen nach ëmmer d'DOM-Manipulatioun, déi maschinnähnlech Interaktiounsmuster an d'Inkonsistenze vum Browser-Fangerofdrock gesinn.

Cloud-baséiert Tools benotzen IP-Adressen fir privat oder dedizéiert Persounen, déi däitlech méi schwéier ze identifizéieren sinn, well se ausgesinn wéi normal Internetverbindunge fir Konsumenten. Awer nach méi wichteg ass, datt se déi aner Detektiounsvektoren komplett eliminéieren: keng DOM-Injektioun, keng Browser-Fangerofdrock-Expositioun, keng Client-Säit Musteranalyse.

De richtege Punkt: E VPN ass just e Pflaster op dat falscht Problem. D'Architektur vum Tool ass méi wichteg wéi d'IP-Schicht, déi Dir virdrun placéiert.

Firwat Konnector.AI Cloud-First gebaut huet (net als Nofolger)

Konnector.AI gouf vum éischten Dag un als Cloud-baséiert LinkedIn-Automatiséierungsplattform entwéckelt, net als Chrome-Extensioun, déi spéider mat enger Cloud-Optioun integréiert gouf. Dës Ënnerscheedung ass wichteg, well déi ganz Produktarchitektur, vum Sessiounsmanagement iwwer d'IP-Handhabung bis zur Opwiermungslogik, op Cloud-native Sécherheetsprinzipie baséiert ass.

Iwwer d'Konnector Chrome Extensioun

Konnector huet zwar eng Chrome-Erweiderung, awer si funktionéiert fundamental anescht wéi Automatiséierungserweiderungen. D'Konnector-Erweiderung féiert keng Browserautomatiséierung duerch. Et funktionéiert net mat Ärer IP-Adress, Ärem Browser-Fangerofdrock oder Äre Sessiounscookien. Et existéiert nëmme fir Komfort: Äre LinkedIn-Kont ze verbannen a Leadlëschten einfach ze sammelen. Och wann Dir d'Chrome-Extensioun vu Konnector benotzt, All LinkedIn Aktivitéite geschéien op enger dedizéierter Cloud-SessiounEt geschéien keng Aktiounen an Ärem Browser. Keng HTML-Injektiounen. Är IP gëtt ni benotzt. Äre Browser gëtt ni benotzt.

Konnector.AI Cloud-First Sécherheetsfeatures

All Funktioun ass ronderëm de Kontschutz opgebaut, net spéider derbäigesat.

Den Haaptunterschied: Wann d'Systemer vu LinkedIn eng Konnector.AI Sessioun kucken, gesinn se nëmmen e Benotzer, deen sech vun engem aneren Apparat aus aloggt. Et gëtt keng DOM-Manipulatioun fir z'entdecken, kee Code fir d'Erweiderung ze markéieren, a keng Browser-Fangerofdrock-Anomalien fir eng Warnung auszeléisen. Et ass strukturell onsichtbar fir d'Detektiounsvektoren, déi Chrome-Erweiderungen erkennen.

d 'Urteel

Chrome-Extensiounen sinn net inherent "béis". Vill goufen mat gudden Absichten entwéckelt a bidden nëtzlech Funktiounen. Awer hir Architektur, wou Code an de Browser-Tab vu LinkedIn agesat gëtt a vun Ärer perséinlecher Sessioun aus funktionéiert, setzt Iech Detektiounsrisiken aus, déi Cloud-Tools einfach net hunn.

Am Joer 2026, mat den Zero-Trust Updates a méi intelligenten Detektiounssystemer vu LinkedIn, Dat sécherst LinkedIn Automatiséierungstool ass eent, dat ni Äre Browser beréiert.

Cloud-baséiert ass déi méi sécher Architektur. Punkt.

An ënner de Cloud-baséierten Tools, déi, déi Cloud-éischt gebaut goufen, wéi Konnector.AI, anstatt déi, déi spéider eng Cloud-Optioun op hir Extensioun integréiert hunn. Kritt dat Bescht aus béiden a léiert wéi Dir Är LinkedIn Outreach sécher automatiséiere kënnt andeems Dir... Buchung eng Demo mat eis!

11x Är LinkedIn Outreach Mat

Automatioun an Gen AI

Benutzt d'Kraaft vun LinkedIn Automation a Gen AI fir Är Erreeche wéi ni virdrun ze verstäerken. Engagéiert wöchentlech Dausende vu Leads mat AI-gedriwwene Kommentaren a geziilte Kampagnen - alles vun enger Lead-Gen Powerhouse Plattform.

Oft gestallten Froen

Jo. Cloud-baséiert Tools si strukturell méi sécher, well se Automatiséierung vu Remote-Serveren amplaz vun Ärem Browser ausféieren. Dëst läscht wichteg Detektiounssignaler wéi DOM-Injektioun, Browser-Fangerofdrock-Expositioun an d'Client-Säit Verhalens-Tracking, déi Extensiounen net verstoppe kënnen.

Jo. LinkedIn kann Automatiséierungsmuster op Browserniveau erkennen, dorënner DOM-Manipulatioun, Klicksequenzen, Scrollverhalen an Anomalien am Browser-Fangerofdrock. Extensiounen funktionéieren an Ärer Sessioun a maachen se fir d'Frontend-Iwwerwaachungssystemer vu LinkedIn sichtbar.

Restriktioune geschéien normalerweis wéinst Verhalenssignaler, net vum Tool selwer. Plötzlech Aktivitéitsspëtzen, aggressivt Outreach-Volumen, niddreg Akzeptanzraten, widderhuelend Messagerie-Muster oder verschidde Konten, déi deeselwechte Browser/IP benotzen, kënnen d'Risikosystemer vu LinkedIn ausléisen.

De Zero-Trust System vu LinkedIn verifizéiert all Login-Sitzung, Apparat an Aktivitéit, anstatt Vertrauen unzehuelen. Dëst bedeit datt Automatiséierungsinstrumenter, déi Browseraktiounen imitéieren, méi einfach ze markéieren sinn, während Server-Säit Automatiséierung, déi wéi e normale Login op engem Apparat erschéngt, manner verdächteg ass.

Nee. E VPN maskéiert nëmmen Är IP-Adress. Et verstoppt keng Browser-Automatiséierungssignaler wéi DOM-Injektiounen, Klickverhalensmuster oder Fangerofdrock-Inkonsistenzen. Detektiounssystemer evaluéieren verschidde Faktoren, net nëmmen d'IP-Lag.

Fänkt mat Aktiounen mat gerénger Volumen un, wéi Profilopruff, Likes, Follows an e puer Verbindungsufroen all Dag. Erhéicht d'Aktivitéit graduell iwwer 2-3 Wochen. Dëst baut Verhalensvertrauenssignaler op, déi op LinkedIn weisen, datt Äre Kont aktiv ass a sech natierlech entwéckelt.

Nee. Sales Navigator verbessert d'Genauegkeet vun der Zilgrupp, awer reduzéiert net d'Risiko vun der Automatiséierungserkennung. Sécherheet kënnt vun der Verhalensqualitéit an der Toolarchitektur, net vun der Benotzung vu Sales Navigator selwer.

Déi sécherst Konfiguratioun kombinéiert

• Cloud-baséiert Ausféierung

• speziell Sessiounsumgebungen

• intelligent Aktivitéitslimiten

• graduellt Opwiermen

• héich Zilgenauegkeet

Dës Kombinatioun miniméiert Detektiounssignaler, während gläichzäiteg e natierlecht ausgesinnt Verhalen erhale bleift.

Jo. D'Gestioun vu verschiddene Konten iwwer deeselwechte Browser oder IP-Adress ass e grousst Risikosignal. D'Systemer vu LinkedIn kënnen identesch Fangerofdréck an Aktivitéitsmuster op verschiddene Konten erkennen, wat dacks zu Restriktioune féiert.

Stoppt d'Automatiséierung direkt, waart 24–48 Stonnen, iwwerpréift déi rezent Aktivitéit op Ausléiser, reduzéiert d'Aktivitéitsvolumen däitlech a fänkt graduell erëm un. Lues a lues handelen signaliséiert dat normalt Benotzerverhalen a verbessert d'Chancen op Erhuelung.