LinkedIn handhaaft regels sneller, slimmer en is moeilijker terug te draaien dan ooit. De tool die je kiest, is nu de belangrijkste factor die bepaalt of je account veilig blijft.

Als je al een tijdje je LinkedIn-outreach automatiseert, heb je waarschijnlijk gemerkt dat er dingen veranderen. De limieten voor connectieverzoeken zijn strenger geworden.

Beperkingen worden steeds sneller ingevoerd. En herstel? Dat is een langzaam, pijnlijk proces geworden zonder garantie dat je account weer volledig functioneert.

De detectiesystemen van LinkedIn zijn aanzienlijk verbeterd. Wat werkte in 2023 heeft 2024 ternauwernood overleefd.En tegen 2025 introduceerde het platform zijn Zero-Trust-beveiligingsmodel, een architectuur die is ontworpen om elke sessie, elke actie en elk apparaat te verifiëren. In 2026 is de handhaving niet alleen reactief, maar ook voorspellend.

Dit artikel gaat niet over welke tool betere functies, meer integraties of een gestroomlijnder dashboard heeft. Het gaat over iets fundamentelers: Welke architectuur zorgt ervoor dat je LinkedIn-account actief blijft?

Wat de meeste mensen niet beseffen, is dat de meeste waarschuwingen van LinkedIn-automatiseringstools – de waarschuwingen die leiden tot tijdelijke beperkingen, connectielimieten en zelfs permanente blokkeringen – afkomstig zijn van één specifieke categorie tools. Aan het einde van dit artikel zul je precies begrijpen waarom.

Hoe Chrome-extensies daadwerkelijk werken (en wat LinkedIn ziet)

Laten we het even in eenvoudige taal uitleggen.

Wanneer je een Chrome-extensie voor LinkedIn-automatisering installeert, injecteert deze code rechtstreeks in je LinkedIn-browsertabblad. De extensie manipuleert de DOM (de onderliggende structuur van de webpagina), klikt op knoppen, scrollt door profielen en verstuurt berichten door je acties in de browser na te bootsen.

Dit is het cruciale deel: Elke actie wordt aan de clientzijde uitgevoerd. Dat betekent dat de extensie werkt op basis van je IP-adres, je browserfingerprint en je sessiecookies. De front-end detectiescripts van LinkedIn kunnen de DOM-manipulatie van de extensie in realtime zien.

Gebruikelijke misvatting

Kan LinkedIn "mensachtige" willekeurige vertragingen detecteren?

Ja. Patroonanalyse gaat veel verder dan alleen tijdsintervallen. De detectiesystemen van LinkedIn analyseren muisbewegingen, scrollgedrag, klikcoördinaten en actiesequenties. Een uitbreiding die willekeurige vertragingen van 3-7 seconden tussen acties toevoegt, vertoont nog steeds machinepatronen in alle andere dimensies. De vertragingen zijn slechts een dunne vermomming voor een fundamenteel detecteerbaar gedrag.

Dit is de reden waarom Chrome-extensies de meeste waarschuwingen van LinkedIn-automatiseringstools veroorzaken. De extensie bevindt zich letterlijk binnen de voordeur van LinkedIn en manipuleert de pagina terwijl LinkedIn toekijkt.

Het probleem met meerdere accounts

Het wordt nog erger als je meerdere LinkedIn-accounts beheert. Het gelijktijdig gebruiken van meerdere accounts via extensies in dezelfde browser en met hetzelfde IP-adres is een van de grootste rode vlaggen in het detectiesysteem van LinkedIn. Dezelfde browserfingerprint, hetzelfde IP-adres, verschillende accounts, hetzelfde gedragspatroon van de extensies. Voor de systemen van LinkedIn is dit een onmiskenbaar signaal van misbruik van automatisering.

Hoe cloudgebaseerde tools werken (en waarom de architectuur fundamenteel anders is)

Cloudgebaseerde LinkedIn-automatiseringstools hanteren een compleet andere aanpak. In plaats van code in je browser te injecteren, werken ze vanaf een externe server. Je browser is nooit betrokken bij het automatiseringsproces.

Dit betekent het volgende in de praktijk:

- Toegewijde IP-adressen Of er worden roterende residentiële proxy's aan elk account toegewezen, waardoor het lijkt alsof elk account inlogt vanaf zijn eigen locatie op zijn eigen apparaat.

- Sessiebeheer vindt plaats aan de serverzijde.volledig buiten de front-end detectielaag van LinkedIn

- Geen code-injectie, geen DOM-manipulatie.en geen inconsistenties in browserfingerprints

- Het is niet nodig dat uw computer aan staat.De automatisering draait 24/7 op de achtergrond.

Deze architectuur sluit aan bij LinkedIn's Zero-Trust-beveiligingsmodel voor 2026. Voor LinkedIn ziet een cloudgebaseerde sessie eruit alsof een gebruiker inlogt vanaf een ander apparaat, wat volkomen normaal gedrag is in een wereld waarin mensen LinkedIn de hele dag door gebruiken vanaf telefoons, tablets, laptops en desktops.

Sleutel afhaalmaaltijden

Cloudgebaseerde LinkedIn-automatisering wordt beschouwd als de veiligere architectuur omdat deze op infrastructuurniveau werkt, niet op browserniveau. Er is niets dat de front-end scripts van LinkedIn hoeven te detecteren, omdat de automatisering de front-end nooit raakt.

De risicomatrix van 2026: een vergelijking naast elkaar

Hieronder een vergelijking van de twee architecturen op alle belangrijke veiligheidsaspecten:

| Risico factor | Chrome Extension | Cloudgebaseerd hulpmiddel |

|---|---|---|

| DOM-injectiedetectie | Hoog risico — injecteert rechtstreeks in de LinkedIn-pagina | Geen risico — geen browserinteractie |

| Browser-vingerafdruk | Exposed — gebruikt je echte vingerafdruk | Geïsoleerde — speciale cloudsessie |

| IP-adresblootstelling | Uw persoonlijke/zakelijke IP-adres is zichtbaar. | Residentiële of dedicated IP-adressen per account |

| Beveiliging van meerdere accounts | Groot alarmsignaal — dezelfde browser, hetzelfde IP-adres | Volledig geïsoleerde omgevingen per account |

| Gedragspatroonanalyse | Detecteerbaar — machinepatronen zichtbaar aan de clientzijde | Minimale blootstelling — acties vinden plaats aan de serverzijde. |

| Opwarmingsvermogen | Vereist dat u online en actief bent. | Draait automatisch op de achtergrond. |

| Zero-Trust-compatibiliteit | Conflicten met sessieverificatie | Lijkt een legitiem extra apparaat te zijn. |

| Beperkingsdiagnose | Moeilijk — verweven met persoonlijke activiteiten | Logboeken, dashboards en ondersteuning overzichtelijk houden |

De ‘opwarmfactor’: waarom cloudtools een structureel voordeel hebben

Opwarmen is in 2026 niet optioneel. Het algoritme van LinkedIn signaleert accounts die van inactief naar extreem actief gaan in één nacht. Als je account wekenlang stil is geweest en plotseling 50 connectieverzoeken op één dag verstuurt, is dat een duidelijk waarschuwingssignaal, ongeacht welke tool je gebruikt.

Zo kun je een nieuw LinkedIn-account voorbereiden op automatisering:

Begin met een laag volume aan organisch ogende activiteit: profielweergaven, interactie met content, volgers en een handvol connectieverzoeken per dag. Verhoog het volume geleidelijk over 2-3 weken totdat je het gewenste activiteitsniveau bereikt. Zo leert het algoritme van LinkedIn dat je account actief is en op natuurlijke wijze groeit.

Hier wordt het architectonische verschil praktisch:

Chrome-extensies Je moet online zijn, met je browser open en de extensie actief, om de opwarmacties uit te voeren. Als je je laptop sluit, stopt de opwarmactie. Als je op vakantie gaat, wordt je account weer inactief.

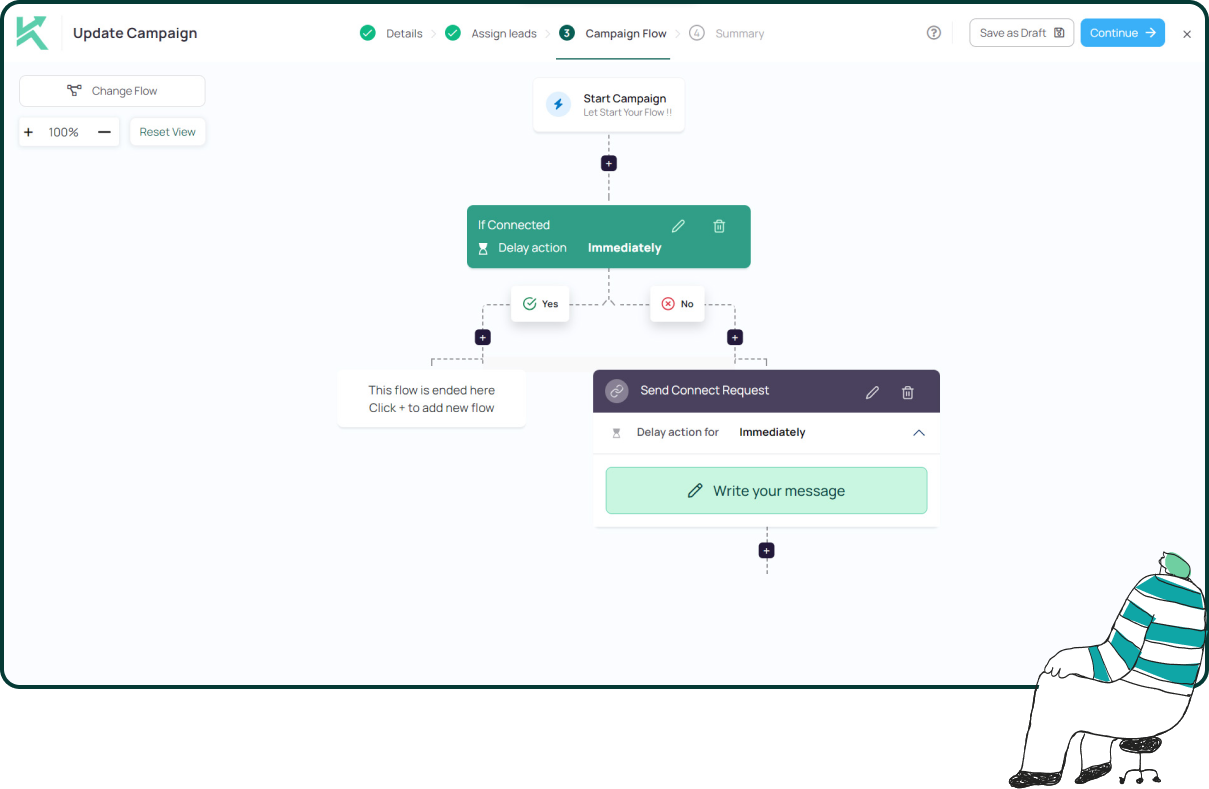

Cloudgebaseerde tools Net als Konnector.AI worden er automatisch micro-acties op de achtergrond uitgevoerd om je account op te warmen: profielweergaven, volgers, interactie met content. Dit simuleert een geleidelijke, organische groei over dagen en weken, zonder dat je er handmatig iets voor hoeft te doen. Je account blijft constant actief, of je nu achter je bureau zit of niet.

Wat gebeurt er als het misgaat: beperking en herstel?

Geen enkel systeem is onkwetsbaar. Zelfs met de beste tools en de meest conservatieve instellingen kunnen er beperkingen optreden. Waar het om gaat, is hoe snel je het probleem kunt diagnosticeren en oplossen.

Vraag je je af wat je moet doen als je LinkedIn-account wordt geblokkeerd? Hier is een eenvoudige handleiding:

Stop alle automatisering onmiddellijk. Wacht 24-48 uur voordat u actie onderneemt. Controleer uw recente activiteiten op mogelijke oorzaken van de beperking: plotselinge volumepieken, agressieve sequenties of een hoog aantal spamrapporten. Als u een cloudgebaseerde tool gebruikt, controleer dan de activiteitenlogboeken om de exacte oorzaak te achterhalen. Hervat de activiteiten geleidelijk aan met een veel lager volume.

Beperkingen van Chrome-extensies zijn lastiger te diagnosticeren omdat de oorzaak verweven is met je persoonlijke browseractiviteit. Lag het aan de extensie? Was het een handmatige actie die je hebt uitgevoerd? Was het een browserupdate die een vingerafdrukparameter heeft gewijzigd? Het aantal mogelijke oorzaken voor de foutopsporing is enorm.

Cloudgebaseerde tools bieden doorgaans gedetailleerde activiteitenlogboeken, dashboards en speciale ondersteuning om precies te achterhalen wat een beperking heeft veroorzaakt. De automatisering is losgekoppeld van uw persoonlijke activiteiten, waardoor het oorzaak-gevolgverband veel duidelijker is.

Lees verder—-> Wat moet je doen als je LinkedIn-account wordt geblokkeerd?

Hoe voorkom je dat je vast komt te zitten in de LinkedIn-gevangenis?

- Houd rekening met de wekelijkse limieten voor verbindingsverzoeken. De drempelwaarde van LinkedIn ligt rond de 100-150 per week voor gezonde, gevestigde accounts. Nieuwe of recent geblokkeerde accounts zouden daar ruim onder moeten blijven.

- Overschrijd nooit de dagelijkse berichtlimiet. Het versturen van minder dan 50-70 berichten per dag wordt algemeen beschouwd als een veilige limiet.

- Vermijd agressieve acties bij koude potentiële klanten. Meerdere vervolgberichten aan iemand die niet heeft gereageerd, worden door de systemen van LinkedIn als spam beschouwd.

- Houd uw acceptatiegraad in de gaten. Als minder dan 20-30% van je connectieverzoeken wordt geaccepteerd, ligt het probleem bij je targeting, niet bij het volume.

Verandert Sales Navigator de veiligheidsvergelijking?

Dit is een van de meest gestelde vragen over LinkedIn-automatisering, en het antwoord wordt vaak verkeerd begrepen.

Maakt het gebruik van Sales Navigator mijn automatisering veiliger? Nee. Sales Navigator is een data- en filterlaag, geen beveiligingslaag. Het beschermt uw account niet tegen detectie en maakt automatisering niet inherent minder risicovol.

Sales Navigator verbetert echter wel de veiligheid. indirectBetere targeting betekent minder irrelevante berichten, wat resulteert in minder klikken op 'spam melden' van ontvangers, en dus een betere reputatie voor de afzender. De verbetering van de veiligheid komt voort uit... betere richtnauwkeurigheid, niet door het gereedschap zelf..

Daarom is de combinatie zo belangrijk. Cloudgebaseerde tools die integreren met Sales Navigator, zoals Konnector.AI, combineren betere targeting met een veiligere infrastructuur. Je krijgt de precisie van de filters van Sales Navigator met de architectonische veiligheid van cloudgebaseerde uitvoering. De automatiseringstools van Sales Navigator werken het beste in combinatie met een cloudarchitectuur, niet met extensies.

Lees verder—-> Gebruik LinkedIn Sales Navigator gratis met de Konnector.AI-extensie.

De VPN- en proxyvraag

Kan LinkedIn detecteren of ik een VPN of proxy gebruik?

Ja. LinkedIn kan de meeste IP-adressen van commerciële VPN's en datacenterproxy's detecteren. Deze IP-bereiken zijn bekend en worden regelmatig door de beveiligingssystemen van LinkedIn als verdacht aangemerkt.

Dit is waarom een VPN het probleem met Chrome-extensies niet oplost: zelfs met een VPN die je IP-adres maskeert, De extensie injecteert nog steeds code in de DOM.De IP-laag is slechts één detectievector. De front-end scripts van LinkedIn kunnen nog steeds de DOM-manipulatie, de machinale interactiepatronen en de inconsistenties in de browserfingerprint zien.

Cloudgebaseerde tools gebruiken residentiële of dedicated IP-adressen die aanzienlijk moeilijker te traceren zijn, omdat ze eruitzien als normale internetverbindingen voor consumenten. Maar belangrijker nog, ze elimineren alle andere detectiemethoden volledig: geen DOM-injectie, geen blootstelling van browserfingerprints, geen client-side patroonanalyse.

Het eigenlijke punt: Een VPN is een lapmiddel voor het verkeerde probleem. De architectuur van de tool is belangrijker dan de IP-laag die je ervoor plaatst.

Waarom Konnector.AI cloud-first is ontwikkeld (en niet als een bijzaak)

Konnector.AI is vanaf het begin ontworpen als een cloudgebaseerd LinkedIn-automatiseringsplatform, en niet als een Chrome-extensie waaraan later een cloudoptie is toegevoegd. Dit onderscheid is belangrijk, omdat de volledige productarchitectuur, van sessiebeheer tot IP-afhandeling en opwarmlogica, is gebouwd rond cloud-native beveiligingsprincipes.

Over de Konnector Chrome-extensie

Konnector heeft wel een Chrome-extensie, maar die werkt fundamenteel anders dan automatiserings-extensies. De Konnector-extensie Voert geen browserautomatisering uit. Het maakt geen gebruik van je IP-adres, je browserfingerprint of je sessiecookies. Het is er puur voor het gemak: je LinkedIn-account koppelen en eenvoudig leadlijsten verzamelen. Zelfs als je de Chrome-extensie van Konnector gebruikt, Alle LinkedIn-activiteiten vinden plaats in een speciale cloudsessie.Er vinden geen acties plaats in uw browser. Geen HTML-injecties. Uw IP-adres wordt nooit gebruikt. Uw browser wordt nooit gebruikt.

Konnector.AI Cloud-First Veiligheidsfuncties

Elke functie is ontworpen met accountbeveiliging in gedachten, en is er niet later aan toegevoegd.

Het belangrijkste verschil: wanneer de systemen van LinkedIn een Konnector.AI-sessie analyseren, zien ze alleen een gebruiker die inlogt vanaf een ander apparaat. Er is geen DOM-manipulatie om te detecteren, geen extensiecode om te signaleren en geen afwijkingen in de browserfingerprint die een waarschuwing zouden kunnen activeren. Het is structureel onzichtbaar voor de detectiemethoden die Chrome-extensies herkennen.

Het Verdict

Chrome-extensies zijn niet per se "slecht". Veel ervan zijn met goede bedoelingen ontwikkeld en bieden nuttige functies. Maar hun architectuur, waarbij code in het browsertabblad van LinkedIn wordt geïnjecteerd en vanuit je persoonlijke sessie wordt uitgevoerd, stelt je bloot aan detectierisico's die cloudtools simpelweg niet hebben.

In 2026, met de Zero-Trust-updates van LinkedIn en slimmere detectiesystemen, De veiligste tool voor LinkedIn-automatisering is er een die uw browser nooit aanraakt.

Cloudgebaseerde architectuur is de veiligere optie. Punt uit.

En onder de cloudgebaseerde tools zijn er de tools die vanaf het begin in de cloud zijn ontwikkeld, zoals Konnector.AI, in plaats van tools die later een cloudoptie aan hun extensie hebben toegevoegd. Haal het beste uit beide werelden en leer hoe je je LinkedIn-outreach veilig kunt automatiseren. een demo boeken met ons!

11x uw LinkedIn-bereik met

Automatisering en Gen AI

Benut de kracht van LinkedIn Automation en Gen AI om uw bereik te vergroten als nooit tevoren. Betrek duizenden leads wekelijks met AI-gestuurde opmerkingen en gerichte campagnes, allemaal vanaf één lead-gen powerhouse-platform.

Veelgestelde Vragen / FAQ

Ja. Cloudgebaseerde tools zijn structureel veiliger omdat ze automatisering uitvoeren vanaf externe servers in plaats van vanuit uw browser. Dit elimineert belangrijke detectiesignalen zoals DOM-injectie, blootstelling van browserfingerprints en het volgen van clientgedrag, die extensies niet kunnen verbergen.

Ja. LinkedIn kan automatiseringspatronen op browserniveau detecteren, waaronder DOM-manipulatie, kliksequenties, scrollgedrag en afwijkingen in browserfingerprints. Extensies werken binnen je sessie, waardoor ze zichtbaar zijn voor de front-end monitoringsystemen van LinkedIn.

Beperkingen worden meestal opgelegd op basis van gedragssignalen, niet door de tool zelf. Plotselinge pieken in activiteit, een agressief bereik, lage acceptatiepercentages, herhaalde berichtenpatronen of meerdere accounts die dezelfde browser/IP-adres gebruiken, kunnen de risicosystemen van LinkedIn activeren.

Het Zero Trust-systeem van LinkedIn verifieert elke inlogsessie, elk apparaat en elke activiteit in plaats van zomaar aan te nemen dat er vertrouwen is. Dit betekent dat automatiseringstools die browseracties nabootsen gemakkelijker te herkennen zijn, terwijl serverautomatisering die zich voordoet als een normale apparaatlogin minder verdacht is.

Nee. Een VPN maskeert alleen je IP-adres. Het verbergt geen signalen van browserautomatisering, zoals DOM-injecties, klikgedragspatronen of inconsistenties in je browserprofiel. Detectiesystemen evalueren meerdere factoren, niet alleen je IP-locatie.

Begin met kleine acties zoals profielweergaven, likes, volgers en een paar connectieverzoeken per dag. Verhoog de activiteit geleidelijk over een periode van 2-3 weken. Dit bouwt gedragssignalen op die LinkedIn laten zien dat je account actief is en op natuurlijke wijze groeit.

Nee. Sales Navigator verbetert de nauwkeurigheid van de targeting, maar vermindert het risico op detectie door automatisering niet. Veiligheid komt voort uit de kwaliteit van het gedrag en de architectuur van de tool, niet uit het gebruik van Sales Navigator zelf.

De veiligste configuratie combineert

• cloudgebaseerde uitvoering

• speciale sessieomgevingen

• slimme activiteitslimieten

• geleidelijke warming-up

• hoge richtnauwkeurigheid

Deze combinatie minimaliseert detectiesignalen en zorgt tegelijkertijd voor een natuurlijk ogend gedrag.

Ja. Het gebruik van meerdere accounts vanuit dezelfde browser of hetzelfde IP-adres is een belangrijk risicosignaal. De systemen van LinkedIn kunnen identieke apparaatvingerafdrukken en activiteitspatronen detecteren voor verschillende accounts, wat vaak leidt tot beperkingen.

Stop de automatisering onmiddellijk, wacht 24-48 uur, bekijk recente activiteiten om mogelijke oorzaken te achterhalen, verminder het activiteitsvolume aanzienlijk en hervat de automatisering geleidelijk. Door langzaam te werk te gaan, wordt normaal gebruikersgedrag gesuggereerd en de kans op herstel vergroot.