Përgjigje e shpejtë: LinkedIn zbulon shfletuesit pa kokë përmes një sistemi të shtresuar që kontrollon gjurmët e gishtërinjve të shtrëngimit të dorës TLS, vetitë e mjedisit JavaScript si navigator.webdriver, nënshkrimet e injektimit DOM nga zgjerimet e shfletuesit, atributet që mungojnë në shfletues, gjeo-lokacioni i IP-së dhe modelet e sjelljes — të gjitha njëkohësisht. Asnjë sinjal i vetëm nuk shkakton një flamur; LinkedIn vlerëson të gjithë pirgun. Të kuptuarit e secilës shtresë është thelbësore për këdo që ekzekuton Automatizimi i LinkedIn në mënyrë të sigurt në vitin 2026.

Çfarë është një shfletues pa kokë dhe pse LinkedIn e synon atë?

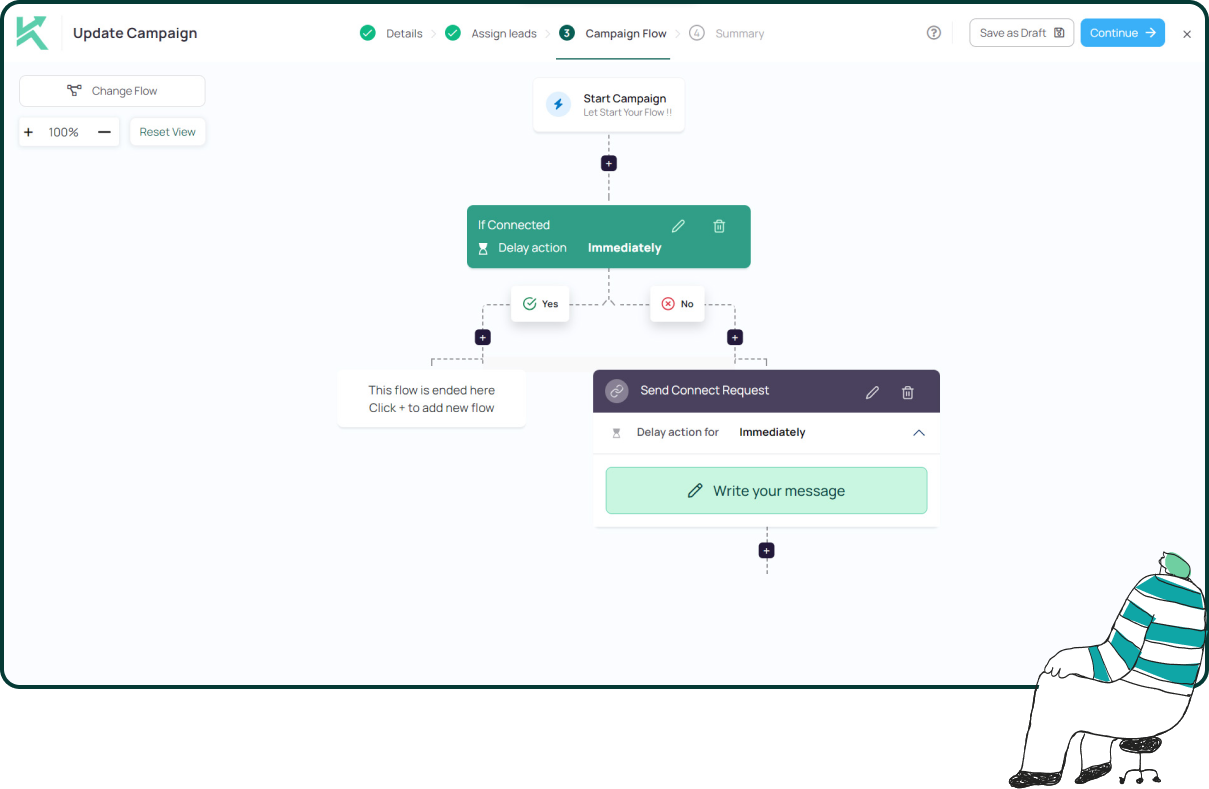

Një shfletues pa kokë është një shfletues uebi që funksionon pa një ndërfaqe grafike përdoruesi, i kontrolluar tërësisht nga kodi. Mjete si Puppeteer, Playwright dhe Selenium përdorin Chrome pa kokë për të automatizuar veprimet e LinkedIn - vizitimin e profileve, dërgimin e kërkesave për lidhje dhe dërgimin e mesazheve - me shpejtësinë e makinës.

LinkedIn i ndalon në mënyrë të qartë shfletuesit pa kokë në Marrëveshjen e Përdoruesit. Arsyeja është e thjeshtë: ekzekutimi pa kokë është themeli teknik i çdo boti, mjeti scraper dhe spam-i në platformë. Në vitin 2026, infrastruktura e zbulimit të LinkedIn vepron në shumë shtresa njëkohësisht, duke i bërë implementimet naive pa kokë të dallueshme brenda disa minutash.

Gjashtë Shtresat e Zbulimit që Përdor LinkedIn në 2026

1. Gjurmë gishtash TLS

Kjo është shtresa e zbulimit më e nënvlerësuar. Çdo shfletues lë një Gjurmët e gishtave TLS — një nënshkrim i suitave të shifrave, zgjerimeve dhe kurbave eliptike që propozon gjatë shtrëngimit të duarve SSL/TLS kur vendos një lidhje të sigurt. Real Chrome prodhon një nënshkrim TLS specifik dhe të dokumentuar mirë (hash JA3/JA4). Chrome pa kokë dhe mjetet e ndërtuara në Node.js përdorin si parazgjedhje konfigurime të ndryshme themelore të bibliotekës TLS, duke prodhuar një shtrëngim duarsh të papajtueshëm.

Në mënyrë kritike, LinkedIn mund ta inspektojë këtë gjurmë gishtash përpara se të ngarkohet ndonjë përmbajtje faqejeNjë kërkesë që pretendon të jetë Chrome, por që mbart një profil TLS jo të Chrome, shënohet në shtresën e rrjetit, përpara se të ekzekutohet ndonjë JavaScript. Kjo është arsyeja pse thjesht falsifikimi i një vargu të agjentit të përdoruesit të Chrome nuk është mbrojtje e mjaftueshme.

2. navigator.webdriver Pronë

Çdo shfletues i kontrolluar nga Puppeteer, Playwright ose Selenium e vendos automatikisht navigator.webdriver = true në mjedisin JavaScript. Skriptet e faqeve të LinkedIn kontrollojnë për këtë veti gjatë ngarkimit. Është konfirmimi më i shpejtë dhe më i drejtpërdrejtë që një seancë është e automatizuar. Shtojcat e fshehta mund ta shtypin këtë veti, por duke vepruar kështu, krijohen mospërputhje të tjera që përkeqësojnë mospërputhjen e gjurmëve të gishtave.

3. Mungojnë vetitë e mjedisit të shfletuesit

Një shfletues i vërtetë Chrome që funksionon në një pajisje të vërtetë ka një grup të plotësuar vetish: shtojcat e shfletuesit, një renderues WebGL i vërtetë i renderuar nga GPU, vargje standarde fontesh, funksione window.chrome window.chrome.runtime objekte dhe dimensione realiste të ekranit. Chrome pa kokë, si parazgjedhje, kthen vargje plugin-esh bosh, renderues WebGL të softuerit dhe mungues ose të prishur window.chrome objekte. Kontrollet JavaScript të LinkedIn i vlerësojnë këto sinjale kundrejt vlerave të pritura për një seancë të vërtetë të Chrome dhe ndërtojnë një vlerësim besimi nëse seanca është njerëzore.

4. Zbulimi i Injektimit DOM

Bazuar në zgjerimin e shfletuesit Automatizimi i LinkedIn Mjetet injektojnë kod të huaj — klasa, ID dhe dëgjues ngjarjesh — direkt në strukturën e faqes së LinkedIn (Modeli i Objektit të Dokumentit). Skriptet e LinkedIn skanojnë faqen e tyre për elementë të huaj. Çdo zgjerim që shton butona "Lidhu Automatikisht" ose modifikon sjelljen e faqes lë një gjurmë të dallueshme në DOM që shtresa e sigurisë së LinkedIn e identifikon në kohë reale.

Kjo është arsyeja pse algoritmi 2026 i LinkedIn përdor zbulimin e DOM Injection për zgjerimet e shfletuesit si një nga tre metodat kryesore të zbulimit, së bashku me gjurmimin e IP-së dhe analizën e sjelljes. Rezervoni një demo të Konnector.ai për të parë se si modeli ynë i ekzekutimit hibrid i shmang të treja.

5. Gjeolokacioni IP dhe “Udhëtimi i Pamundur”

Nëse llogaria juaj personale në LinkedIn normalisht identifikohet nga Dublini në orën 9 të mëngjesit dhe një mjet automatizimi i bazuar në cloud identifikohet njëkohësisht nga një server i qendrës së të dhënave në Frankfurt në orën 9:01 të mëngjesit, LinkedIn e shënon këtë si gjeografikisht të pamundur për një përdorues të vetëm njerëzor. LinkedIn mirëmban një bazë të dhënash të gjerë të reputacionit të IP-së. IP-të e qendrave të të dhënave nga AWS, Azure dhe Google Cloud janë para-klasifikuar si me rrezik të lartë dhe shpesh bllokohen në shtresën e vërtetimit përpara se të krijohet ndonjë seancë. IP-të e banimit që përputhen me vendndodhjen normale të llogarisë suaj janë kërkesa bazë e vitit 2026 për mjetet e bazuara në cloud.

6. Analiza e sjelljes

Edhe nëse të gjitha sinjalet e gjurmëve të gishtave janë të pastra, modelet e sjelljes mbeten të dallueshmeLinkedIn analizon kadencën e shkrimit (karakteret e futura në 0.01 sekonda nuk janë njerëzore), modelet e lëvizjes, trajektoret e lëvizjes së miut, kohëzgjatjen e seancës, dendësinë e veprimeve (50 veprime në 3 minuta) dhe qëndrueshmërinë e kohës në të gjitha seancat. Një mjet pa kokë që ekzekuton veprime me precizion makinerie - çdo klikim i ndarë saktësisht 30 sekonda larg - prodhon një shpërndarje statistikore që asnjë njeri nuk e përsërit kurrë. Siç e trajtojmë në udhëzuesin tonë mbi nëse LinkedIn zbulon vonesa të rastësishme, edhe koha e rastësishme mund të sinjalizohet nëse vetë shpërndarja gjenerohet algoritmikisht dhe jo e drejtuar nga qëllimi.

Pse mjetet në cloud nuk janë automatikisht më të sigurta për automatizimin e LinkedIn?

Një keqkuptim i përhapur në automatizimin e LinkedIn është se kalimi nga një zgjerim i shfletuesit në një mjet të bazuar në cloud eliminon rrezikun e zbulimit. Nuk ka.

Mjetet cloud që ekzekutojnë Chrome pa kokë në serverat e qendrave të të dhënave të përbashkëta zëvendësojnë rrezikun e injektimit DOM me rrezikun e gjurmëve të gishtërinjve TLS, rrezikun e reputacionit të IP-së dhe rrezikun e gjeografisë së seancës njëkohësisht. Arkitektura e mjetit ndryshon; ekspozimi i zbulimit nuk përmirësohet automatikisht. Mjetet cloud janë vërtet më të sigurta vetëm kur kombinojnë IP të dedikuara për banesa, gjurmë gishtash autentike të shfletuesit, ekzekutimin e sjelljes njerëzore dhe aktivitetin e kufizuar në vendndodhjen normale gjeografike dhe orarin e punës të llogarisë.

Arkitektura më e vështirë për t’u zbuluar në vitin 2026 është një model hibridSesion real i Chrome në një pajisje dhe IP real, me logjikë cloud që menaxhon ritmin, renditjen dhe personalizimin. Kjo prodhon një gjurmë gishtash të vërtetë TLS, një IP të vërtetë banimi dhe një mjedis shfletuesi të populluar plotësisht që sistemet e LinkedIn nuk mund ta dallojnë nga aktiviteti manual. Regjistrohuni falas në Konnector.ai — modeli ynë i ekzekutimit është ndërtuar pikërisht rreth kësaj arkitekture.

Automatizimi i LinkedIn që Kalon Çdo Shtrese Zbulimi

Konnector.ai përdor një model ekzekutimi hibrid — duke kombinuar veprime të kontrolluara të bazuara në shfletues në një sesion të vërtetë të LinkedIn me logjikë të orkestruar në cloud për ritmin, personalizimin dhe renditjen. Asnjë Chrome pa kokë në serverat e përbashkët. Asnjë injektim DOM. Asnjë IP e qendrës së të dhënave. Vetëm automatizim i LinkedIn që duket tamam si një profesionist i fokusuar që bën punë të qëllimshme.

📅 Rezervoni një Demo Falas → Shikoni se si arkitektura e Konnector.ai trajton çdo shtresë zbulimi që përdor LinkedIn në vitin 2026.

⚡ Regjistrohuni Falas → Filloni automatizimin e sigurt të LinkedIn sot — pa shfletues pa kokë, pa rrezik bllokimi.

11x kontakti juaj me LinkedIn

Automatizimi dhe Gen AI

Përdorni fuqinë e LinkedIn Automation dhe Gen AI për të përforcuar shtrirjen tuaj si kurrë më parë. Angazhoni mijëra drejtues çdo javë me komente të drejtuara nga AI dhe fushata të synuara - të gjitha nga një platformë e fuqishme e gjeneratës kryesore.

Pyetjet e bëra më shpesh

LinkedIn përdor shtresa të shumëfishta zbulimi njëkohësisht, duke përfshirë gjurmët e gishtërinjve TLS, flamurin navigator.webdriver, vetitë e munguara të shfletuesit (shtojcat, WebGL, window.chrome), sinjalet e injektimit DOM, gjurmimin e IP-së dhe analizën e sjelljes. Këto sinjale të kombinuara e bëjnë automatizimin pa kokë shumë të dallueshëm.

Po. Konfigurimet e parazgjedhura të Puppeteer dhe Playwright shfaqin sinjale të qarta automatizimi, të tilla si navigator.webdriver = true, lista të zbrazëta të shtojcave, WebGL të renderuar nga softueri dhe objekte të identifikueshme JavaScript. LinkedIn kontrollon në mënyrë aktive për këta tregues në kohë reale.

Gjurmimi i gishtërinjve TLS analizon se si një shfletues fillon një lidhje të sigurt. Mjetet pa kokë prodhojnë një model të ndryshëm shtrëngimi duarsh krahasuar me shfletuesit e vërtetë, duke i lejuar LinkedIn të zbulojë automatizimin përpara se faqja të ngarkohet.

Po. LinkedIn mund të identifikojë mospërputhjet në sjelljen e IP-së, gjurmët e gishtërinjve TLS dhe modelet e gjeolokacionit përpara se të ndodhin veprimet e përdoruesit, duke e bërë zbulimin në nivel rrjeti një nga filtrat më të hershëm.

Jo. Mjetet e bazuara në cloud shpesh rrisin rrezikun nëse mbështeten në IP-të e qendrave të të dhënave, proxy-të e përbashkëta ose konfigurimet e parazgjedhura të shfletuesit. Siguria varet nga kombinimi i sinjaleve reale të shfletuesit, IP-ve të banimit dhe sjelljes njerëzore.

Qasja më e sigurt është një model hibrid që përdor një seancë të vërtetë të shfletuesit Chrome në pajisjen dhe IP-në tuaj aktuale, të kombinuar me logjikën e automatizimit inteligjent për planifikimin dhe renditjen. Kjo prodhon sinjale natyrale, të ngjashme me ato të njeriut.

Po. Ndërrimi i shpeshtë i IP-ve, mospërputhja e vendndodhjeve gjeografike ose modelet e "udhëtimit të pamundur" (hyrja nga vende të ndryshme brenda afateve të shkurtra kohore) janë tregues të fortë të automatizimit.

Udhëtimi i pamundur ndodh kur një llogari duket se hyn nga vende gjeografikisht të largëta brenda një afati kohor jorealist. LinkedIn e shënon këtë si sjellje të dyshimtë dhe mund ta kufizojë llogarinë.

Po. LinkedIn mund të zbulojë injeksione DOM dhe sjellje të pazakontë skriptesh të shkaktuara nga zgjerimet. Mjetet e ndërtuara dobët lënë gjurmë të identifikueshme në mjedisin e shfletuesit.

Po. LinkedIn gjurmon kohën e klikimeve, modelet e shkrimit, sjelljen e lëvizjes dhe sekuencat e ndërveprimit. Veprimet e kohëmatura në mënyrë perfekte ose të përsëritura janë tregues të fortë të automatizimit.

Automatizimi i LinkedIn nuk është i paligjshëm, por mund të shkelë kushtet e shërbimit të LinkedIn nëse imiton sjellje jo-njerëzore ose përdor mjete të paautorizuara. Kjo mund të çojë në paralajmërime, kufizime ose bllokime të llogarive.

Po. Mesazhet e personalizuara, të ngjashme me ato të njerëzve, zvogëlojnë sinjalet e spamit dhe përmirësojnë angazhimin. Edhe pse nuk eliminojnë rrezikun e zbulimit, përmirësojnë ndjeshëm performancën e përgjithshme të fushatës.

IP-të e banesave ndihmojnë në imitimin e sjelljes reale të përdoruesit duke e përshtatur aktivitetin tuaj me një vendndodhje gjeografike të qëndrueshme. Ato zvogëlojnë dyshimet krahasuar me IP-të e qendrave të të dhënave ose IP-të e përbashkëta të proxy-t.

Po. Intervalet fikse, dërgimet me shumicë ose rritjet e panatyrshme të aktivitetit janë lehtësisht të dallueshme. Ndryshimi natyror në kohë është thelbësor për të imituar sjelljen njerëzore.

Po. LinkedIn analizon atributet më të thella të shfletuesit, të tilla si konfigurimi i pajisjes, sjellja e renderimit, shtojcat e instaluara dhe sinjalet e harduerit për të ndërtuar një gjurmë gishtash unike të shfletuesit.

Gjurmimi i gishtave të shfletuesit është procesi i identifikimit të një përdoruesi bazuar në karakteristikat unike të shfletuesit dhe pajisjes. Mjetet e automatizimit shpesh dështojnë t'i replikojnë këto me saktësi, duke e bërë zbulimin më të lehtë.

Përdorni seanca reale të shfletuesit, adresa IP të qëndrueshme, shkallëzim gradual të aktivitetit, mesazhe të personalizuara dhe ndryshime të kohës natyrale. Shmangni volumin agresiv dhe modelet jonatyrale.

Mbështetja te vëllimi mbi cilësinë. Shtrirja e përgjithshme me volum të lartë, me kohë të dobët dhe pa personalizim është mënyra më e shpejtë për të aktivizuar zbulimin dhe për të ulur shkallën e përgjigjeve.

Po. Hyrja e shpeshtë nga pajisje të shumta ose mjedise të panjohura mund të shkaktojë kontrolle sigurie dhe të rrisë rrezikun e zbulimit.

Shtrirja manuale është në thelb më e sigurt sepse prodhon sinjale natyrore njerëzore. Megjithatë, automatizimi i konfiguruar mirë që imiton sjelljen njerëzore mund të arrijë nivele të ngjashme sigurie.