LinkedIns håndhævelse er hurtigere, smartere og sværere at omgøre end nogensinde. Det værktøj, du vælger, er nu den største enkeltstående variabel for, om din konto forbliver sikker.

Hvis du har automatiseret din LinkedIn-kontakt i et stykke tid, har du sikkert bemærket, at landskabet ændrer sig under dine fødder. Grænserne for forbindelsesanmodninger er strammere.

Begrænsninger sker hurtigere. Og gendannelse? Det er blevet en langsom og smertefuld proces uden garanti for, at din konto vender tilbage til fuld sundhed.

LinkedIns detektionssystemer har udviklet sig betydeligt. Hvad virkede i 2023 overlevede lige akkurat 2024, og i 2025 udrullede platformen sin Zero-Trust-sikkerhedsmodel, en arkitektur designet til at verificere hver session, hver handling, hver enhed. I 2026 er håndhævelsen ikke kun reaktiv. Den er prædiktiv.

Denne artikel handler ikke om hvilket værktøj der har bedre funktioner, flere integrationer eller et mere elegant dashboard. Den handler om noget mere fundamentalt: Hvilken arkitektur holder din LinkedIn-konto i live?

Her er hvad de fleste mennesker ikke er klar over: størstedelen af advarsler om LinkedIns automatiseringsværktøjer, dem der fører til midlertidige begrænsninger, forbindelsesbegrænsninger og direkte udelukkelser, stammer fra én specifik kategori af værktøjer. Og ved slutningen af denne artikel vil du forstå præcis hvorfor.

Hvordan Chrome-udvidelser rent faktisk fungerer (og hvad LinkedIn ser)

Lad os lige blive tekniske et øjeblik, i et letforståeligt sprog.

Når du installerer en LinkedIn-automatiseringsudvidelse til Chrome, indsætter den kode direkte i din LinkedIn-browserfane. Den manipulerer DOM'en (den underliggende struktur på websiden), klikker på knapper, ruller gennem profiler og sender beskeder ved at efterligne dine handlinger i browseren.

Her er den kritiske del: Hver handling kører på klientsiden. Det betyder, at udvidelsen fungerer ud fra din IP-adresse, dit browserfingeraftryk og dine sessionscookies. LinkedIns frontend-detektionsscripts kan se udvidelsens DOM-manipulation i realtid.

Almindelig misforståelse

Kan LinkedIn registrere "menneskelignende" tilfældige forsinkelser?

Ja. Mønsteranalyse går langt ud over tidsintervaller. LinkedIns detektionssystemer analyserer musens bevægelsesbaner, scrolleadfærd, klikkoordinater og handlingssekvenser. En udvidelse, der tilføjer tilfældige forsinkelser på 3-7 sekunder mellem handlinger, viser stadig maskinmønstre i alle andre dimensioner. Forsinkelserne er en tynd forklædning af en fundamentalt detekterbar adfærd.

Derfor udløser Chrome-udvidelser flest advarsler om LinkedIns automatiseringsværktøjer. Udvidelsen sidder bogstaveligt talt inde i LinkedIns hoveddør og manipulerer siden, mens LinkedIn ser på.

Problemet med flere konti

Det bliver værre, hvis du administrerer flere LinkedIn-konti. At køre flere konti via udvidelser på den samme browser og IP-adresse er et af de største røde flag i LinkedIns detektionssystem. Samme browserfingeraftryk, samme IP, forskellige konti, samme adfærdsmønstre for udvidelser. For LinkedIns systemer er dette et umiskendeligt tegn på misbrug af automatisering.

Hvordan cloudbaserede værktøjer fungerer (og hvorfor arkitekturen er fundamentalt anderledes)

Cloudbaserede LinkedIn-automatiseringsværktøjer har en helt anden tilgang. I stedet for at indsprøjte kode i din browser, fungerer de fra en ekstern server. Din browser er aldrig involveret i automatiseringsprocessen.

Her er hvad det betyder i praksis:

- Dedikerede IP-adresser eller roterende boligproxyer tildeles pr. konto, så hver konto ser ud til at logge ind fra sin egen placering på sin egen enhed.

- Sessionsstyring sker på serversiden, helt uden for LinkedIns frontend-detektionslag

- Ingen kodeindsprøjtning, ingen DOM-manipulationog ingen uoverensstemmelser i browserfingeraftryk

- Ingen afhængighed af at din computer er tændt, automatisering kører 24/7 i baggrunden

Denne arkitektur stemmer overens med LinkedIns 2026 Zero-Trust-sikkerhedsmodel. For LinkedIn ligner en cloudbaseret session en bruger, der logger ind fra en anden enhed, hvilket er helt normal adfærd i en verden, hvor folk tilgår LinkedIn fra telefoner, tablets, bærbare computere og stationære computere hele dagen.

Key takeaway

Cloudbaseret LinkedIn-automatisering betragtes som den sikrere arkitektur, fordi den fungerer på infrastrukturniveau, ikke på browserniveau. Der er intet for LinkedIns frontend-scripts at registrere, fordi automatiseringen aldrig rører frontend'en.

Risikomatrixen for 2026: Sammenligning side om side

Sådan klarer de to arkitekturer sig på tværs af alle vigtige sikkerhedsdimensioner:

| Risikofaktor | Chrome Extension | Cloud-baseret værktøj |

|---|---|---|

| DOM-injektionsdetektion | Høj risiko — indsprøjtes direkte på LinkedIns side | Ingen risiko — ingen browserinteraktion |

| Browserfingeraftryk | Eksponeret — bruger dit faktiske fingeraftryk | Isoleret — dedikeret cloud-session |

| IP-adresseeksponering | Din personlige/kontor-IP er synlig | Private eller dedikerede IP-adresser pr. konto |

| Sikkerhed med flere konti | Stort rødt flag — samme browser, samme IP | Fuldt isolerede miljøer pr. konto |

| Analyse af adfærdsmønstre | Detekterbar — maskinmønstre synlige på klientsiden | Minimal eksponering — handlinger sker på serversiden |

| Opvarmningskapacitet | Kræver at du er online og aktiv | Kører automatisk i baggrunden |

| Zero-Trust-kompatibilitet | Konflikter med sessionsbekræftelse | Fremstår som en legitim ekstra enhed |

| Restriktion Diagnose | Vanskeligt — viklet ind i personlige aktiviteter | Ryd logfiler, dashboards og support |

"Opvarmningsfaktoren": Hvorfor cloudværktøjer har en strukturel fordel

Opvarmning er ikke valgfrit i 2026. LinkedIns algoritme markerer konti, der går fra inaktive til højvolumen natten over. Hvis din konto har været stille i ugevis og pludselig sender 50 forbindelsesanmodninger på en dag, er det et klart rødt signal, uanset hvilket værktøj du bruger.

Sådan kan du opvarme en ny LinkedIn-konto til automatisering:

Start med lavvolumen, organisk udseende aktivitet: profilvisninger, indholdsengagement, følgere og en håndfuld forbindelsesanmodninger om dagen. Øg gradvist volumen over 2-3 uger, indtil du når dit målaktivitetsniveau. Dette lærer LinkedIns algoritme, at din konto er aktiv og vokser naturligt.

Her er hvor den arkitektoniske forskel bliver praktisk:

Chrome udvidelser kræver, at du er online, med din browser åben og udvidelsen kørende, for at opvarmningshandlingerne kan udføres. Hvis du lukker din bærbare computer, stopper opvarmningen. Hvis du tager på ferie, går din konto i dvale igen.

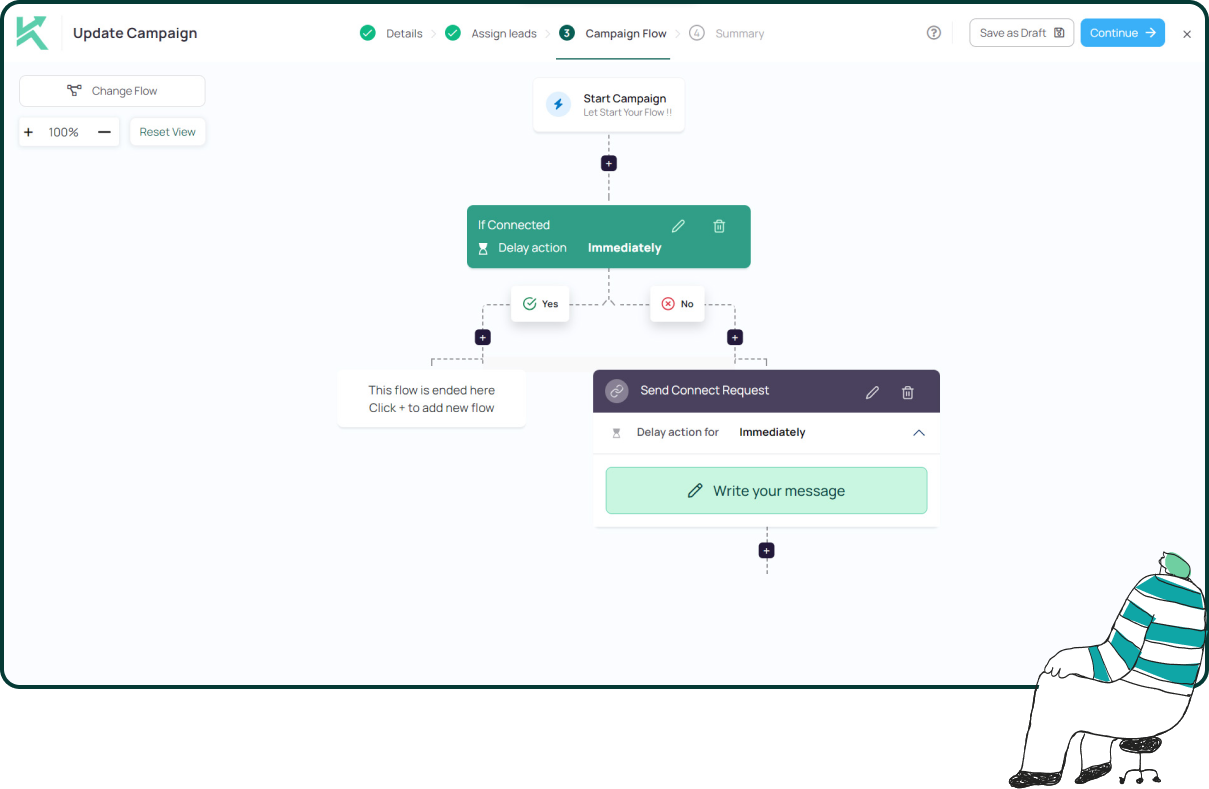

Cloudbaserede værktøjer Ligesom Konnector.AI kører opvarmningsmikrohandlinger automatisk i baggrunden: profilvisninger, følgere, indholdsengagement, alt sammen simulerer en gradvis, organisk stigning over dage og uger uden nogen manuel indsats fra din side. Din konto forbliver konstant aktiv, uanset om du er ved dit skrivebord eller ej.

Hvad sker der, når tingene går galt: Begrænsning og genopretning

Intet system er skudsikkert. Selv med det bedste værktøj og de mest konservative indstillinger kan der opstå begrænsninger. Det, der betyder noget, er, hvor hurtigt du kan diagnosticere problemet og løse problemet.

Hvis du undrer dig over, hvad du skal gøre, hvis din LinkedIn-konto bliver begrænset, er her en simpel guide:

Stop al automatisering med det samme. Vent 24-48 timer, før du foretager dig nogen handling. Gennemgå din seneste aktivitet for alt, der kunne have udløst begrænsningen: pludselige stigninger i mængden, aggressive sekvenser eller høje spamrapporteringsrater. Hvis du bruger et cloudbaseret værktøj, skal du kontrollere aktivitetsloggene for at identificere den nøjagtige udløser. Genoptag gradvist aktiviteten med en meget lavere mængde.

Det er sværere at diagnosticere begrænsninger i Chrome-udvidelser, fordi årsagen er viklet ind i din personlige browseraktivitet. Var det udvidelsen? Var det en manuel handling, du foretog? Var det en browseropdatering, der ændrede en fingeraftryksparameter? Fejlfindingsområdet er enormt.

Cloudbaserede værktøjer tilbyder typisk detaljerede aktivitetslogfiler, dashboards og dedikeret support til at identificere præcis, hvad der udløste en begrænsning. Automatiseringen er isoleret fra din personlige aktivitet, så årsag-virkningsforholdet er meget tydeligere.

Læs mere—-> Hvad skal du gøre, hvis din LinkedIn-konto bliver begrænset?

Sådan undgår du "LinkedIn-fængslet"

- Respekter ugentlige grænser for forbindelsesanmodninger. LinkedIns grænse ligger omkring 100-150 om ugen for sunde, etablerede konti. Nye eller nyligt begrænsede konti bør holde sig et godt stykke under dette.

- Overskrid aldrig den daglige beskedgrænse. At holde sig under 50-70 beskeder om dagen er et bredt accepteret sikkert interval.

- Undgå aggressive sekvenser på kolde udsigter. Gentagne opfølgninger til en person, der ikke har svaret, signalerer spamadfærd i LinkedIns systemer.

- Overvåg din acceptprocent. Hvis færre end 20-30% af dine forbindelsesanmodninger bliver accepteret, er det dine målretningsbehov, der tæller, ikke din volumen.

Ændrer Sales Navigator sikkerhedsligningen?

Dette er et af de mest almindelige spørgsmål inden for LinkedIn-automatisering, og svaret bliver ofte misforstået.

Gør brugen af Sales Navigator min automatisering mere sikker? Nej. Sales Navigator er et data- og filtreringslag, ikke et beskyttelseslag. Det beskytter ikke din konto mod detektion eller gør automatisering i sagens natur mindre risikabel.

Sales Navigator forbedrer dog sikkerheden indirekteBedre målretning betyder færre irrelevante beskeder, hvilket betyder færre "rapportér spam"-klik fra modtagere, hvilket betyder et sundere afsenderomdømme. Sikkerhedsforbedringen kommer fra bedre målretningsnøjagtighed, ikke fra selve værktøjet.

Derfor er kombinationen vigtig. Cloudbaserede værktøjer, der integreres med Sales Navigator, som f.eks. Konnector.AI, kombinerer bedre målretning med en mere sikker infrastruktur. Du får præcisionen fra Sales Navigators filtre med den arkitektoniske sikkerhed ved cloudbaseret udførelse. Sales Navigators automatiseringsværktøjer fungerer bedst, når de parres med cloudarkitektur, ikke udvidelser.

Læs mere—-> Brug LinkedIn Sales Navigator gratis med Konnector.AI-udvidelsen

Spørgsmålet om VPN og proxy

Kan LinkedIn registrere, om jeg bruger en VPN eller proxy?

Ja. LinkedIn kan registrere de fleste kommercielle VPN- og datacenterproxy-IP-adresser. Disse IP-intervaller er velkendte og markeres ofte af LinkedIns sikkerhedssystemer.

Her er hvorfor en VPN ikke løser problemet med Chrome-udvidelser: selv med en VPN, der maskerer din IP-adresse, Udvidelsen indsætter stadig kode i DOM'enIP-laget er kun én detektionsvektor. LinkedIns frontend-scripts kan stadig se DOM-manipulation, maskinlignende interaktionsmønstre og uoverensstemmelser i browserens fingeraftryk.

Cloudbaserede værktøjer bruger private eller dedikerede IP-adresser, der er betydeligt sværere at markere, fordi de ligner normale forbrugerinternetforbindelser. Men endnu vigtigere er det, at de eliminerer de andre detektionsvektorer fuldstændigt: ingen DOM-injektion, ingen eksponering af browserfingeraftryk, ingen analyse af klientsidens mønstre.

Den virkelige pointe: En VPN er et plaster på det forkerte problem. Værktøjets arkitektur er vigtigere end det IP-lag, du lægger foran det.

Hvorfor Konnector.AI byggede cloud-first (ikke som en eftertanke)

Konnector.AI blev designet fra dag ét som en cloudbaseret LinkedIn-automatiseringsplatform, ikke en Chrome-udvidelse, der senere blev tilføjet til en cloud-løsning. Denne sondring er vigtig, fordi hele produktarkitekturen, fra sessionsstyring til IP-håndtering til opvarmningslogik, blev bygget op omkring cloud-native sikkerhedsprincipper.

Om Konnector Chrome-udvidelsen

Konnector har en Chrome-udvidelse, men den fungerer fundamentalt anderledes end automatiseringsudvidelser. Konnector-udvidelsen udfører ikke browserautomatisering. Den fungerer ikke ud fra din IP-adresse, dit browserfingeraftryk eller dine sessionscookies. Den eksisterer udelukkende for nemheds skyld: at tilknytte din LinkedIn-konto og nemt indsamle leadlister. Selv når du bruger Konnectors Chrome-udvidelse, Alle LinkedIn-aktiviteter foregår i en dedikeret cloud-sessionDer sker ingen handlinger i din browser. Ingen HTML-indsættelser. Din IP-adresse bruges aldrig. Din browser bruges aldrig.

Konnector.AI Cloud-First sikkerhedsfunktioner

Alle funktioner er bygget op omkring kontobeskyttelse, ikke tilføjet senere.

Den vigtigste forskel: Når LinkedIns systemer kigger på en Konnector.AI-session, ser de kun en bruger, der logger ind fra en anden enhed. Der er ingen DOM-manipulation at opdage, ingen udvidelseskode at markere og ingen browserfingeraftryksanomalier at udløse en advarsel. Det er strukturelt usynligt for de detektionsvektorer, der fanger Chrome-udvidelser.

The Verdict

Chrome-udvidelser er ikke i sagens natur "onde". Mange blev bygget med gode intentioner og tilbød nyttige funktioner. Men deres arkitektur, hvor kode indsprøjtes i LinkedIns browserfane og opereres fra din personlige session, udsætter dig for detektionsrisici, som cloud-værktøjer simpelthen ikke har.

I 2026, med LinkedIns Zero-Trust-opdateringer og smartere detektionssystemer, Det sikreste LinkedIn-automatiseringsværktøj er et, der aldrig rører din browser.

Cloudbaseret er den sikrere arkitektur. Punktum.

Og blandt cloudbaserede værktøjer er det dem, der blev bygget cloud-først, som f.eks. Konnector.AI, snarere end dem, der senere installerede en cloud-mulighed på deres udvidelse. Få det bedste fra begge, og lær, hvordan du automatiserer din LinkedIn-opsøgende arbejde sikkert ved at booking af en demo med os!

11x Din LinkedIn Outreach Med

Automation og Gen AI

Udnyt kraften i LinkedIn Automation og Gen AI til at forstærke din rækkevidde som aldrig før. Engager tusindvis af kundeemner ugentligt med AI-drevne kommentarer og målrettede kampagner – alt sammen fra én lead-gen kraftcenter-platform.

Ofte stillede spørgsmål

Ja. Cloudbaserede værktøjer er strukturelt sikrere, fordi de kører automatisering fra eksterne servere i stedet for din browser. Dette fjerner vigtige detektionssignaler såsom DOM-injektion, eksponering af browserfingeraftryk og adfærdssporing på klientsiden, som udvidelser ikke kan skjule.

Ja. LinkedIn kan registrere automatiseringsmønstre på browserniveau, herunder DOM-manipulation, kliksekvenser, scrolleadfærd og afvigelser i browserfingeraftryk. Udvidelser fungerer i din session og gør dem synlige for LinkedIns frontend-overvågningssystemer.

Begrænsninger opstår normalt på grund af adfærdssignaler, ikke selve værktøjet. Pludselige aktivitetsstigninger, aggressiv opsøgende aktivitet, lave acceptrater, gentagne beskedmønstre eller flere konti, der bruger den samme browser/IP-adresse, kan udløse LinkedIns risikosystemer.

LinkedIns Zero-Trust-system verificerer alle loginsessioner, enheder og aktiviteter i stedet for at antage tillid. Det betyder, at automatiseringsværktøjer, der efterligner browserhandlinger, er nemmere at markere, mens serversideautomatisering, der vises som et normalt enhedslogin, er mindre mistænkelig.

Nej. En VPN maskerer kun din IP-adresse. Den skjuler ikke browserautomatiseringssignaler såsom DOM-injektioner, klikmønstre eller uoverensstemmelser i fingeraftryk. Detektionssystemer evaluerer flere faktorer, ikke kun IP-placering.

Start med handlinger med lav volumen, såsom profilvisninger, likes, følgere og et par forbindelsesanmodninger dagligt. Øg aktiviteten gradvist over 2-3 uger. Dette opbygger adfærdsmæssige tillidssignaler, der viser LinkedIn, at din konto er aktiv og vokser naturligt.

Nej. Sales Navigator forbedrer nøjagtigheden af målretning, men reducerer ikke risikoen for automatiseringsdetektion. Sikkerhed kommer fra adfærdskvalitet og værktøjsarkitektur, ikke fra at bruge Sales Navigator i sig selv.

Den sikreste opsætning kombinerer

• cloudbaseret udførelse

• dedikerede sessionsmiljøer

• smarte aktivitetsgrænser

• gradvis opvarmning

• høj målretningsnøjagtighed

Denne kombination minimerer detektionssignaler, samtidig med at den bevarer en naturlig udseende adfærd.

Ja. At køre flere konti fra den samme browser eller IP-adresse er et stort risikosignal. LinkedIns systemer kan registrere identiske enhedsfingeraftryk og aktivitetsmønstre på tværs af konti, hvilket ofte fører til begrænsninger.

Stop automatiseringen med det samme, vent 24-48 timer, gennemgå den seneste aktivitet for udløsere, reducer aktivitetsmængden betydeligt, og genoptag gradvist. Langsom handling signalerer normal brugeradfærd og forbedrer chancerne for bedring.