Система защиты LinkedIn стала быстрее, умнее и сложнее для отмены, чем когда-либо. Выбор инструмента теперь является самым важным фактором, определяющим безопасность вашей учетной записи.

Если вы уже некоторое время автоматизируете рассылку сообщений в LinkedIn, вы, вероятно, заметили, что ситуация меняется прямо у вас под ногами. Лимиты на запросы на установление контактов стали более жесткими.

Ограничения вводятся быстрее. А восстановление? Это стало медленным и мучительным процессом, без гарантии того, что ваш аккаунт полностью восстановится.

Системы обнаружения угроз LinkedIn значительно эволюционировали. Что работало раньше? 2023 год едва пережил 2024 годА к 2025 году платформа внедрила свою модель безопасности «нулевого доверия» — архитектуру, предназначенную для проверки каждой сессии, каждого действия, каждого устройства. В 2026 году контроль за соблюдением правил будет не просто реактивным, а предиктивным.

Эта статья не о том, какой инструмент обладает лучшими функциями, большим количеством интеграций или более удобной панелью управления. Речь идёт о чём-то более фундаментальном: Какая архитектура обеспечивает активность вашего аккаунта в LinkedIn?

Вот чего большинство людей не осознают: большинство предупреждений от инструментов автоматизации LinkedIn, которые приводят к временным ограничениям, лимитам подключений и полным банам, исходят от одной конкретной категории инструментов. И к концу этой статьи вы поймете, почему.

Как на самом деле работают расширения Chrome (и что видят пользователи LinkedIn)

Давайте на мгновение углубимся в технические детали, говоря простым языком.

При установке расширения для Chrome, предназначенного для автоматизации работы с LinkedIn, код внедряется непосредственно во вкладку браузера, посвященную LinkedIn. Он манипулирует DOM (базовой структурой веб-страницы), нажимает кнопки, прокручивает профили и отправляет сообщения, имитируя ваши действия в браузере.

Вот самая важная часть: Все действия выполняются на стороне клиента. Это означает, что расширение работает на основе вашего IP-адреса, отпечатка вашего браузера и ваших сессионных файлов cookie. Скрипты обнаружения на стороне клиента LinkedIn могут в режиме реального времени отслеживать манипуляции DOM расширения.

Распространенное заблуждение

Может ли LinkedIn распознавать случайные задержки, «подобные человеческим»?

Да. Анализ закономерностей выходит далеко за рамки временных интервалов. Системы обнаружения LinkedIn анализируют траектории движения мыши, поведение при прокрутке, координаты кликов и последовательности действий. Расширение, добавляющее случайные задержки в 3-7 секунд между действиями, всё равно демонстрирует машинные закономерности во всех остальных измерениях. Задержки — это лишь тонкая маскировка принципиально обнаруживаемого поведения.

Именно поэтому расширения Chrome чаще всего вызывают предупреждения от инструментов автоматизации LinkedIn. Расширение буквально находится у входа в LinkedIn, манипулируя страницей, пока LinkedIn наблюдает за этим.

Проблема множественных учетных записей

Ситуация усугубляется, если вы управляете несколькими аккаунтами LinkedIn. Использование нескольких аккаунтов через расширения в одном и том же браузере и с одного и того же IP-адреса — один из самых тревожных сигналов в системе обнаружения LinkedIn. Один и тот же отпечаток браузера, один и тот же IP-адрес, разные аккаунты, одинаковые модели поведения расширений. Для систем LinkedIn это несомненный признак злоупотребления автоматизацией.

Как работают облачные инструменты (и почему архитектура принципиально отличается)

Облачные инструменты автоматизации LinkedIn используют совершенно иной подход. Вместо внедрения кода в ваш браузер, они работают с удаленного сервера. Ваш браузер никогда не участвует в процессе автоматизации.

Вот что это означает на практике:

- Выделенные IP-адреса Для каждой учетной записи назначаются или же используются ротируемые резидентные прокси-серверы, поэтому каждая учетная запись выглядит так, будто она входит в систему со своего собственного местоположения и со своего собственного устройства.

- Управление сессиями происходит на стороне сервера.полностью вне зоны действия системы обнаружения LinkedIn.

- Без внедрения кода, без манипуляций с DOM.и отсутствие несоответствий в отпечатках браузеров.

- Не зависит от того, включен ли ваш компьютер.Автоматизация работает круглосуточно в фоновом режиме.

Эта архитектура соответствует модели безопасности LinkedIn «Нулевое доверие» 2026 года. Для LinkedIn облачная сессия выглядит как вход пользователя с другого устройства, что является совершенно нормальным поведением в мире, где люди в течение дня получают доступ к LinkedIn с телефонов, планшетов, ноутбуков и настольных компьютеров.

Ключ на вынос

Облачная автоматизация LinkedIn считается более безопасной архитектурой, поскольку она работает на уровне инфраструктуры, а не на уровне браузера. Фронтенд-скриптам LinkedIn нечего обнаруживать, поскольку автоматизация никогда не затрагивает интерфейс пользователя.

Матрица рисков 2026 года: сравнительный анализ.

Вот как сравниваются две архитектуры по всем важным параметрам безопасности:

| Фактор риска | Расширение для Chrome | Облачный инструмент |

|---|---|---|

| Обнаружение внедрения DOM | Высокий риск — внедряется непосредственно на страницу LinkedIn. | Никакого риска — никакого взаимодействия с браузером. |

| Отпечаток браузера | Открытый — используется ваш настоящий отпечаток пальца | Изолированная — выделенная облачная сессия |

| Раскрытие IP-адреса | Ваш личный/офисный IP-адрес виден. | IP-адреса (резидентные или выделенные) на каждый аккаунт |

| Безопасность нескольких учетных записей | Серьезный тревожный сигнал — тот же браузер, тот же IP-адрес. | Полностью изолированные среды для каждой учетной записи. |

| Анализ моделей поведения | Обнаруживаемые — шаблоны работы машины, видимые на стороне клиента. | Минимальный риск утечки данных — действия выполняются на стороне сервера. |

| Возможность разогрева | Требуется подключение к интернету и активная работа. | Запускается автоматически в фоновом режиме. |

| Совместимость с принципом нулевого доверия | Конфликты с проверкой сессии. | Выглядит как легитимное дополнительное устройство. |

| Диагностика рестрикции | Сложно — тесно связано с личной деятельностью | Понятные журналы событий, панели мониторинга и поддержка. |

Фактор «разогрева»: почему облачные инструменты обладают структурным преимуществом.

В 2026 году разминка не является необязательной. Алгоритм LinkedIn помечает аккаунты, которые за одну ночь переходят из спящего состояния в состояние высокой активности. Если ваш аккаунт был неактивен в течение нескольких недель, а затем внезапно отправляет 50 запросов на установление связи за день, это явный тревожный сигнал, независимо от того, какой инструмент вы используете.

Вот как можно подготовить новый аккаунт LinkedIn к автоматизации:

Начните с активности, которая выглядит естественно и не требует больших усилий: просмотры профиля, взаимодействие с контентом, подписки и несколько запросов на добавление в друзья в день. Постепенно увеличивайте объем активности в течение 2-3 недель, пока не достигнете целевого уровня. Это научит алгоритм LinkedIn, что ваш аккаунт активен и развивается естественным образом.

Вот где архитектурные различия становятся практически ощутимыми:

Chrome расширений Для выполнения подготовительных действий требуется подключение к интернету, открытый браузер и запущенное расширение. Если вы закроете ноутбук, подготовительные действия прекратятся. Если вы уедете в отпуск, ваша учетная запись снова станет неактивной.

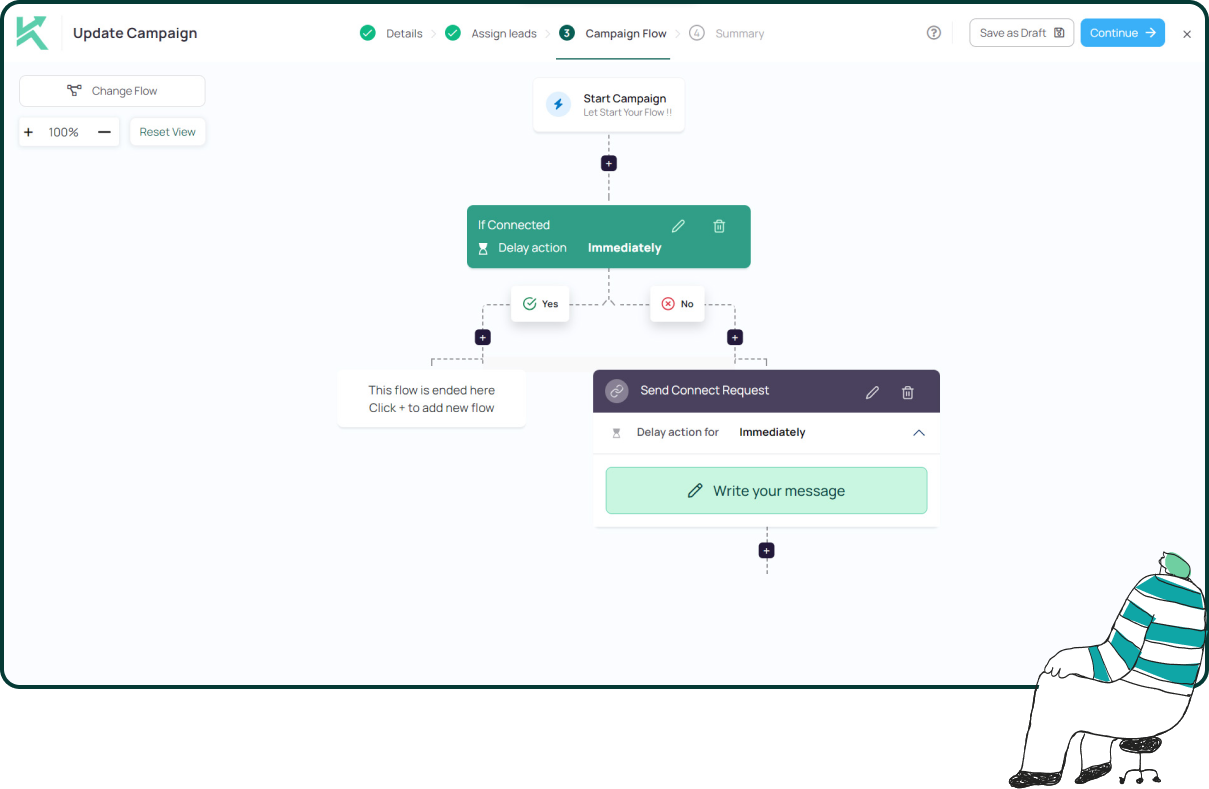

Облачные инструменты Подобно Konnector.AI, эта платформа автоматически запускает в фоновом режиме микродействия для разогрева: просмотры профиля, подписки, вовлеченность в контент, имитируя постепенное, органичное наращивание активности в течение дней и недель без каких-либо ручных усилий с вашей стороны. Ваш аккаунт остается постоянно активным независимо от того, находитесь вы за рабочим столом или нет.

Что происходит, когда что-то идет не так: ограничение и восстановление

Ни одна система не является абсолютно надежной. Даже с самым лучшим инструментом и самыми консервативными настройками могут возникать ограничения. Важно то, как быстро вы сможете диагностировать проблему и устранить ее.

Если вам интересно, что делать, если ваш аккаунт в LinkedIn заблокирован, вот простое руководство:

Немедленно остановите всю автоматизацию. Подождите 24-48 часов, прежде чем предпринимать какие-либо действия. Проанализируйте свою недавнюю активность на предмет того, что могло вызвать ограничение: внезапные скачки объема, агрессивные последовательности или высокий уровень жалоб на спам. Если вы используете облачный инструмент, проверьте журналы активности, чтобы определить точный триггер. Постепенно возобновите активность, но в значительно меньшем объеме.

Ограничения, накладываемые расширениями Chrome, сложнее диагностировать, поскольку причина тесно связана с вашей личной активностью в браузере. Виновата ли сама программа расширения? Были ли это ваши действия вручную? Изменился ли параметр отпечатка браузера после обновления? Область поиска причин огромна.

Облачные инструменты обычно предлагают подробные журналы активности, панели мониторинга и специализированную поддержку для точного определения причин возникновения ограничений. Автоматизация изолирована от вашей личной активности, поэтому причинно-следственная связь становится гораздо яснее.

Читать далее—-> Что делать, если ваш аккаунт в LinkedIn заблокирован?

Как избежать «тюрьмы LinkedIn»

- Соблюдайте еженедельные лимиты на количество запросов на подключение. Для активных, давно существующих аккаунтов LinkedIn пороговое значение составляет примерно 100-150 в неделю. Новым или недавно заблокированным аккаунтам следует избегать значительного количества публикаций.

- Никогда не превышайте дневной лимит сообщений. Общепринятым безопасным диапазоном считается не более 50-70 сообщений в день.

- Избегайте агрессивных методов работы с неперспективными клиентами. Многократные напоминания человеку, который не ответил, сигнализируют о спам-деятельности в системах LinkedIn.

- Отслеживайте процент одобрения ваших заявок. Если принимается менее 20-30% запросов на подключение, значит, проблема не в объеме запросов, а в проблемах с таргетингом.

Изменяет ли Sales Navigator уравнение безопасности?

Это один из самых распространенных вопросов в сфере автоматизации LinkedIn, и ответ на него часто понимается неправильно.

Повышает ли использование Sales Navigator безопасность моей автоматизации? Нет. Sales Navigator — это слой данных и фильтрации, а не слой защиты. Он не защищает ваш аккаунт от обнаружения и не делает автоматизацию по своей сути менее рискованной.

Однако Sales Navigator действительно повышает безопасность. косвенноБолее точное таргетирование означает меньшее количество нерелевантных сообщений, что приводит к меньшему количеству переходов по ссылкам «сообщить о спаме» от получателей, а значит, и к улучшению репутации отправителя. Повышение безопасности достигается за счет более высокая точность наведения, не обусловленная самим инструментом..

Вот почему важна именно комбинация. Облачные инструменты, интегрирующиеся с Sales Navigator, такие как Konnector.AI, сочетают более точное таргетирование с более безопасной инфраструктурой. Вы получаете точность фильтров Sales Navigator с архитектурной безопасностью облачного исполнения. Инструменты автоматизации Sales Navigator работают лучше всего в сочетании с облачной архитектурой, а не с расширениями.

Читать далее—-> Используйте LinkedIn Sales Navigator бесплатно с расширением Konnector.AI.

Вопрос о VPN и прокси

Может ли LinkedIn определить, использую ли я VPN или прокси-сервер?

Да. LinkedIn может обнаруживать большинство IP-адресов коммерческих VPN-сервисов и прокси-серверов центров обработки данных. Эти диапазоны IP-адресов хорошо известны и часто помечаются системами безопасности LinkedIn.

Вот почему VPN не решает проблему с расширением Chrome: даже если VPN маскирует ваш IP-адрес, Расширение по-прежнему внедряет код в DOM.IP-уровень — это лишь один из векторов обнаружения. Фронтенд-скрипты LinkedIn по-прежнему могут распознавать манипуляции с DOM, шаблоны взаимодействия, имитирующие работу машин, и несоответствия в отпечатках браузеров.

Облачные инструменты используют резидентные или выделенные IP-адреса, которые значительно сложнее обнаружить, поскольку они выглядят как обычные потребительские интернет-соединения. Но что еще важнее, они полностью исключают другие векторы обнаружения: нет внедрения DOM-структуры, нет раскрытия отпечатков браузера, нет анализа шаблонов на стороне клиента.

Суть в следующем: VPN — это лишь временная мера для решения не той проблемы. Архитектура инструмента важнее, чем IP-уровень, который вы перед ним используете.

Почему Konnector.AI изначально ориентировалась на облачные технологии (а не рассматривала это как второстепенный шаг)?

Konnector.AI с самого начала разрабатывался как облачная платформа для автоматизации LinkedIn, а не как расширение для Chrome, к которому позже была добавлена облачная опция. Это различие важно, поскольку вся архитектура продукта, от управления сессиями до обработки IP-адресов и логики предварительной настройки, была построена на принципах безопасности, присущих облачным решениям.

О расширении Konnector для Chrome

У Konnector есть расширение для Chrome, но оно работает принципиально иначе, чем расширения для автоматизации. Расширение Konnector не выполняет автоматизацию браузера. Он не использует ваш IP-адрес, отпечаток вашего браузера или сессионные файлы cookie. Он существует исключительно для удобства: позволяет привязать вашу учетную запись LinkedIn и легко собирать списки потенциальных клиентов. Даже при использовании расширения Konnector для Chrome, Все действия в LinkedIn происходят в рамках выделенной облачной сессии.В вашем браузере не происходит никаких действий. Нет внедрения HTML-кода. Ваш IP-адрес никогда не используется. Ваш браузер никогда не используется.

Функции безопасности Konnector.AI, ориентированные на облачные технологии

Все функции разработаны с учетом защиты учетной записи, а не добавлены позже.

Ключевое отличие: когда системы LinkedIn анализируют сессию Konnector.AI, они видят только пользователя, входящего в систему с другого устройства. Нет необходимости обнаруживать манипуляции с DOM, помечать код расширений или выявлять аномалии в отпечатках браузеров, которые могли бы вызвать оповещение. Это структурно невидимо для методов обнаружения, которые выявляют расширения Chrome.

Вердикт

Расширения Chrome сами по себе не являются «злом». Многие из них были созданы с благими намерениями и предлагали полезные функции. Но их архитектура, внедряющая код во вкладку браузера LinkedIn и работающая из вашей личной сессии, подвергает вас рискам обнаружения, которых просто нет у облачных инструментов.

В 2026 году, с учетом обновлений LinkedIn, направленных на обеспечение нулевого доверия, и более совершенных систем обнаружения, Самый безопасный инструмент автоматизации LinkedIn — это тот, который никогда не взаимодействует с вашим браузером.

Облачная архитектура — более безопасная. И точка.

Среди облачных инструментов лучше выбирать те, которые изначально создавались с учетом облачных технологий, как Konnector.AI, а не те, которые добавили облачную опцию в свои расширения позже. Получите лучшее от обоих подходов и узнайте, как безопасно автоматизировать ваши контакты в LinkedIn, используя следующие методы: бронирование демо с нами!

Увеличьте охват LinkedIn в 11 раз с помощью

Автоматизация и ИИ поколения

Используйте возможности LinkedIn Automation и Gen AI, чтобы расширить охват, как никогда раньше. Привлекайте тысячи лидов еженедельно с помощью комментариев на основе ИИ и целевых кампаний — все с одной мощной платформы для генерации лидов.

Часто задаваемые вопросы (FAQ)

Да. Облачные инструменты структурно безопаснее, поскольку они запускают автоматизацию с удаленных серверов, а не из вашего браузера. Это исключает основные сигналы обнаружения, такие как внедрение DOM-элементов, раскрытие отпечатков браузера и отслеживание поведения на стороне клиента, которые расширения скрыть не могут.

Да. LinkedIn может обнаруживать шаблоны автоматизации на уровне браузера, включая манипуляции с DOM, последовательности кликов, поведение при прокрутке и аномалии, связанные с «отпечатком браузера». Расширения работают внутри вашей сессии, что делает их видимыми для систем мониторинга LinkedIn.

Ограничения обычно возникают из-за поведенческих сигналов, а не из-за самого инструмента. Внезапные всплески активности, агрессивный объем рассылок, низкий процент одобрения, повторяющиеся шаблоны сообщений или использование нескольких учетных записей в одном браузере/с одним и тем же IP-адресом могут активировать системы управления рисками LinkedIn.

Система Zero-Trust от LinkedIn проверяет каждую сессию входа в систему, устройство и действие, вместо того чтобы предполагать доверие. Это означает, что инструменты автоматизации, имитирующие действия в браузере, легче обнаружить, а автоматизация на стороне сервера, которая выглядит как обычный вход в систему на устройстве, вызывает меньше подозрений.

Нет. VPN маскирует только ваш IP-адрес. Он не скрывает сигналы автоматизации браузера, такие как внедрение DOM-элементов, шаблоны поведения при кликах или несоответствия в отпечатках браузера. Системы обнаружения оценивают множество факторов, а не только местоположение по IP-адресу.

Начните с действий с небольшим количеством активности, таких как просмотры профиля, лайки, подписки и несколько запросов на установление связи ежедневно. Постепенно увеличивайте активность в течение 2-3 недель. Это позволит сформировать сигналы доверия, отражающие активность вашего аккаунта в LinkedIn и его естественный рост.

Нет. Sales Navigator повышает точность таргетинга, но не снижает риск обнаружения автоматизации. Безопасность обеспечивается качеством поведения и архитектурой инструмента, а не самим использованием Sales Navigator.

Наиболее безопасная конфигурация сочетает в себе

• выполнение на основе облачных технологий

• выделенные среды для проведения сессий

• интеллектуальные ограничения активности

• постепенная разминка

• высокая точность наведения

Такое сочетание сводит к минимуму сигналы обнаружения, сохраняя при этом естественное поведение.

Да. Использование нескольких учетных записей в одном браузере или с одного IP-адреса — это серьезный фактор риска. Системы LinkedIn могут обнаруживать идентичные «отпечатки» устройств и модели активности в разных учетных записях, что часто приводит к ограничениям.

Немедленно остановите автоматизацию, подождите 24–48 часов, проанализируйте недавнюю активность на предмет триггеров, значительно сократите объем активности и постепенно возобновите ее. Медленные действия сигнализируют о нормальном поведении пользователя и повышают шансы на восстановление.